Are you over 18 and want to see adult content?

More Annotations

A complete backup of www.www.kinky.nl

Are you over 18 and want to see adult content?

A complete backup of www.blackmonsterterror.com

Are you over 18 and want to see adult content?

A complete backup of www.www.quartier-rouge.be

Are you over 18 and want to see adult content?

A complete backup of celebfanforum.com

Are you over 18 and want to see adult content?

A complete backup of perfectgirls.net

Are you over 18 and want to see adult content?

A complete backup of www.kaufmich.com

Are you over 18 and want to see adult content?

Favourite Annotations

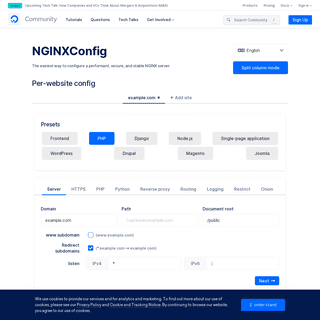

A complete backup of https://nginxconfig.io

Are you over 18 and want to see adult content?

A complete backup of https://btol.com

Are you over 18 and want to see adult content?

A complete backup of https://newmobility.news

Are you over 18 and want to see adult content?

A complete backup of https://onerent.co

Are you over 18 and want to see adult content?

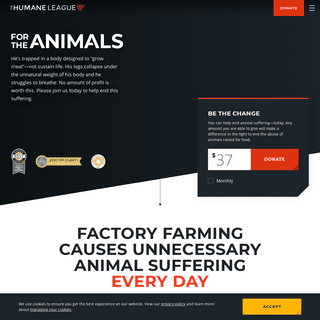

A complete backup of https://thehumaneleague.com

Are you over 18 and want to see adult content?

A complete backup of https://mimomonitors.com

Are you over 18 and want to see adult content?

A complete backup of https://xalotintuc.club

Are you over 18 and want to see adult content?

A complete backup of https://hridoy.me

Are you over 18 and want to see adult content?

A complete backup of https://minbank.ru

Are you over 18 and want to see adult content?

A complete backup of https://statusmagonline.com

Are you over 18 and want to see adult content?

Text

THIS PAGE

Este servicio, como os dije, está incluido en todos los paquetes de Movistar Fusión y Lineas de Contrato Móvil de forma gratuita, así que solo debes activarlo, algo que puedes hacer desde diferentes puntos. Uno de ellos, desde la web de Movistar Conexión Segura, donde solo debes entra y activarlo, sin ningún coste por hacerlo. UN INFORMÁTICO EN EL LADO DEL MAL: ESTEGANOGRAFÍA …TRANSLATE THISPAGE

Las técnicas de esteganografía nos permiten ocultar elementos (mensaje, objetos, etc) dentro de otros elementos de modo que el primero sea imperceptible a primera vista. Por ejemplo, se puede ocultar información dentro de una imagen utilizando los bits menos significativos para componer el mensaje oculto. Pues bien, en la siguiente prueba de concepto, vamos a realizar algo parecido UN INFORMÁTICO EN EL LADO DEL MAL: 2017, EL AÑO QUETRANSLATE THISPAGE

Esta semana también tendremos un Bypass de User Account Control en los sistemas Microsoft Windows de que hablar. En este caso trata de un bypass de UAC de mediados de mayo, pero he querido explicarlo aquí debido a su sencillez para llevar a cabo. Es un bypass de UAC que debe estar parcheado en Windows 10RS2.La técnica utilizada hoy permite, incluso, hacer un bypass UAC cuando UN INFORMÁTICO EN EL LADO DEL MAL: LOKI ESTÁ LIBRETRANSLATE THISPAGE

Una de las charlas que más me gustó en Black Hat USA 2010 fue la de los ataques Man in The Middle en protocolos de comunicaciones por medio de Loki.Esta herramienta es hija de Dani Mende, miembro de ENRW, la empresa que hostea la fantástica conferencia Troopers en Alemania. UN INFORMÁTICO EN EL LADO DEL MAL: OOMETAEXTRACTORTRANSLATE THIS PAGE Blog personal de Chema Alonso, CDCO Telefónica, 0xWord, MyPublicInbox, sobre seguridad, hacking, hackers y CálicoElectrónico.

UN INFORMÁTICO EN EL LADO DEL MAL: ENCONTRAR LOSTRANSLATE THIS PAGE Basta con seleccionar un nuevo DSN de Sistema, elegir el driver de SQL Server, y automáticamente se pone a escanear la red en busca de los SQL Server que hay allí. Figura 2: Servidores en la intranet con SQL Server. Por supuesto, también puedes poner servidores a mano, pero lo que nos interesa en este caso es que haga él la búsqueda por UN INFORMÁTICO EN EL LADO DEL MAL: FACEBOOK: CÓMO …TRANSLATE THISPAGE

Ya hace tiempo que dediqué un artículo a los problemas que Facebook estaba teniendo con la indexación en Google.Uno de los lectores (gracias Manfred) , haciendo unas búsquedas en Google se dio cuenta de que los posts de una cuenta de Facebook que habían sido publicados de forma privada, había acabado en el índice de Google, por lo que me preguntó por cuál podría ser la explicación. UN INFORMÁTICO EN EL LADO DEL MAL: EXAMÍNATE POR …TRANSLATE THISPAGE

Este fin de semana, con motivo de mi participación en el Master de Seguridad Informática de la Universidad Europea de Madrid, examiné a mis alumnos de Hacking Web, el módulo que he estado impartiéndoles desde Diciembre. Supongo que muchos, años después de estar por aquí, podríais hacerlo con los ojos cerrados, así que he pensado en examinar virtualmente al que le apetezca. UN INFORMÁTICO EN EL LADO DEL MALTRANSLATE THIS PAGEQUÉ SON LOS VBOOKSCÓMIC ARMATURA TOMO IRED TEAMINFRAESTRUCTURAS CRÍTICASCLUSTER En el mundo del pentesting la fase de reconocimiento, o también conocida como recolección de información, es una de las más importantes para poder llevar a cabo un proceso de Ethical Hacking efectivo, y de manera cómoda. La principal misión de esta fase es conocer todos los detalles de nuestro objetivo. Si utilizamos de ejemplo algún programa de Bug Bounty, nuestra fase de recolección UN INFORMÁTICO EN EL LADO DEL MAL: WINDOWS AMSITRANSLATE THIS PAGE Del sistema de seguridad AMSI (AntiMalware Scan Interface) en Windows ya hemos hablado varias veces en este blog.Sabemos que es una protección que se introduce en sistemas Windows, en las versiones de Windows 10 y Windows Server 2016/2019.Sabemos que es un mecanismo que permite al AV, ya sea Defender o de terceros que se integren con AMSI, saber qué está ocurriendo UN INFORMÁTICO EN EL LADO DEL MAL: CONEXIÓN SEGURA: …TRANSLATETHIS PAGE

Este servicio, como os dije, está incluido en todos los paquetes de Movistar Fusión y Lineas de Contrato Móvil de forma gratuita, así que solo debes activarlo, algo que puedes hacer desde diferentes puntos. Uno de ellos, desde la web de Movistar Conexión Segura, donde solo debes entra y activarlo, sin ningún coste por hacerlo. UN INFORMÁTICO EN EL LADO DEL MAL: ESTEGANOGRAFÍA …TRANSLATE THISPAGE

Las técnicas de esteganografía nos permiten ocultar elementos (mensaje, objetos, etc) dentro de otros elementos de modo que el primero sea imperceptible a primera vista. Por ejemplo, se puede ocultar información dentro de una imagen utilizando los bits menos significativos para componer el mensaje oculto. Pues bien, en la siguiente prueba de concepto, vamos a realizar algo parecido UN INFORMÁTICO EN EL LADO DEL MAL: 2017, EL AÑO QUETRANSLATE THISPAGE

Esta semana también tendremos un Bypass de User Account Control en los sistemas Microsoft Windows de que hablar. En este caso trata de un bypass de UAC de mediados de mayo, pero he querido explicarlo aquí debido a su sencillez para llevar a cabo. Es un bypass de UAC que debe estar parcheado en Windows 10RS2.La técnica utilizada hoy permite, incluso, hacer un bypass UAC cuando UN INFORMÁTICO EN EL LADO DEL MAL: LOKI ESTÁ LIBRETRANSLATE THISPAGE

Una de las charlas que más me gustó en Black Hat USA 2010 fue la de los ataques Man in The Middle en protocolos de comunicaciones por medio de Loki.Esta herramienta es hija de Dani Mende, miembro de ENRW, la empresa que hostea la fantástica conferencia Troopers en Alemania. UN INFORMÁTICO EN EL LADO DEL MAL: OOMETAEXTRACTORTRANSLATE THIS PAGE Blog personal de Chema Alonso, CDCO Telefónica, 0xWord, MyPublicInbox, sobre seguridad, hacking, hackers y CálicoElectrónico.

UN INFORMÁTICO EN EL LADO DEL MAL: ENCONTRAR LOSTRANSLATE THIS PAGE Basta con seleccionar un nuevo DSN de Sistema, elegir el driver de SQL Server, y automáticamente se pone a escanear la red en busca de los SQL Server que hay allí. Figura 2: Servidores en la intranet con SQL Server. Por supuesto, también puedes poner servidores a mano, pero lo que nos interesa en este caso es que haga él la búsqueda por UN INFORMÁTICO EN EL LADO DEL MAL: FACEBOOK: CÓMO …TRANSLATE THISPAGE

Ya hace tiempo que dediqué un artículo a los problemas que Facebook estaba teniendo con la indexación en Google.Uno de los lectores (gracias Manfred) , haciendo unas búsquedas en Google se dio cuenta de que los posts de una cuenta de Facebook que habían sido publicados de forma privada, había acabado en el índice de Google, por lo que me preguntó por cuál podría ser la explicación. UN INFORMÁTICO EN EL LADO DEL MAL: EXAMÍNATE POR …TRANSLATE THISPAGE

Este fin de semana, con motivo de mi participación en el Master de Seguridad Informática de la Universidad Europea de Madrid, examiné a mis alumnos de Hacking Web, el módulo que he estado impartiéndoles desde Diciembre. Supongo que muchos, años después de estar por aquí, podríais hacerlo con los ojos cerrados, así que he pensado en examinar virtualmente al que le apetezca. UN INFORMÁTICO EN EL LADO DEL MAL: WINDOWS AMSITRANSLATE THIS PAGE Del sistema de seguridad AMSI (AntiMalware Scan Interface) en Windows ya hemos hablado varias veces en este blog.Sabemos que es una protección que se introduce en sistemas Windows, en las versiones de Windows 10 y Windows Server 2016/2019.Sabemos que es un mecanismo que permite al AV, ya sea Defender o de terceros que se integren con AMSI, saber qué está ocurriendo UN INFORMÁTICO EN EL LADO DEL MAL: MSFPC: UN …TRANSLATE THIS PAGE MSFPC o MSFvenom Payload Creator es un script que debido al éxito que ha tenido se ha introducido en la distribución de Kali Linux y ya viene nativo. Muchos pueden pensar que es una herramienta del framework de Metasploit, ya que comienza por msf como otras muchas herramientas del framework: msfvenom, msfconsole, msfd, etcétera. Nada más lejos de la realidad. UN INFORMÁTICO EN EL LADO DEL MAL: POWERSHELL …TRANSLATE THIS PAGE La charla que tenía programada llamada "Powershell Revolution: El poder del pentesting en tu mano" se tuvo que mover, pero al final se liberó. Hoy quería mostrar un poco de que se habla en esta charla y los conceptos importantes del Pentesting con Powershell que han ido haciendo de esta línea de comandos que la seguridad sea un pasoimportante.

UN INFORMÁTICO EN EL LADO DEL MAL: CONEXIÓN SEGURA: …TRANSLATETHIS PAGE

Este servicio, como os dije, está incluido en todos los paquetes de Movistar Fusión y Lineas de Contrato Móvil de forma gratuita, así que solo debes activarlo, algo que puedes hacer desde diferentes puntos. Uno de ellos, desde la web de Movistar Conexión Segura, donde solo debes entra y activarlo, sin ningún coste por hacerlo. UN INFORMÁTICO EN EL LADO DEL MAL: IBOMBSHELL: …TRANSLATE THIS PAGE Una herramienta que empezamos a desarrollar en el año 2018 y que fue presentada en la BlackHat de Europa de dicho año. Figura 1: iBombShell: Bypass para AMSI y Windows Defender. iBombshell es una herramienta con dos vertientes diferenciadas, una es disponer de una shell dinámica en Powershell orientada al Ethical Hacking , evadiendoel no

UN INFORMÁTICO EN EL LADO DEL MAL: PENTESTING CONTRANSLATE THIS PAGE Cuando se utiliza Powershell para llevar a cabo acciones de post-explotación en un prueba de Ethical Hacking en el que hay que vulnerar la seguridad de un Windows 10 podemos encontrarnos con ciertos problemas a la hora de ejecutar ciertos scripts.Es muy común intentar descargar directamente a memoria un script con Mimikatz, con un código que nos permita hacer pass the hash o hacer un UN INFORMÁTICO EN EL LADO DEL MAL: HACKING …TRANSLATE THIS PAGE En el libro también se analizan aspectos específicos sobre cómo integrar los procesos con el uso de frameworks como Metasploit o cómo desarrollar módulos para todas las herramientas utilizadas usando Python y PowerShell.De estos temas, Pablo González es un autentico experto, y ha escrito los libros más populares sobre estos temas, como son Metasploit para Pentesters, Hacking UN INFORMÁTICO EN EL LADO DEL MAL: FACEBOOK: CÓMO …TRANSLATE THISPAGE

Ya hace tiempo que dediqué un artículo a los problemas que Facebook estaba teniendo con la indexación en Google.Uno de los lectores (gracias Manfred) , haciendo unas búsquedas en Google se dio cuenta de que los posts de una cuenta de Facebook que habían sido publicados de forma privada, había acabado en el índice de Google, por lo que me preguntó por cuál podría ser la explicación. UN INFORMÁTICO EN EL LADO DEL MAL: CÓMO ESPIAR …TRANSLATE THISPAGE

Estas son algunas de las técnicas que existen para espiar WhatsApp, aunque este tiempo atrás la noticia fue que se ha detenido el creador de WhatsApp Spy, una aplicación falsa que estafaba a usuarios con la esperanza de poder obtener las conversaciones de otras personas.La pregunta que mucha gente se hace es si es posible espiar las conversaciones de WhatsApp, así que viendo el gran UN INFORMÁTICO EN EL LADO DEL MAL: EXAMÍNATE POR …TRANSLATE THISPAGE

Este fin de semana, con motivo de mi participación en el Master de Seguridad Informática de la Universidad Europea de Madrid, examiné a mis alumnos de Hacking Web, el módulo que he estado impartiéndoles desde Diciembre. Supongo que muchos, años después de estar por aquí, podríais hacerlo con los ojos cerrados, así que he pensado en examinar virtualmente al que le apetezca. UN INFORMÁTICO EN EL LADO DEL MALTRANSLATE THIS PAGEQUÉ SON LOS VBOOKSCÓMIC ARMATURA TOMO IRED TEAMINFRAESTRUCTURAS CRÍTICASCLUSTER El próximo 8 de Junio da comienzo OpenExpo Europe Virtual Experience 2021, una nueva edición del evento de tecnología centrado en la innovación, la transformación digital y el emprendimiento.Un año más yo voy a participar, pero esta año la implicación que vamos a tener va a ser un poco mayor. Yo daré la charla presentación este año y la bienvenida a todos los asistentes al evento. UN INFORMÁTICO EN EL LADO DEL MAL: WINDOWS AMSITRANSLATE THIS PAGE Del sistema de seguridad AMSI (AntiMalware Scan Interface) en Windows ya hemos hablado varias veces en este blog.Sabemos que es una protección que se introduce en sistemas Windows, en las versiones de Windows 10 y Windows Server 2016/2019.Sabemos que es un mecanismo que permite al AV, ya sea Defender o de terceros que se integren con AMSI, saber qué está ocurriendo UN INFORMÁTICO EN EL LADO DEL MAL: ARDUINO PARA …TRANSLATE THISPAGE

Como sabéis, Arduino nació como un proyecto en el año 2005 enfocado a estudiantes que querían hacer herramientas simples y de bajo costo en proyectos digitales.Y vaya que si lo consiguieron los creadores de este proyecto. Hoy en día, muchos de los proyectos de hardware hacking utilizan Arduino como base del proyecto. UN INFORMÁTICO EN EL LADO DEL MAL: PSBOT: DAME …TRANSLATE THIS PAGE Analizando algunas charlas sobre PowerShell, conociendo métodos para bypassear las políticas de ejecución de código en PowerShell y trasteando con PowerSploit, llegué a la conclusión de que se podría montar un pequeño bot útil para entornos difíciles, entornos con alta monitorización de elementos de seguridad o entornos a los cuales el bot pudiera acceder, pero no el pentester. UN INFORMÁTICO EN EL LADO DEL MAL: 2017, EL AÑO QUETRANSLATE THISPAGE

Esta semana también tendremos un Bypass de User Account Control en los sistemas Microsoft Windows de que hablar. En este caso trata de un bypass de UAC de mediados de mayo, pero he querido explicarlo aquí debido a su sencillez para llevar a cabo. Es un bypass de UAC que debe estar parcheado en Windows 10RS2.La técnica utilizada hoy permite, incluso, hacer un bypass UAC cuando UN INFORMÁTICO EN EL LADO DEL MAL: PENTESTING CONTRANSLATE THIS PAGE Cuando se utiliza Powershell para llevar a cabo acciones de post-explotación en un prueba de Ethical Hacking en el que hay que vulnerar la seguridad de un Windows 10 podemos encontrarnos con ciertos problemas a la hora de ejecutar ciertos scripts.Es muy común intentar descargar directamente a memoria un script con Mimikatz, con un código que nos permita hacer pass the hash o hacer un UN INFORMÁTICO EN EL LADO DEL MAL: ENCONTRAR LOSTRANSLATE THIS PAGE Basta con seleccionar un nuevo DSN de Sistema, elegir el driver de SQL Server, y automáticamente se pone a escanear la red en busca de los SQL Server que hay allí. Figura 2: Servidores en la intranet con SQL Server. Por supuesto, también puedes poner servidores a mano, pero lo que nos interesa en este caso es que haga él la búsqueda por UN INFORMÁTICO EN EL LADO DEL MAL: LOKI ESTÁ LIBRETRANSLATE THISPAGE

Una de las charlas que más me gustó en Black Hat USA 2010 fue la de los ataques Man in The Middle en protocolos de comunicaciones por medio de Loki.Esta herramienta es hija de Dani Mende, miembro de ENRW, la empresa que hostea la fantástica conferencia Troopers en Alemania. UN INFORMÁTICO EN EL LADO DEL MAL: CÓMO ESPIAR …TRANSLATE THISPAGE

Estas son algunas de las técnicas que existen para espiar WhatsApp, aunque este tiempo atrás la noticia fue que se ha detenido el creador de WhatsApp Spy, una aplicación falsa que estafaba a usuarios con la esperanza de poder obtener las conversaciones de otras personas.La pregunta que mucha gente se hace es si es posible espiar las conversaciones de WhatsApp, así que viendo el gran UN INFORMÁTICO EN EL LADO DEL MAL: OOMETAEXTRACTORTRANSLATE THIS PAGE Blog personal de Chema Alonso, CDCO Telefónica, 0xWord, MyPublicInbox, sobre seguridad, hacking, hackers y CálicoElectrónico.

UN INFORMÁTICO EN EL LADO DEL MALTRANSLATE THIS PAGEQUÉ SON LOS VBOOKSCÓMIC ARMATURA TOMO IRED TEAMINFRAESTRUCTURAS CRÍTICASCLUSTER El próximo 8 de Junio da comienzo OpenExpo Europe Virtual Experience 2021, una nueva edición del evento de tecnología centrado en la innovación, la transformación digital y el emprendimiento.Un año más yo voy a participar, pero esta año la implicación que vamos a tener va a ser un poco mayor. Yo daré la charla presentación este año y la bienvenida a todos los asistentes al evento. UN INFORMÁTICO EN EL LADO DEL MAL: WINDOWS AMSITRANSLATE THIS PAGE Del sistema de seguridad AMSI (AntiMalware Scan Interface) en Windows ya hemos hablado varias veces en este blog.Sabemos que es una protección que se introduce en sistemas Windows, en las versiones de Windows 10 y Windows Server 2016/2019.Sabemos que es un mecanismo que permite al AV, ya sea Defender o de terceros que se integren con AMSI, saber qué está ocurriendo UN INFORMÁTICO EN EL LADO DEL MAL: ARDUINO PARA …TRANSLATE THISPAGE

Como sabéis, Arduino nació como un proyecto en el año 2005 enfocado a estudiantes que querían hacer herramientas simples y de bajo costo en proyectos digitales.Y vaya que si lo consiguieron los creadores de este proyecto. Hoy en día, muchos de los proyectos de hardware hacking utilizan Arduino como base del proyecto. UN INFORMÁTICO EN EL LADO DEL MAL: PSBOT: DAME …TRANSLATE THIS PAGE Analizando algunas charlas sobre PowerShell, conociendo métodos para bypassear las políticas de ejecución de código en PowerShell y trasteando con PowerSploit, llegué a la conclusión de que se podría montar un pequeño bot útil para entornos difíciles, entornos con alta monitorización de elementos de seguridad o entornos a los cuales el bot pudiera acceder, pero no el pentester. UN INFORMÁTICO EN EL LADO DEL MAL: 2017, EL AÑO QUETRANSLATE THISPAGE

Esta semana también tendremos un Bypass de User Account Control en los sistemas Microsoft Windows de que hablar. En este caso trata de un bypass de UAC de mediados de mayo, pero he querido explicarlo aquí debido a su sencillez para llevar a cabo. Es un bypass de UAC que debe estar parcheado en Windows 10RS2.La técnica utilizada hoy permite, incluso, hacer un bypass UAC cuando UN INFORMÁTICO EN EL LADO DEL MAL: PENTESTING CONTRANSLATE THIS PAGE Cuando se utiliza Powershell para llevar a cabo acciones de post-explotación en un prueba de Ethical Hacking en el que hay que vulnerar la seguridad de un Windows 10 podemos encontrarnos con ciertos problemas a la hora de ejecutar ciertos scripts.Es muy común intentar descargar directamente a memoria un script con Mimikatz, con un código que nos permita hacer pass the hash o hacer un UN INFORMÁTICO EN EL LADO DEL MAL: ENCONTRAR LOSTRANSLATE THIS PAGE Basta con seleccionar un nuevo DSN de Sistema, elegir el driver de SQL Server, y automáticamente se pone a escanear la red en busca de los SQL Server que hay allí. Figura 2: Servidores en la intranet con SQL Server. Por supuesto, también puedes poner servidores a mano, pero lo que nos interesa en este caso es que haga él la búsqueda por UN INFORMÁTICO EN EL LADO DEL MAL: LOKI ESTÁ LIBRETRANSLATE THISPAGE

Una de las charlas que más me gustó en Black Hat USA 2010 fue la de los ataques Man in The Middle en protocolos de comunicaciones por medio de Loki.Esta herramienta es hija de Dani Mende, miembro de ENRW, la empresa que hostea la fantástica conferencia Troopers en Alemania. UN INFORMÁTICO EN EL LADO DEL MAL: CÓMO ESPIAR …TRANSLATE THISPAGE

Estas son algunas de las técnicas que existen para espiar WhatsApp, aunque este tiempo atrás la noticia fue que se ha detenido el creador de WhatsApp Spy, una aplicación falsa que estafaba a usuarios con la esperanza de poder obtener las conversaciones de otras personas.La pregunta que mucha gente se hace es si es posible espiar las conversaciones de WhatsApp, así que viendo el gran UN INFORMÁTICO EN EL LADO DEL MAL: OOMETAEXTRACTORTRANSLATE THIS PAGE Blog personal de Chema Alonso, CDCO Telefónica, 0xWord, MyPublicInbox, sobre seguridad, hacking, hackers y CálicoElectrónico.

UN INFORMÁTICO EN EL LADO DEL MAL: CONEXIÓN SEGURA: …TRANSLATETHIS PAGE

Este servicio, como os dije, está incluido en todos los paquetes de Movistar Fusión y Lineas de Contrato Móvil de forma gratuita, así que solo debes activarlo, algo que puedes hacer desde diferentes puntos. Uno de ellos, desde la web de Movistar Conexión Segura, donde solo debes entra y activarlo, sin ningún coste por hacerlo. UN INFORMÁTICO EN EL LADO DEL MAL: IBOMBSHELL: …TRANSLATE THIS PAGE Una herramienta que empezamos a desarrollar en el año 2018 y que fue presentada en la BlackHat de Europa de dicho año. Figura 1: iBombShell: Bypass para AMSI y Windows Defender. iBombshell es una herramienta con dos vertientes diferenciadas, una es disponer de una shell dinámica en Powershell orientada al Ethical Hacking , evadiendoel no

UN INFORMÁTICO EN EL LADO DEL MAL: ARDUCKY: UN …TRANSLATE THIS PAGE Rubber Ducky no es más que un microcontrolador (AT32UC3B1256) similar al que podemos encontrar en algunas placas Arduino como son la Leonardo, la Esplora o la Micro, que montan un 32u4 y dicho microcontrolador tiene librerías para hacer clics de ratón y pulsaciones de teclado. Es por ello, por lo que no es difícil construirse un Rubber Ducky a base de Arduino y comenzar a cargar UN INFORMÁTICO EN EL LADO DEL MAL: CÓMO EXPLOTAR UN …TRANSLATETHIS PAGE

Las vulnerabilidades SSRF (Server Side Request Forgery) y los ataques de XSPA (Cross Site Port Attacks) son dos fallos de seguridad que van casi siempre de la mano. Los bugs de SSRF se producen en aplicaciones web inseguras que permiten a un atacante forzar al servidor web a realizar peticiones desde dentro del sistema hacia el exterior. Usando esas conexiones, los ataques de XSPA UN INFORMÁTICO EN EL LADO DEL MAL: SQL INJECTION …TRANSLATE THISPAGE

SQL Injection Level 1. Hace mucho tiempo, cuando empezamos con esto de los ordenadores a trabajar en el mundo de la informática la primera impresión fue un poco desilusionante y creamos una serie de leyes que nos han guiado para no acabar cayendo en manos de los vendedores de humo: 1.-. Todo es mentira. 2.-. Las cosas funcionan de casualidad UN INFORMÁTICO EN EL LADO DEL MAL: FACEBOOK: CÓMO …TRANSLATE THISPAGE

Ya hace tiempo que dediqué un artículo a los problemas que Facebook estaba teniendo con la indexación en Google.Uno de los lectores (gracias Manfred) , haciendo unas búsquedas en Google se dio cuenta de que los posts de una cuenta de Facebook que habían sido publicados de forma privada, había acabado en el índice de Google, por lo que me preguntó por cuál podría ser la explicación. UN INFORMÁTICO EN EL LADO DEL MAL: CÓMO LOCALIZAR ENTRANSLATE THISPAGE

Hace un par de días me pasaron por correo electrónico un pequeño truco para localizar a personas en Facebook que hubieran cambiando su nombre o la dirección de la página, ya que esas dos características pueden ser modificadas.Facebook no permite que se cambien esos parámetros siempre que se quiera, pero sí se puede hacer al menos una vez. . Localizar el nuevo nombre o la nueva UN INFORMÁTICO EN EL LADO DEL MAL: EJECUTAR FOCA EN …TRANSLATE THISPAGE

Como bien sabéis, nuestra queridísima maldita FOCA fue creada en .NET para ejecutarse sobre sistemas operativos Microsoft Windows, pero tiempo atrás nuestros amigos de HackPlayers hicieron una demostración de cómo era posible instalara la FOCA en Linux, utilizando solo Wine con tres plugins de WineTricks, como son dotnet20, gdiplus y fontfix, además de meter todas las DLLs que UN INFORMÁTICO EN EL LADO DEL MAL: INSTALAR, …TRANSLATE THIS PAGE A la hora de configurar el plugin hay que tener en cuenta los siguientes aspectos, que está explicados en detalle en el blog de Eleven Paths: 1.-. Configurar el AppID y el Secret de Latch de Windows: Para ello, en Latch para Windows deberás ir al botón de Configuración de Latch y rellenar los campos con los valores de laaplicación que te

UN INFORMÁTICO EN EL LADO DEL MAL: ¿CUÁNTO CUESTATRANSLATE THISPAGE

Las tarifas que pide son de 20.000 USD y el pago se debe hacer en dos veces, por supuesto a través de dinero virtual como BitCoins o a través de Liberty Reserve. Otro de ellos que he podido encontrar es este anuncio que ya os publiqué el otro día en el que los precios varían entre 10.000 € para un ciudadano normal a los 35.000 € deun

skip to main | skip to sidebar UN INFORMÁTICO EN EL LADO DEL MAL Blog personal de Chema Alonso sobre sus cosas. LIBRO "HACKING WEB TECHNOLOGIES"LIBRO DE HACKING DE

APLICACIONES WEB: SQL INJECTION CONTACTO Y SUSCRIPCIÓN RSS O E-MAIL Contactar con Chema Alonso Buzón Público de Chema Alonso Sigue El lado del mal en Telegram Sigue a Eleven Paths en Twitter Sigue a Chema Alonso en Twitter Chema Alonso en Facebook Chema Alonso en Linkedin Suscríbete al canal RSS Si prefieres suscribirte por e-mail, introduce tu dirección de correo: Canal SlideShare de Chema Alonso Canal YouTube de Chema Alonso Canal Instagram de Chema Alonso @CHEMAALONSO EN TWITTERLIBROS DE 0XWORD

Publicar tu libro en 0xWord DISTRIBUIDORES DE 0XWORDEkoparty

e-Hack MX

AIYON Panamá

Details

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0