Are you over 18 and want to see adult content?

More Annotations

A complete backup of capeunionmart.co.za

Are you over 18 and want to see adult content?

A complete backup of portageonline.com

Are you over 18 and want to see adult content?

A complete backup of jornalbomdia.com.br

Are you over 18 and want to see adult content?

A complete backup of tv-onlinesport.blogspot.com

Are you over 18 and want to see adult content?

A complete backup of virtualsc2016-my.sharepoint.com

Are you over 18 and want to see adult content?

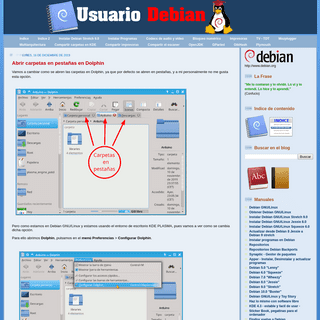

A complete backup of usuariodebian.blogspot.com

Are you over 18 and want to see adult content?

A complete backup of buynichesites.net

Are you over 18 and want to see adult content?

A complete backup of chezriouxetpettigrew.com

Are you over 18 and want to see adult content?

A complete backup of cyubinetwork.com

Are you over 18 and want to see adult content?

A complete backup of elsoldecuernavaca.com.mx

Are you over 18 and want to see adult content?

Favourite Annotations

A complete backup of manapress.com.au

Are you over 18 and want to see adult content?

A complete backup of sponsorportaal.nl

Are you over 18 and want to see adult content?

A complete backup of hotelbeyazid.com

Are you over 18 and want to see adult content?

A complete backup of viagraesamples.ru

Are you over 18 and want to see adult content?

A complete backup of infinitecampus.com

Are you over 18 and want to see adult content?

A complete backup of schooldesigns.com

Are you over 18 and want to see adult content?

A complete backup of astraeafoundation.org

Are you over 18 and want to see adult content?

Text

HALIL ÖZTÜRKCİ

Güvenli Online Toplantı ve Zoom Güvenliği. 8 Aralık 2020 10:01 / Leave a Comment / Halil ÖZTÜRKCİ / Featured. Covid-19 pandemi süreci ile birlikte hem iş hayatımızda hem de öğrenme hayatımızda bir takım pratiklerin çok daha fazla yer etmeye başladığını hep birlikte tecrübe ettik/ediyoruz. Bu pratiklerinbaşında da

ADLI BILIŞIM UZMANI VE ADLI BILIŞIM EĞITIMLERI Adli Bilişim – Anti-Forensics and Anti-Anti-Forensics Eğitimi. Adli Bilişim – Hukukçular İçin Adli Bilişim Eğitimi. Adli Bilişim – IT Denetçileri İçin Adli Bilişim Eğitimi. Yakın zamanda planlanan eğitimlere ilişkin tarhi ve lokasyon bilgisi aşağıda yer almaktadır. Güncel eğitim takvimine eğitim portalıBYLOCK ARŞIVI

Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability to make technical surveillance as difficult as possible. Following analyses within application stores, it is detected that ByLock application was seen for the first time in Google Play in11th of

BYLOCK IN 15 Q&A

ByLock in 15 Q&A. 18 Nisan 2018 23:38 / Leave a Comment / Halil ÖZTÜRKCİ. Question-1: What is ByLock? Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIM THE SLEUTH KIT ARŞIVI The Sleuth Kit (TSK) Uygulamaları İle Adli Bilişim İnceleme Örnekleri – 2. 15 Eylül 2014 09:10 / Leave a Comment / Halil ÖZTÜRKCİ. The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra bu uygulamaların kullanımörneklerini ele

FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

MALWARE FORENSICS EĞITIMI EĞITIMIN ADI: Malware Forensics EĞITIMIN SÜRESI: 3 Gün EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim Konusunda Uzmanlaşmak İsteyen IT Çalışanlar EĞITIM SONUNDA KAZANILACAKLAR: Bu eğitim sonunda katılımcılarPCAP ARŞIVI

Bu videoda Wireshark kullanarak ağ üzerinden ne şekilde paket yakalayabileceğimizi ve yakaladığımız paketleri ve protokolleri nasıl analiz edebileceğimizi anlatacağım. Wireshark ücretsiz, açık kaynak kodlu bir protokol analiz yazılımıdır. Linux, Mac OS X, BSD, ve Solaris ile Microsoft Windows platformlarındaçalışabilir.

SIBER OLAY MÜDAHALESI SIRASINDA ELINIZIN ALTINDA …TRANSLATE THISPAGE

ADEO DFIR ekibi olarak bir çok siber olaya müdahale ediyoruz ve bu vakıalarda en önemli dijital delil veya iz kaynaklarımızdan birisi de Windows sistemlerde yer alan olay günlükleri. Olay günlükleri ile ilgili geçmiş zamanlarda aşağıda linki bulunan makalemde kullanıcının oturum açma ve kapama işlemlerine özel bazı spesifik olay türleri için hangi olay günlüğüHALIL ÖZTÜRKCİ

Güvenli Online Toplantı ve Zoom Güvenliği. 8 Aralık 2020 10:01 / Leave a Comment / Halil ÖZTÜRKCİ / Featured. Covid-19 pandemi süreci ile birlikte hem iş hayatımızda hem de öğrenme hayatımızda bir takım pratiklerin çok daha fazla yer etmeye başladığını hep birlikte tecrübe ettik/ediyoruz. Bu pratiklerinbaşında da

ADLI BILIŞIM UZMANI VE ADLI BILIŞIM EĞITIMLERI Adli Bilişim – Anti-Forensics and Anti-Anti-Forensics Eğitimi. Adli Bilişim – Hukukçular İçin Adli Bilişim Eğitimi. Adli Bilişim – IT Denetçileri İçin Adli Bilişim Eğitimi. Yakın zamanda planlanan eğitimlere ilişkin tarhi ve lokasyon bilgisi aşağıda yer almaktadır. Güncel eğitim takvimine eğitim portalıBYLOCK ARŞIVI

Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability to make technical surveillance as difficult as possible. Following analyses within application stores, it is detected that ByLock application was seen for the first time in Google Play in11th of

BYLOCK IN 15 Q&A

ByLock in 15 Q&A. 18 Nisan 2018 23:38 / Leave a Comment / Halil ÖZTÜRKCİ. Question-1: What is ByLock? Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIM THE SLEUTH KIT ARŞIVI The Sleuth Kit (TSK) Uygulamaları İle Adli Bilişim İnceleme Örnekleri – 2. 15 Eylül 2014 09:10 / Leave a Comment / Halil ÖZTÜRKCİ. The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra bu uygulamaların kullanımörneklerini ele

FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

MALWARE FORENSICS EĞITIMI EĞITIMIN ADI: Malware Forensics EĞITIMIN SÜRESI: 3 Gün EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim Konusunda Uzmanlaşmak İsteyen IT Çalışanlar EĞITIM SONUNDA KAZANILACAKLAR: Bu eğitim sonunda katılımcılarPCAP ARŞIVI

Bu videoda Wireshark kullanarak ağ üzerinden ne şekilde paket yakalayabileceğimizi ve yakaladığımız paketleri ve protokolleri nasıl analiz edebileceğimizi anlatacağım. Wireshark ücretsiz, açık kaynak kodlu bir protokol analiz yazılımıdır. Linux, Mac OS X, BSD, ve Solaris ile Microsoft Windows platformlarındaçalışabilir.

SIBER OLAY MÜDAHALESI SIRASINDA ELINIZIN ALTINDA …TRANSLATE THISPAGE

ADEO DFIR ekibi olarak bir çok siber olaya müdahale ediyoruz ve bu vakıalarda en önemli dijital delil veya iz kaynaklarımızdan birisi de Windows sistemlerde yer alan olay günlükleri. Olay günlükleri ile ilgili geçmiş zamanlarda aşağıda linki bulunan makalemde kullanıcının oturum açma ve kapama işlemlerine özel bazı spesifik olay türleri için hangi olay günlüğü THE SLEUTH KIT ARŞIVI The Sleuth Kit (TSK) Uygulamaları İle Adli Bilişim İnceleme Örnekleri – 2. 15 Eylül 2014 09:10 / Leave a Comment / Halil ÖZTÜRKCİ. The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra bu uygulamaların kullanımörneklerini ele

PCAP ARŞIVI

Bu videoda Wireshark kullanarak ağ üzerinden ne şekilde paket yakalayabileceğimizi ve yakaladığımız paketleri ve protokolleri nasıl analiz edebileceğimizi anlatacağım. Wireshark ücretsiz, açık kaynak kodlu bir protokol analiz yazılımıdır. Linux, Mac OS X, BSD, ve Solaris ile Microsoft Windows platformlarındaçalışabilir.

CARVING ARŞIVI

The Sleuth Kit (TSK) İle File System Forensics – 4. 23 Haziran 2014 21:53 / Leave a Comment / Halil ÖZTÜRKCİ. The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimize devam ediyoruz. İlk üç makalede sırasıyla adli bilişim incelemelerindeFOREMOST ARŞIVI

Adli bilişim incelemelerinde sabit disk imajlarının düzgün şekilde alınması oldukça önemlidir. Bu bağlamda incelenecek diskin bir yazma koruması ile sisteme bağlandıktan sonra uygun bir yazılımla imajının alınması ve alınan imaja ilişkin hash değerinin de hesaplanıp sonraki aşamalarda gelebilecek sorulara karşılık olarak bir doğrulama imkanı sunması beklenir. ADLI BILIŞIM UZMANI VE ADLI BILIŞIM EĞITIMLERI ADEO bünyesinde verdiğim adli bilişim uzmanı ve adli bilişim eğitimleri ve bu eğitimlerin detaylarını konu içindeki linklerde bulabilirsiniz. Fiyat ve detay.. EKS ARŞIV - HALIL ÖZTÜRKCİTRANSLATE THIS PAGE Bu yazı dizimizin ilk üç makalesinde EKS/SCADA sistemlerine yapılan siber saldırılarla ilgili basına yansımış haberlere kısa bir kronolojik sırayla değinmiş ve ardından ADEO olarak gerçekleştirdiğimiz EKS/SCADA sistemlerine özel siber güvenlik analizileri ve sızma testleri başlıklarında neler yaptığımızı anlatmaya başlamıştık. THE SLEUTH KIT (TSK) İLE FILE SYSTEM FORENSICS The Sleuth Kit (TSK) İle File System Forensics – 3. Yazımızın ilk kısmında adli bilişim incelemelerinde dosya sistemi seviyesinde analiz yapmamıza imkan tanıyan The Sleuth Kit (TSK) uygulamalarından kısaca bahsetmiş, detaylarını sonraki makalelerde ele alacağımızı belirtmiştik. İkinci makalemizde iseThe Sleuth Kit (TSK

FTK IMAGER ARŞIVI

FTK Imager İle Disk İmajı Alma – Video. 27 Ağustos 2018 10:22 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimleriENCASE ARŞIVI

EnCase 7 FastBloc SE İle Yazılımsal Yazma Koruma. 4 Haziran 2014 21:25 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim süreçlerinin en önemli adımlarından birisi ilgili sayısal delillere zarar vermeden bu delillerin adli kopyalarını, diğer bir ifade ile imajlarını almaktır. SIBER OLAY MÜDAHALESI SIRASINDA ELINIZIN ALTINDA …TRANSLATE THISPAGE

ADEO DFIR ekibi olarak bir çok siber olaya müdahale ediyoruz ve bu vakıalarda en önemli dijital delil veya iz kaynaklarımızdan birisi de Windows sistemlerde yer alan olay günlükleri. Olay günlükleri ile ilgili geçmiş zamanlarda aşağıda linki bulunan makalemde kullanıcının oturum açma ve kapama işlemlerine özel bazı spesifik olay türleri için hangi olay günlüğüHALIL ÖZTÜRKCİ

Güvenli Online Toplantı ve Zoom Güvenliği. 8 Aralık 2020 10:01 / Leave a Comment / Halil ÖZTÜRKCİ / Featured. Covid-19 pandemi süreci ile birlikte hem iş hayatımızda hem de öğrenme hayatımızda bir takım pratiklerin çok daha fazla yer etmeye başladığını hep birlikte tecrübe ettik/ediyoruz. Bu pratiklerinbaşında da

ADLI BILIŞIM UZMANI VE ADLI BILIŞIM EĞITIMLERI Adli Bilişim – Anti-Forensics and Anti-Anti-Forensics Eğitimi. Adli Bilişim – Hukukçular İçin Adli Bilişim Eğitimi. Adli Bilişim – IT Denetçileri İçin Adli Bilişim Eğitimi. Yakın zamanda planlanan eğitimlere ilişkin tarhi ve lokasyon bilgisi aşağıda yer almaktadır. Güncel eğitim takvimine eğitim portalıBYLOCK ARŞIVI

Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability to make technical surveillance as difficult as possible. Following analyses within application stores, it is detected that ByLock application was seen for the first time in Google Play in11th of

BYLOCK IN 15 Q&A

ByLock in 15 Q&A. 18 Nisan 2018 23:38 / Leave a Comment / Halil ÖZTÜRKCİ. Question-1: What is ByLock? Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIM THE SLEUTH KIT ARŞIVI The Sleuth Kit (TSK) Uygulamaları İle Adli Bilişim İnceleme Örnekleri – 2. 15 Eylül 2014 09:10 / Leave a Comment / Halil ÖZTÜRKCİ. The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra bu uygulamaların kullanımörneklerini ele

FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

MALWARE FORENSICS EĞITIMI EĞITIMIN ADI: Malware Forensics EĞITIMIN SÜRESI: 3 Gün EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim Konusunda Uzmanlaşmak İsteyen IT Çalışanlar EĞITIM SONUNDA KAZANILACAKLAR: Bu eğitim sonunda katılımcılarPCAP ARŞIVI

Bu videoda Wireshark kullanarak ağ üzerinden ne şekilde paket yakalayabileceğimizi ve yakaladığımız paketleri ve protokolleri nasıl analiz edebileceğimizi anlatacağım. Wireshark ücretsiz, açık kaynak kodlu bir protokol analiz yazılımıdır. Linux, Mac OS X, BSD, ve Solaris ile Microsoft Windows platformlarındaçalışabilir.

SIBER OLAY MÜDAHALESI SIRASINDA ELINIZIN ALTINDA …TRANSLATE THISPAGE

ADEO DFIR ekibi olarak bir çok siber olaya müdahale ediyoruz ve bu vakıalarda en önemli dijital delil veya iz kaynaklarımızdan birisi de Windows sistemlerde yer alan olay günlükleri. Olay günlükleri ile ilgili geçmiş zamanlarda aşağıda linki bulunan makalemde kullanıcının oturum açma ve kapama işlemlerine özel bazı spesifik olay türleri için hangi olay günlüğüHALIL ÖZTÜRKCİ

Güvenli Online Toplantı ve Zoom Güvenliği. 8 Aralık 2020 10:01 / Leave a Comment / Halil ÖZTÜRKCİ / Featured. Covid-19 pandemi süreci ile birlikte hem iş hayatımızda hem de öğrenme hayatımızda bir takım pratiklerin çok daha fazla yer etmeye başladığını hep birlikte tecrübe ettik/ediyoruz. Bu pratiklerinbaşında da

ADLI BILIŞIM UZMANI VE ADLI BILIŞIM EĞITIMLERI Adli Bilişim – Anti-Forensics and Anti-Anti-Forensics Eğitimi. Adli Bilişim – Hukukçular İçin Adli Bilişim Eğitimi. Adli Bilişim – IT Denetçileri İçin Adli Bilişim Eğitimi. Yakın zamanda planlanan eğitimlere ilişkin tarhi ve lokasyon bilgisi aşağıda yer almaktadır. Güncel eğitim takvimine eğitim portalıBYLOCK ARŞIVI

Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability to make technical surveillance as difficult as possible. Following analyses within application stores, it is detected that ByLock application was seen for the first time in Google Play in11th of

BYLOCK IN 15 Q&A

ByLock in 15 Q&A. 18 Nisan 2018 23:38 / Leave a Comment / Halil ÖZTÜRKCİ. Question-1: What is ByLock? Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIM THE SLEUTH KIT ARŞIVI The Sleuth Kit (TSK) Uygulamaları İle Adli Bilişim İnceleme Örnekleri – 2. 15 Eylül 2014 09:10 / Leave a Comment / Halil ÖZTÜRKCİ. The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra bu uygulamaların kullanımörneklerini ele

FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

MALWARE FORENSICS EĞITIMI EĞITIMIN ADI: Malware Forensics EĞITIMIN SÜRESI: 3 Gün EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim Konusunda Uzmanlaşmak İsteyen IT Çalışanlar EĞITIM SONUNDA KAZANILACAKLAR: Bu eğitim sonunda katılımcılarPCAP ARŞIVI

Bu videoda Wireshark kullanarak ağ üzerinden ne şekilde paket yakalayabileceğimizi ve yakaladığımız paketleri ve protokolleri nasıl analiz edebileceğimizi anlatacağım. Wireshark ücretsiz, açık kaynak kodlu bir protokol analiz yazılımıdır. Linux, Mac OS X, BSD, ve Solaris ile Microsoft Windows platformlarındaçalışabilir.

SIBER OLAY MÜDAHALESI SIRASINDA ELINIZIN ALTINDA …TRANSLATE THISPAGE

ADEO DFIR ekibi olarak bir çok siber olaya müdahale ediyoruz ve bu vakıalarda en önemli dijital delil veya iz kaynaklarımızdan birisi de Windows sistemlerde yer alan olay günlükleri. Olay günlükleri ile ilgili geçmiş zamanlarda aşağıda linki bulunan makalemde kullanıcının oturum açma ve kapama işlemlerine özel bazı spesifik olay türleri için hangi olay günlüğüHALIL ÖZTÜRKCİ

Güvenli Online Toplantı ve Zoom Güvenliği. 8 Aralık 2020 10:01 / Leave a Comment / Halil ÖZTÜRKCİ / Featured. Covid-19 pandemi süreci ile birlikte hem iş hayatımızda hem de öğrenme hayatımızda bir takım pratiklerin çok daha fazla yer etmeye başladığını hep birlikte tecrübe ettik/ediyoruz. Bu pratiklerinbaşında da

THE SLEUTH KIT ARŞIVI The Sleuth Kit (TSK) Uygulamaları İle Adli Bilişim İnceleme Örnekleri – 2. 15 Eylül 2014 09:10 / Leave a Comment / Halil ÖZTÜRKCİ. The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra bu uygulamaların kullanımörneklerini ele

ADLI BILIŞIM UZMANI VE ADLI BILIŞIM EĞITIMLERI ADEO bünyesinde verdiğim adli bilişim uzmanı ve adli bilişim eğitimleri ve bu eğitimlerin detaylarını konu içindeki linklerde bulabilirsiniz. Fiyat ve detay..PCAP ARŞIVI

Bu videoda Wireshark kullanarak ağ üzerinden ne şekilde paket yakalayabileceğimizi ve yakaladığımız paketleri ve protokolleri nasıl analiz edebileceğimizi anlatacağım. Wireshark ücretsiz, açık kaynak kodlu bir protokol analiz yazılımıdır. Linux, Mac OS X, BSD, ve Solaris ile Microsoft Windows platformlarındaçalışabilir.

FTK IMAGER ARŞIVI

FTK Imager İle Disk İmajı Alma – Video. 27 Ağustos 2018 10:22 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimleri THE SLEUTH KIT (TSK) İLE FILE SYSTEM FORENSICS The Sleuth Kit (TSK) İle File System Forensics – 3. Yazımızın ilk kısmında adli bilişim incelemelerinde dosya sistemi seviyesinde analiz yapmamıza imkan tanıyan The Sleuth Kit (TSK) uygulamalarından kısaca bahsetmiş, detaylarını sonraki makalelerde ele alacağımızı belirtmiştik. İkinci makalemizde iseThe Sleuth Kit (TSK

ENCASE ARŞIVI

EnCase 7 FastBloc SE İle Yazılımsal Yazma Koruma. 4 Haziran 2014 21:25 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim süreçlerinin en önemli adımlarından birisi ilgili sayısal delillere zarar vermeden bu delillerin adli kopyalarını, diğer bir ifade ile imajlarını almaktır. THE SLEUTH KIT (TSK) UYGULAMALARI İLE ADLI BILIŞIMTRANSLATE THISPAGE

The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra şimdi de bu uygulamaların kullanım örneklerini ele alacağımız bir yazı dizisine başlıyoruz.Daha önce yazdığımız yazı dizimizde sırasıyla ilk makalede adli bilişim incelemelerinde dosya sistemi seviyesinde analiz ADLI BILIŞIM İNCELEMELERINDE YARA İLE ZARARLI KOD …TRANSLATE THISPAGE

YARA, zararlı kodlar üzerinde çalışan uzmanların, bu zararlı kodları tanımlamalarına ve sınıflandırmalarına imkan tanımak için geliştirilmiş bir araçtır.Özellikle adli bilişim uzmanları olarak bizler karşılaştığımız şüpheli kodları hızlıca analiz etmek ve daha derinlemesine bir analiz gerçekleştirme ihtiyacının olup olmadığını anlamak için YARAgibi

ADLI BILIŞIM DERGISI 6 File Allocation Table “image.gif“ silindikten sonra 0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 XX XX 3 8 0 0 0 0 9 12 0 0 13 14 15 EOF File Allocation Table (text_2HALIL ÖZTÜRKCI

ADEO Bİlişim Danışmanlık Hizmetleri A.Ş. kurucularından olan Halil ÖZTÜRKCİ, Microsoft tarafından son 7 yıldır Enterprise Security alanında “En Değerli Profesyonel” (MVP) ünvanına layık görülmüştür.FTK IMAGER ARŞIVI

FTK Imager İle Disk İmajı Alma – Video. 27 Ağustos 2018 10:22 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimleri WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIMFTK IMAGER ARŞIVI

Yazı dizimizin bu makalesinde E01 imaj formatına değineceğiz. Expert Witness Format (EWF) olarak bilinen bu imaj formatı EnCase yazılımı tarafından varsayılan olarak kullanılan ve spesifikasyonları açık olmayan bir imaj formatıdır. EWF formatındaki bu imaj dosyalarının uzantısı .E01 şeklindedir. Bu imaj dosyaları içerisinde metadata bilgisi saklanır ve imajın DATA RECOVERY ARŞIVI Adli bilişim incelemeleri ile uğraşan herkesin öncelikli olarak öğrendiği şeylerin başında gelir hash fonksiyonları. Temel olarak hash fonksiyonlarının ne işe yaradığının altını tekrardan çizmek gerekirse, kendilerine girdi olarak verilen verinin boyutundan bağımsız olarak sabit uzunlukta bir değeri çıktı olarak üreten fonksiyonlardır. DATA RECOVERY ARŞIVI Bir adli bilişim uzmanı olarak bazı durumlarda sanal bilgisayarları analiz etme durumuyla karşı karşıya kalırız. Yada inceleme sırasında tespit ettiğimiz zararlı kodu daha derinlemesine analiz etmek için sanal makinalara ihtiyaç duyarız. Bu sanallaştırma ortamlarının bize sunduğu en güzel özelliklerden birisi de ilgili sanal bilgisayarlara ilişkin hafızadosyalarını

ADLI BILIŞIM DERGISI 6 File Allocation Table “image.gif“ silindikten sonra 0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 XX XX 3 8 0 0 0 0 9 12 0 0 13 14 15 EOF File Allocation Table (text_2 COMPUTER FORENSICS ARŞIVI Adli bilişim incelemelerinde bazen belirli bir paterne uyan verileri elimizdeki disk imajı, hafıza imajı veya bir dosya içinde arayarak elde etmemiz gerekebiliyor. Bunu genel kabul görmüş adli bilişim yazılımları ile gerçekleştirebileceğimiz gibi bu iş için özel olarak geliştirilmiş bir yazılım olan bulk_extractor ile de gerçekleştirmemiz mümkün. FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

ADLI BILIŞIM İNCELEMELERINDE HASH VERITABANLARININ …TRANSLATE THISPAGE

Adli bilişim incelemeleri ile uğraşan herkesin öncelikli olarak öğrendiği şeylerin başında gelir hash fonksiyonları. Temel olarak hash fonksiyonlarının ne işe yaradığının altını tekrardan çizmek gerekirse, kendilerine girdi olarak verilen verinin boyutundan bağımsız olarak sabit uzunlukta bir değeri çıktı olarak üreten fonksiyonlardır.HALIL ÖZTÜRKCI

ADEO Bİlişim Danışmanlık Hizmetleri A.Ş. kurucularından olan Halil ÖZTÜRKCİ, Microsoft tarafından son 7 yıldır Enterprise Security alanında “En Değerli Profesyonel” (MVP) ünvanına layık görülmüştür.FTK IMAGER ARŞIVI

FTK Imager İle Disk İmajı Alma – Video. 27 Ağustos 2018 10:22 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimleri WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIMFTK IMAGER ARŞIVI

Yazı dizimizin bu makalesinde E01 imaj formatına değineceğiz. Expert Witness Format (EWF) olarak bilinen bu imaj formatı EnCase yazılımı tarafından varsayılan olarak kullanılan ve spesifikasyonları açık olmayan bir imaj formatıdır. EWF formatındaki bu imaj dosyalarının uzantısı .E01 şeklindedir. Bu imaj dosyaları içerisinde metadata bilgisi saklanır ve imajın DATA RECOVERY ARŞIVI Adli bilişim incelemeleri ile uğraşan herkesin öncelikli olarak öğrendiği şeylerin başında gelir hash fonksiyonları. Temel olarak hash fonksiyonlarının ne işe yaradığının altını tekrardan çizmek gerekirse, kendilerine girdi olarak verilen verinin boyutundan bağımsız olarak sabit uzunlukta bir değeri çıktı olarak üreten fonksiyonlardır. DATA RECOVERY ARŞIVI Bir adli bilişim uzmanı olarak bazı durumlarda sanal bilgisayarları analiz etme durumuyla karşı karşıya kalırız. Yada inceleme sırasında tespit ettiğimiz zararlı kodu daha derinlemesine analiz etmek için sanal makinalara ihtiyaç duyarız. Bu sanallaştırma ortamlarının bize sunduğu en güzel özelliklerden birisi de ilgili sanal bilgisayarlara ilişkin hafızadosyalarını

ADLI BILIŞIM DERGISI 6 File Allocation Table “image.gif“ silindikten sonra 0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 XX XX 3 8 0 0 0 0 9 12 0 0 13 14 15 EOF File Allocation Table (text_2 COMPUTER FORENSICS ARŞIVI Adli bilişim incelemelerinde bazen belirli bir paterne uyan verileri elimizdeki disk imajı, hafıza imajı veya bir dosya içinde arayarak elde etmemiz gerekebiliyor. Bunu genel kabul görmüş adli bilişim yazılımları ile gerçekleştirebileceğimiz gibi bu iş için özel olarak geliştirilmiş bir yazılım olan bulk_extractor ile de gerçekleştirmemiz mümkün. FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

ADLI BILIŞIM İNCELEMELERINDE HASH VERITABANLARININ …TRANSLATE THISPAGE

Adli bilişim incelemeleri ile uğraşan herkesin öncelikli olarak öğrendiği şeylerin başında gelir hash fonksiyonları. Temel olarak hash fonksiyonlarının ne işe yaradığının altını tekrardan çizmek gerekirse, kendilerine girdi olarak verilen verinin boyutundan bağımsız olarak sabit uzunlukta bir değeri çıktı olarak üreten fonksiyonlardır.HALIL ÖZTÜRKCİ

Güvenli Online Toplantı ve Zoom Güvenliği. 8 Aralık 2020 10:01 / Leave a Comment / Halil ÖZTÜRKCİ / Featured. Covid-19 pandemi süreci ile birlikte hem iş hayatımızda hem de öğrenme hayatımızda bir takım pratiklerin çok daha fazla yer etmeye başladığını hep birlikte tecrübe ettik/ediyoruz. Bu pratiklerinbaşında da

WINDOWS FORENSICS ARŞIV FTK Imager İle Disk İmajı Alma – Video. 27 Ağustos 2018 10:22 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimleriHALIL ÖZTÜRKCI

ADEO Bİlişim Danışmanlık Hizmetleri A.Ş. kurucularından olan Halil ÖZTÜRKCİ, Microsoft tarafından son 7 yıldır Enterprise Security alanında “En Değerli Profesyonel” (MVP) ünvanına layık görülmüştür. WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIM THE SLEUTH KIT (TSK) İLE FILE SYSTEM FORENSICS The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimize devam ediyoruz. İlk üç makalede sırasıyla adli bilişim incelemelerinde dosya sistemi seviyesinde analiz yapmamıza imkan tanıyan The Sleuth Kit (TSK) uygulamalarına genel bir bakış atmış, ikinci makalede mmls ile fsstat'ın FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

NETWORK FORENSICS'DE TCPDUMP KULLANIMI Network Forensics’de Tcpdump Kullanımı. Network forensics adımlarından birisi de ağ üzerinden akan trafiği sonradan analiz etmek üzere yakalama adımıdır. Bu adımda kullanılabilecek bir çok paket yakalama aracı mevcut olmasına rağmen tcpdump hem hız hem de sunduğu esneklik sayesinde oldukça ön plana çıkmaktadır. ADLI BILIŞIM İNCELEMELERINDE HASH VERITABANLARININ …TRANSLATE THISPAGE

Adli bilişim incelemeleri ile uğraşan herkesin öncelikli olarak öğrendiği şeylerin başında gelir hash fonksiyonları. Temel olarak hash fonksiyonlarının ne işe yaradığının altını tekrardan çizmek gerekirse, kendilerine girdi olarak verilen verinin boyutundan bağımsız olarak sabit uzunlukta bir değeri çıktı olarak üreten fonksiyonlardır. COMPUTER FORENSICS ARŞIVI Adli bilişim incelemelerinde bazen belirli bir paterne uyan verileri elimizdeki disk imajı, hafıza imajı veya bir dosya içinde arayarak elde etmemiz gerekebiliyor. Bunu genel kabul görmüş adli bilişim yazılımları ile gerçekleştirebileceğimiz gibi bu iş için özel olarak geliştirilmiş bir yazılım olan bulk_extractor ile de gerçekleştirmemiz mümkün. ADLI BILIŞIM İNCELEMELERINDE MIMIKATZ İLE ŞIFRE ELDE …TRANSLATETHIS PAGE

Bu makalede adli bilişim incelemelerinde hafıza imajı üzerinde mimikatz ile kullanıcı şifrelerinin açık text olarak nasıl elde edileceğine değineceğiz.HALIL ÖZTÜRKCI

ADEO Bİlişim Danışmanlık Hizmetleri A.Ş. kurucularından olan Halil ÖZTÜRKCİ, Microsoft tarafından son 7 yıldır Enterprise Security alanında “En Değerli Profesyonel” (MVP) ünvanına layık görülmüştür. WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIMFTK IMAGER ARŞIVI

Yazı dizimizin bu makalesinde E01 imaj formatına değineceğiz. Expert Witness Format (EWF) olarak bilinen bu imaj formatı EnCase yazılımı tarafından varsayılan olarak kullanılan ve spesifikasyonları açık olmayan bir imaj formatıdır. EWF formatındaki bu imaj dosyalarının uzantısı .E01 şeklindedir. Bu imaj dosyaları içerisinde metadata bilgisi saklanır ve imajın ADLI BILIŞIM DERGISI 6 File Allocation Table “image.gif“ silindikten sonra 0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 XX XX 3 8 0 0 0 0 9 12 0 0 13 14 15 EOF File Allocation Table (text_2 FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

ADLI BILIŞIM İNCELEMELERINDE HASH VERITABANLARININ …TRANSLATE THISPAGE

Adli bilişim incelemeleri ile uğraşan herkesin öncelikli olarak öğrendiği şeylerin başında gelir hash fonksiyonları. Temel olarak hash fonksiyonlarının ne işe yaradığının altını tekrardan çizmek gerekirse, kendilerine girdi olarak verilen verinin boyutundan bağımsız olarak sabit uzunlukta bir değeri çıktı olarak üreten fonksiyonlardır. ADLI BILIŞIM İNCELEMELERINDE SABIT DISK İMAJLARI Bu yazı dizimizde adli bilişim incelemelerinin en temel konularından birisi olan sabit disk imajlarına değineceğiz. Öncelikle imaj formatlarının özelliklerinden ve imaj türlerinden bahsedip sonrasında her bir imaj türünü detaylı şekilde elealacağız.

WINDOWS EVENT LOG ANALIZI İLE KULLANICI …TRANSLATE THIS PAGE Windows Event Log Analizi İle Kullanıcı Logon/Logoff Tespiti. 31 Temmuz 2014 18:09 / Leave a Comment / Halil ÖZTÜRKCİ. Bir adli bilişim incelemesinde incelenen olayla ilgisi olan bir aksiyonun hangi kullanıcı hesabı üzerinden gerçekleştirildiğini açıklığa kavuşturmamız beklenir ve bu bağlamda öncelikliolarak bakmamız

COMPUTER FORENSICS ARŞIVI Canlı sistemler üzerinde digital delil toplama adımlarından birisi de hafızanın imajının alınması aşamasıdır. Modern adli bilişim teknikleri hafıza analizi ile oldukça kritik ve önemli bilgileri elde edebildiği için özellikle hafızanın imajının alınması hayati öneme sahiptir. COMPUTER FORENSICS ARŞIVI Gerçekleştirdiğimiz adli bilişim incelemelerinde bazen karşımıza zararlı bir kod tarafından ele geçirildiği düşünülen bilgisayarlar çıkar ve bizden bu zararlı kodları tespit etmemizi, zararlı kodun ne şekilde ve ne zaman sisteme bulaştığı, bu zararlı kodun yeteneklerinin neler olduğu, sistemde sürekliliğini hangi yöntemler ile sağladığı gibisorulara yanıt

HALIL ÖZTÜRKCI

ADEO Bİlişim Danışmanlık Hizmetleri A.Ş. kurucularından olan Halil ÖZTÜRKCİ, Microsoft tarafından son 7 yıldır Enterprise Security alanında “En Değerli Profesyonel” (MVP) ünvanına layık görülmüştür. WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIMFTK IMAGER ARŞIVI

Yazı dizimizin bu makalesinde E01 imaj formatına değineceğiz. Expert Witness Format (EWF) olarak bilinen bu imaj formatı EnCase yazılımı tarafından varsayılan olarak kullanılan ve spesifikasyonları açık olmayan bir imaj formatıdır. EWF formatındaki bu imaj dosyalarının uzantısı .E01 şeklindedir. Bu imaj dosyaları içerisinde metadata bilgisi saklanır ve imajın ADLI BILIŞIM DERGISI 6 File Allocation Table “image.gif“ silindikten sonra 0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 XX XX 3 8 0 0 0 0 9 12 0 0 13 14 15 EOF File Allocation Table (text_2 FTK IMAGER İLE DISK İMAJI ALMA FTK Imager İle Disk İmajı Alma. 30 Nisan 2014 11:02 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimlerikarşılayan ve

ADLI BILIŞIM İNCELEMELERINDE HASH VERITABANLARININ …TRANSLATE THISPAGE

Adli bilişim incelemeleri ile uğraşan herkesin öncelikli olarak öğrendiği şeylerin başında gelir hash fonksiyonları. Temel olarak hash fonksiyonlarının ne işe yaradığının altını tekrardan çizmek gerekirse, kendilerine girdi olarak verilen verinin boyutundan bağımsız olarak sabit uzunlukta bir değeri çıktı olarak üreten fonksiyonlardır. ADLI BILIŞIM İNCELEMELERINDE SABIT DISK İMAJLARI Bu yazı dizimizde adli bilişim incelemelerinin en temel konularından birisi olan sabit disk imajlarına değineceğiz. Öncelikle imaj formatlarının özelliklerinden ve imaj türlerinden bahsedip sonrasında her bir imaj türünü detaylı şekilde elealacağız.

WINDOWS EVENT LOG ANALIZI İLE KULLANICI …TRANSLATE THIS PAGE Windows Event Log Analizi İle Kullanıcı Logon/Logoff Tespiti. 31 Temmuz 2014 18:09 / Leave a Comment / Halil ÖZTÜRKCİ. Bir adli bilişim incelemesinde incelenen olayla ilgisi olan bir aksiyonun hangi kullanıcı hesabı üzerinden gerçekleştirildiğini açıklığa kavuşturmamız beklenir ve bu bağlamda öncelikliolarak bakmamız

COMPUTER FORENSICS ARŞIVI Canlı sistemler üzerinde digital delil toplama adımlarından birisi de hafızanın imajının alınması aşamasıdır. Modern adli bilişim teknikleri hafıza analizi ile oldukça kritik ve önemli bilgileri elde edebildiği için özellikle hafızanın imajının alınması hayati öneme sahiptir. COMPUTER FORENSICS ARŞIVI Gerçekleştirdiğimiz adli bilişim incelemelerinde bazen karşımıza zararlı bir kod tarafından ele geçirildiği düşünülen bilgisayarlar çıkar ve bizden bu zararlı kodları tespit etmemizi, zararlı kodun ne şekilde ve ne zaman sisteme bulaştığı, bu zararlı kodun yeteneklerinin neler olduğu, sistemde sürekliliğini hangi yöntemler ile sağladığı gibisorulara yanıt

HALIL ÖZTÜRKCİ

Güvenli Online Toplantı ve Zoom Güvenliği. 8 Aralık 2020 10:01 / Leave a Comment / Halil ÖZTÜRKCİ / Featured. Covid-19 pandemi süreci ile birlikte hem iş hayatımızda hem de öğrenme hayatımızda bir takım pratiklerin çok daha fazla yer etmeye başladığını hep birlikte tecrübe ettik/ediyoruz. Bu pratiklerinbaşında da

WINDOWS FORENSICS ARŞIV FTK Imager İle Disk İmajı Alma – Video. 27 Ağustos 2018 10:22 / Leave a Comment / Halil ÖZTÜRKCİ. Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimleriHALIL ÖZTÜRKCI

ADEO Bİlişim Danışmanlık Hizmetleri A.Ş. kurucularından olan Halil ÖZTÜRKCİ, Microsoft tarafından son 7 yıldır Enterprise Security alanında “En Değerli Profesyonel” (MVP) ünvanına layık görülmüştür. THE SLEUTH KIT (TSK) İLE FILE SYSTEM FORENSICS The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimize devam ediyoruz. İlk üç makalede sırasıyla adli bilişim incelemelerinde dosya sistemi seviyesinde analiz yapmamıza imkan tanıyan The Sleuth Kit (TSK) uygulamalarına genel bir bakış atmış, ikinci makalede mmls ile fsstat'ın WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics. EĞITIMIN SÜRESI: 5 Gün. EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT. Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim. Konusunda Uzmanlaşmak İsteyen IT Çalışanlar. EĞITIM NETWORK FORENSICS'DE TCPDUMP KULLANIMI Network Forensics’de Tcpdump Kullanımı. Network forensics adımlarından birisi de ağ üzerinden akan trafiği sonradan analiz etmek üzere yakalama adımıdır. Bu adımda kullanılabilecek bir çok paket yakalama aracı mevcut olmasına rağmen tcpdump hem hız hem de sunduğu esneklik sayesinde oldukça ön plana çıkmaktadır. ADLI BILIŞIM İNCELEMELERINDE HASH VERITABANLARININ …TRANSLATE THISPAGE

Adli bilişim incelemeleri ile uğraşan herkesin öncelikli olarak öğrendiği şeylerin başında gelir hash fonksiyonları. Temel olarak hash fonksiyonlarının ne işe yaradığının altını tekrardan çizmek gerekirse, kendilerine girdi olarak verilen verinin boyutundan bağımsız olarak sabit uzunlukta bir değeri çıktı olarak üreten fonksiyonlardır. THE SLEUTH KIT (TSK) UYGULAMALARI İLE ADLI BILIŞIMTRANSLATE THISPAGE

The Sleuth Kit (TSK) Uygulamaları İle Adli Bilişim İnceleme Örnekleri – 2. 15 Eylül 2014 09:10 / Leave a Comment / Halil ÖZTÜRKCİ. The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra bu uygulamaların kullanımörneklerini ele

MEMORY FORENSICS ARŞIVI Adli Bilişim İncelemelerinde Mimikatz İle Şifre Elde Etme. 3 Haziran 2014 14:10 / Leave a Comment / Halil ÖZTÜRKCİ. Mimikatz uzunca bir süredir penetrayon testi gerçekleştiren biz uzmanların dikkatini üzerinde toplayan bir araçtı. Temelde yaptığı iş lssas prosesine enjekte edildikten sonra başta Windows şifreleriniaçık

ADLI BILIŞIM İNCELEMELERINDE MIMIKATZ İLE ŞIFRE ELDE …TRANSLATETHIS PAGE

Bu makalede adli bilişim incelemelerinde hafıza imajı üzerinde mimikatz ile kullanıcı şifrelerinin açık text olarak nasıl elde edileceğine değineceğiz.HALIL ÖZTÜRKCİ

Bu paylaşımın yapılmasından çok kısa bir süre sonra Güney Afrika parlementosunun Zoom toplantısı Zoombombing olarak adlandırılan saldırıya maruz kalıyor ve toplantı sabote edilerek bir anda uygunsuz içerikler paylaşılıyor. Sonrasında ise bu toplantı hızlı bir şekilde sonlandırılarak başka bir toplantı düzenleniyor ve bu sefer toplantı katılım şifresi sadeceBYLOCK IN 15 Q&A

Question-1: What is ByLock? Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability to make technical surveillance as difficult as possible.Following analyses within application stores, it is detected that ByLock application was seen for the first time in Google Play in 11 th of April, 2014.BYLOCK ARŞIVI

Question-1: What is ByLock? Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability to make technical surveillance as difficult as possible.Following analyses within application stores, it is detected that ByLock application was seen for the first time in Google Play in 11 th of April, 2014. ADLI BILIŞIM UZMANI VE ADLI BILIŞIM EĞITIMLERI ADEO bünyesinde verdiğim adli bilişim uzmanı ve adli bilişim eğitimleri ve bu eğitimlerin detaylarını konu içindeki linklerde bulabilirsiniz. Fiyat ve detay.. MY TECHNICAL REPORT ABOUT BYLOCK APPLICATION AND ITS A while ago, a message as displayed below (Table-1) arrived in one of my WhatsApp groups. However questions started to be asked by the people I know regarding this message which I considered as a hoax message and didn’t pay much attention to in the begging. So instead of making explanations to everyone on an individual basis I published an explanation on my personal website not only to show THE SLEUTH KIT ARŞIVI Bu makalede canlı bir sistem üzerinde (işletim sistemi çalışırken) dosya sistemi seviyesinde The Sleuth Kit (TSK) araçları ile nasıl adli bilişim incelemesi gerçekleştirebileceğinize değineceğim. Özellikle bir olay müdahalesi sırasında şüpheli sistemler üzerinde daha detaylı bir analize ihtiyaç olup olmadığının tespitini sağlamak adına yapılan ilk müdahalelerdeFOREMOST ARŞIVI

Adli bilişim incelemelerinde sabit disk imajlarının düzgün şekilde alınması oldukça önemlidir. Bu bağlamda incelenecek diskin bir yazma koruması ile sisteme bağlandıktan sonra uygun bir yazılımla imajının alınması ve alınan imaja ilişkin hash değerinin de hesaplanıp sonraki aşamalarda gelebilecek sorulara karşılık olarak bir doğrulama imkanı sunması beklenir. WINDOWS FORENSICS EĞITIMI EĞITIMIN ADI: Windows Forensics EĞITIMIN SÜRESI: 5 Gün EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, AdliBilişim

FTK IMAGER ARŞIVI

Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır.İşte FTK Imager bu gereksinimleri karşılayan ve dijital delil dosyaları üzerinde ön inceleme yapıp bu dosyaların forensically sound imajını almaya imkan tanıyan, AccessDatafirması

MALWARE FORENSICS EĞITIMI EĞITIMIN ADI: Malware Forensics EĞITIMIN SÜRESI: 3 Gün EĞITIMI KIMLER ALMALI: Bilgi Güvenliği Uzmanları, Kurum İçi Adli Bilişim İncelemesi Gerçekleştiren IT Uzmanları, IT Denetçileri, Bilişim Suçları İle İlgilenen Kolluk Kuvveti Çalışanları, Adli Bilişim Konusunda Uzmanlaşmak İsteyen IT Çalışanlar EĞITIM SONUNDA KAZANILACAKLAR: Bu eğitim sonunda katılımcılarHALIL ÖZTÜRKCİ

Bu paylaşımın yapılmasından çok kısa bir süre sonra Güney Afrika parlementosunun Zoom toplantısı Zoombombing olarak adlandırılan saldırıya maruz kalıyor ve toplantı sabote edilerek bir anda uygunsuz içerikler paylaşılıyor. Sonrasında ise bu toplantı hızlı bir şekilde sonlandırılarak başka bir toplantı düzenleniyor ve bu sefer toplantı katılım şifresi sadeceBYLOCK IN 15 Q&A

Question-1: What is ByLock? Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability to make technical surveillance as difficult as possible.Following analyses within application stores, it is detected that ByLock application was seen for the first time in Google Play in 11 th of April, 2014.BYLOCK ARŞIVI

Question-1: What is ByLock? Answer-1: ByLock, developed and used by the members of FETO (the Fethullahist Terrorist Organization), is a messaging application that has the ability to make technical surveillance as difficult as possible.Following analyses within application stores, it is detected that ByLock application was seen for the first time in Google Play in 11 th of April, 2014. ADLI BILIŞIM UZMANI VE ADLI BILIŞIM EĞITIMLERI ADEO bünyesinde verdiğim adli bilişim uzmanı ve adli bilişim eğitimleri ve bu eğitimlerin detaylarını konu içindeki linklerde bulabilirsiniz. Fiyat ve detay.. MY TECHNICAL REPORT ABOUT BYLOCK APPLICATION AND ITS A while ago, a message as displayed below (Table-1) arrived in one of my WhatsApp groups. However questions started to be asked by the people I know regarding this message which I considered as a hoax message and didn’t pay much attention to in the begging. So instead of making explanations to everyone on an individual basis I published an explanation on my personal website not only to showHALIL ÖZTÜRKCİ

Bu paylaşımın yapılmasından çok kısa bir süre sonra Güney Afrika parlementosunun Zoom toplantısı Zoombombing olarak adlandırılan saldırıya maruz kalıyor ve toplantı sabote edilerek bir anda uygunsuz içerikler paylaşılıyor. Sonrasında ise bu toplantı hızlı bir şekilde sonlandırılarak başka bir toplantı düzenleniyor ve bu sefer toplantı katılım şifresi sadeceHALIL ÖZTÜRKCI

ADEO Bİlişim Danışmanlık Hizmetleri A.Ş. kurucularından olan Halil ÖZTÜRKCİ, Microsoft tarafından son 7 yıldır Enterprise Security alanında “En Değerli Profesyonel” (MVP) ünvanına layık görülmüştür.FOREMOST ARŞIVI

Adli bilişim incelemelerinde sabit disk imajlarının düzgün şekilde alınması oldukça önemlidir. Bu bağlamda incelenecek diskin bir yazma koruması ile sisteme bağlandıktan sonra uygun bir yazılımla imajının alınması ve alınan imaja ilişkin hash değerinin de hesaplanıp sonraki aşamalarda gelebilecek sorulara karşılık olarak bir doğrulama imkanı sunması beklenir.FTK IMAGER ARŞIVI

Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır.İşte FTK Imager bu gereksinimleri karşılayan ve dijital delil dosyaları üzerinde ön inceleme yapıp bu dosyaların forensically sound imajını almaya imkan tanıyan, AccessDatafirması

WINDOWS FORENSICS ARŞIVI Bu makalede canlı bir sistem üzerinde (işletim sistemi çalışırken) dosya sistemi seviyesinde The Sleuth Kit (TSK) araçları ile nasıl adli bilişim incelemesi gerçekleştirebileceğinize değineceğim. Özellikle bir olay müdahalesi sırasında şüpheli sistemler üzerinde daha detaylı bir analize ihtiyaç olup olmadığının tespitini sağlamak adına yapılan ilk müdahalelerdePCAP ARŞIVI

Daha önceden çektiğim eğitim videolarını yayınlamaya kaldığımız yerden devam ediyorum. Bu videoda Wireshark kullanarak ağ üzerinden ne şekilde paket yakalayabileceğimizi ve yakaladığımız paketleri ve protokolleri nasıl analiz edebileceğimizi anlatacağım. THE SLEUTH KIT (TSK) İLE FILE SYSTEM FORENSICS tsk_comparedir: Bir yerel dizin hiyerarşisini bir raw disk imajının içeriği ile karşılaştırmak için kullanılır. Rootkitlerin tespit edilmesinde kullanılabilir. tsk_gettimes: Bir imaj içindeki dosya sistemlerinin metadatalarını çıkartmak için kullanılır. Bu uygulamanın çıktısı bir BODY dosyasıdır ve girdi olarak mactime uygulamasına verilerek bir oluşturulması FTK IMAGER İLE DISK İMAJI ALMA Adli bilişim incelemelerinin en önemli adımlardan birisi de incelenecek disklerin sorguya mahal vermeyecek şekilde, disk üzerinde herhangi bir değişiklik yapmadan imajlarını almaktır. İşte FTK Imager bu gereksinimleri karşılayan ve dijital delil dosyaları üzerinde ön inceleme yapıp bu dosyaların forensically sound imajını almaya imkan tanıyan, AccessData firması THE SLEUTH KIT (TSK) UYGULAMALARI İLE ADLI BILIŞIM The Sleuth Kit (TSK) uygulamaları ile dosya sistemi seviyesinde gerçekleştirilebilecek adli bilişim analizlerini ele aldığımız yazı dizimizden sonra şimdi de bu uygulamaların kullanım örneklerini ele alacağımız bir yazı dizisine başlıyoruz.Daha önce yazdığımız yazı dizimizde sırasıyla ilk makalede adli bilişim incelemelerinde dosya sistemi seviyesinde analiz SIBER OLAY MÜDAHALESI SIRASINDA ELINIZIN ALTINDA OLMASI ADEO DFIR ekibi olarak bir çok siber olaya müdahale ediyoruz ve bu vakıalarda en önemli dijital delil veya iz kaynaklarımızdan birisi de Windows sistemlerde yer alan olay günlükleri. Olay günlükleri ile ilgili geçmiş zamanlarda aşağıda linki bulunan makalemde kullanıcının oturum açma ve kapama işlemlerine özel bazı spesifik olay türleri için hangi olay günlüğü Please enable cookies.ONE MORE STEP

PLEASE COMPLETE THE SECURITY CHECK TO ACCESS HALILOZTURKCI.COM WHY DO I HAVE TO COMPLETE A CAPTCHA? Completing the CAPTCHA proves you are a human and gives you temporary access to the web property. WHAT CAN I DO TO PREVENT THIS IN THE FUTURE? If you are on a personal connection, like at home, you can run an anti-virus scan on your device to make sure it is not infected withmalware.

If you are at an office or shared network, you can ask the network administrator to run a scan across the network looking for misconfigured or infected devices. Another way to prevent getting this page in the future is to use Privacy Pass. Check out the browser extension in the Chrome Store.

table

Cloudflare Ray ID: 52423B5CCA716E36 • Your IP: 104.207.149.158 • Performance & security by CloudflareDetails

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0