Are you over 18 and want to see adult content?

More Annotations

A complete backup of https://cliniquedentairegranby.com

Are you over 18 and want to see adult content?

A complete backup of https://zdravlje.org.rs

Are you over 18 and want to see adult content?

A complete backup of https://drinkboons.com

Are you over 18 and want to see adult content?

A complete backup of https://osiedlemysliwska.pl

Are you over 18 and want to see adult content?

A complete backup of https://artemisia.org.br

Are you over 18 and want to see adult content?

A complete backup of https://gensildenafil.com

Are you over 18 and want to see adult content?

A complete backup of https://eureschannel.org

Are you over 18 and want to see adult content?

A complete backup of https://queensleeappetit.com

Are you over 18 and want to see adult content?

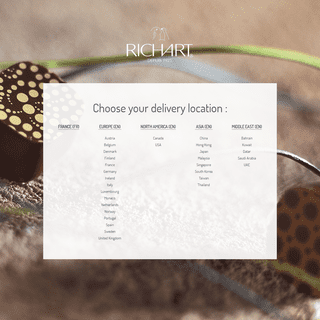

A complete backup of https://richart.com

Are you over 18 and want to see adult content?

A complete backup of https://jkcomtax.gov.in

Are you over 18 and want to see adult content?

A complete backup of https://longines.com

Are you over 18 and want to see adult content?

A complete backup of https://atagverwarming.nl

Are you over 18 and want to see adult content?

Favourite Annotations

A complete backup of www.www.imagefap.com

Are you over 18 and want to see adult content?

A complete backup of www.www.yournnpic.com

Are you over 18 and want to see adult content?

A complete backup of www.xhamster.desi

Are you over 18 and want to see adult content?

A complete backup of amateuralbum.net

Are you over 18 and want to see adult content?

A complete backup of thefappening.pro

Are you over 18 and want to see adult content?

A complete backup of www.nerdpervert.com

Are you over 18 and want to see adult content?

A complete backup of www.nakenprat.com

Are you over 18 and want to see adult content?

A complete backup of www.www.zenra.net

Are you over 18 and want to see adult content?

Text

ELIMÍNAME BY DDR.

Elimíname by DDR. En esta página encontraréis enlaces directos para poderos dar de baja de las distintas redes sociales en las que os encontréis de una forma rápida y sencilla. THE MAP OF CYBERSECURITY DOMAINS HENRY JIANG Cybersecurity Domains Security Architecture Network Design DDoS Prevention Security Engineering Data Protection Data Leakage Prevention Access Control PYTHON 3 CHEAT SHEET Sequence Containers Indexing Base Types ©2012-2015 - Laurent Pointal Python 3 Cheat Sheet License Creative Commons Attribution 4 Latest version on : https://perso TORFLOW, EL MAPA DEL TRÁFICO DE LA RED TOR.TRANSLATE THIS PAGE TorFlow, el mapa del tráfico de la red Tor. La red Tor consiste, básicamente, en que cada uno de los mensajes que envía nuestro dispositivo, es rebotado de manera aleatoria y cifrado a través de una serie de nodos alrededor del mundo. Ninguno de esos nodos puede descifrar el mensaje y sólo conoce el siguiente nodo al que debepasar el mensaje.

EL PERFIL DEL CIBERDELINCUENTE: LOS PATRONES DEL MAL.TRANSLATE THISPAGE

El perfil del ciberdelincuente: los patrones del mal. Oímos hablar de ciberdelincuentes, de fraudes en el ciberespacio, de estafas que llegan a nuestros correos, malware, phishing pero, ¿todo lo que sabemos hasta ahora sobre ellos ¿es cierto?, ¿debemos mirar más allá? Desde Derecho de la Red trabajamos siempre por traer uncontenido

LAS FRASES MÁS COMUNES DEL GROOMING. Las frases más comunes del Grooming. Hace ya un tiempo, os hablamos del Grooming, de sus formas y su maneras de prevenirlo. Se trata de un acoso cometido por parte de un adulto sobre menores de edad, con la finalidad de obtener imágenes de contenido erótico y/o pornográfico. Logrado su objetivo, en caso de que el menor se nieguea continuar

PESEDIA, UNA NUEVA RED SOCIAL QUE ADVIERTE SOBRE …TRANSLATE THISPAGE

PESEDIA, una nueva red social que advierte sobre los riesgos de internet. Facebook ha decidido hacer uso de la inteligencia artificial (IA) para proteger a los adolescentes que hacen uso de las redes sociales, a través de una nueva red llamada Pesadia, que utiliza este tipo de inteligencia para llevar a cabo juegos educativos paraadvertir

LA GRAVE VULNERABILIDAD DE EBAY. De acuerdo con Checkpoint, la página web de eBay contiene una vulnerabilidad que permite a los atacantes utilizar un código JavaScript malicioso para atacar a los comerciantes y compradores y, de esta forma, poder robar su información, productos y dinero. HOME | DERECHO DE LA REDTRANSLATE THIS PAGE Nuevas clausulas para transferencias internacionales de datos en la UE. derechodelared - junio 4, 2021. 0. Estas nuevas herramientas ofrecerán una mayor previsibilidad legal a las empresas europeas y ayudarán, en particular a las PYME, a garantizar el cumplimiento de los requisitos para la transferencia segura de datos. Leer más. OSINT, ¿QUÉ ES? ¿PARA QUÉ SIRVE? Hay una gran cantidad de herramientas para OSINT, a continuación mencionaré algunas de las más destacadas: Google Dorks, Maltego, Shodan, Recon-ng, TheHarvester, Creepy, Metagoofil,etc.. El uso de herramientas nos facilitará el labor de la investigación, cada herramienta profundiza sobre un ámbito concreto de la investigación y la combinación de estas nos permitirá obtener una granELIMÍNAME BY DDR.

Elimíname by DDR. En esta página encontraréis enlaces directos para poderos dar de baja de las distintas redes sociales en las que os encontréis de una forma rápida y sencilla. THE MAP OF CYBERSECURITY DOMAINS HENRY JIANG Cybersecurity Domains Security Architecture Network Design DDoS Prevention Security Engineering Data Protection Data Leakage Prevention Access Control PYTHON 3 CHEAT SHEET Sequence Containers Indexing Base Types ©2012-2015 - Laurent Pointal Python 3 Cheat Sheet License Creative Commons Attribution 4 Latest version on : https://perso TORFLOW, EL MAPA DEL TRÁFICO DE LA RED TOR.TRANSLATE THIS PAGE TorFlow, el mapa del tráfico de la red Tor. La red Tor consiste, básicamente, en que cada uno de los mensajes que envía nuestro dispositivo, es rebotado de manera aleatoria y cifrado a través de una serie de nodos alrededor del mundo. Ninguno de esos nodos puede descifrar el mensaje y sólo conoce el siguiente nodo al que debepasar el mensaje.

EL PERFIL DEL CIBERDELINCUENTE: LOS PATRONES DEL MAL.TRANSLATE THISPAGE

El perfil del ciberdelincuente: los patrones del mal. Oímos hablar de ciberdelincuentes, de fraudes en el ciberespacio, de estafas que llegan a nuestros correos, malware, phishing pero, ¿todo lo que sabemos hasta ahora sobre ellos ¿es cierto?, ¿debemos mirar más allá? Desde Derecho de la Red trabajamos siempre por traer uncontenido

LAS FRASES MÁS COMUNES DEL GROOMING. Las frases más comunes del Grooming. Hace ya un tiempo, os hablamos del Grooming, de sus formas y su maneras de prevenirlo. Se trata de un acoso cometido por parte de un adulto sobre menores de edad, con la finalidad de obtener imágenes de contenido erótico y/o pornográfico. Logrado su objetivo, en caso de que el menor se nieguea continuar

PESEDIA, UNA NUEVA RED SOCIAL QUE ADVIERTE SOBRE …TRANSLATE THISPAGE

PESEDIA, una nueva red social que advierte sobre los riesgos de internet. Facebook ha decidido hacer uso de la inteligencia artificial (IA) para proteger a los adolescentes que hacen uso de las redes sociales, a través de una nueva red llamada Pesadia, que utiliza este tipo de inteligencia para llevar a cabo juegos educativos paraadvertir

LA GRAVE VULNERABILIDAD DE EBAY. De acuerdo con Checkpoint, la página web de eBay contiene una vulnerabilidad que permite a los atacantes utilizar un código JavaScript malicioso para atacar a los comerciantes y compradores y, de esta forma, poder robar su información, productos y dinero. HOME | DERECHO DE LA REDTRANSLATE THIS PAGE Nuevas clausulas para transferencias internacionales de datos en la UE. derechodelared - junio 4, 2021. 0. Estas nuevas herramientas ofrecerán una mayor previsibilidad legal a las empresas europeas y ayudarán, en particular a las PYME, a garantizar el cumplimiento de los requisitos para la transferencia segura de datos. Leer más. DEVELOPER’S CHEAT SHEET DEVELOPER’S CHEAT SHEET v2020.4.7 Created by the Google Developer Relations Team Maintained at https:https://4words.dev Feedback?@gregsramblings

JOINT TECHNICAL ALERT: FASTCASH 2.0: NORTH KOREA'S Joint Technical Alert: FASTCash 2.0: North Korea's BeagleBoyz R obbing Banks Summary This Alert uses the MITRE Adversarial Tactics, Techniques, and Common Knowledge (ATT&CK®) HOME | DERECHO DE LA RED Home | Derecho de la Red METASPLOIT CHEAT SHEET Managing Sessions Multiple Exploitation: Run the exploit expecting a single session that is immediately backgrounded: msf > exploit -z Run the exploit in the background expecting one or WIRESHARK CHEAT SHEET Wireshark Cheat Sheet Resource: Wireshark Docs https://www.wireshark.org/docs/wsug_html_chunked/NMAP CHEAT SHEET

comparitech . Created Date: 6/17/2019 9:33:48 AM Title: Untitled DERECHODELARED.COMWEB VIEW 4000000.0 0.16. 0.5. 0.5. 140000.0 0.38. 9.2E7 0.6. 0.5. 750000.0 0.175. 0.25. 0.6. Created by MIT Technology Review Location Name Maker/Deployer Last Updated: 5/8 6 COMMUNICATION FROM THE COMMISSION TO THE EUROPEAN 4 In parallel, important initiatives were launched that led to significant changes in the U.S. legal order. On 17 January 2014, President Obama announced8 reforms of U.S. signals intelligence activities which were subsequently laid down in Presidential Policy Directive 28 (PPD-28)9. Importantly, these reforms provided for the extension of certain privacy protections to non-DERECHODELARED.COM

derechodelared.com

HOME | DERECHO DE LA REDTRANSLATE THIS PAGE Nuevas clausulas para transferencias internacionales de datos en la UE. derechodelared - junio 4, 2021. 0. Estas nuevas herramientas ofrecerán una mayor previsibilidad legal a las empresas europeas y ayudarán, en particular a las PYME, a garantizar el cumplimiento de los requisitos para la transferencia segura de datos. Leer más. OSINT, ¿QUÉ ES? ¿PARA QUÉ SIRVE? Hay una gran cantidad de herramientas para OSINT, a continuación mencionaré algunas de las más destacadas: Google Dorks, Maltego, Shodan, Recon-ng, TheHarvester, Creepy, Metagoofil,etc.. El uso de herramientas nos facilitará el labor de la investigación, cada herramienta profundiza sobre un ámbito concreto de la investigación y la combinación de estas nos permitirá obtener una gran THE MAP OF CYBERSECURITY DOMAINS HENRY JIANG Cybersecurity Domains Security Architecture Network Design DDoS Prevention Security Engineering Data Protection Data Leakage Prevention Access Control HERRAMIENTAS OSINT: UNA RECOPILACIÓN DE TOOLS PARA …TRANSLATE THISPAGE

Herramientas OSINT: Una recopilación de tools para obtener datos y convertirlos en ciberinteligencia. En un artículo anterior, hablábamos sobre que es OSINT (Lo puedes leer aquí) y sobre el poder que representa tener información y saber como utilizarla. Ya sabemos que la información no necesita ser secreta para ser valiosa, tan soloELIMÍNAME BY DDR.

Elimíname by DDR. En esta página encontraréis enlaces directos para poderos dar de baja de las distintas redes sociales en las que os encontréis de una forma rápida y sencilla. TORFLOW, EL MAPA DEL TRÁFICO DE LA RED TOR.TRANSLATE THIS PAGE TorFlow, el mapa del tráfico de la red Tor. La red Tor consiste, básicamente, en que cada uno de los mensajes que envía nuestro dispositivo, es rebotado de manera aleatoria y cifrado a través de una serie de nodos alrededor del mundo. Ninguno de esos nodos puede descifrar el mensaje y sólo conoce el siguiente nodo al que debepasar el mensaje.

PESEDIA, UNA NUEVA RED SOCIAL QUE ADVIERTE SOBRE …TRANSLATE THISPAGE

PESEDIA, una nueva red social que advierte sobre los riesgos de internet. Facebook ha decidido hacer uso de la inteligencia artificial (IA) para proteger a los adolescentes que hacen uso de las redes sociales, a través de una nueva red llamada Pesadia, que utiliza este tipo de inteligencia para llevar a cabo juegos educativos paraadvertir

LAS FRASES MÁS COMUNES DEL GROOMING. Las frases más comunes del Grooming. Hace ya un tiempo, os hablamos del Grooming, de sus formas y su maneras de prevenirlo. Se trata de un acoso cometido por parte de un adulto sobre menores de edad, con la finalidad de obtener imágenes de contenido erótico y/o pornográfico. Logrado su objetivo, en caso de que el menor se nieguea continuar

EL PERFIL DEL CIBERDELINCUENTE: LOS PATRONES DEL MAL.TRANSLATE THISPAGE

El perfil del ciberdelincuente: los patrones del mal. Oímos hablar de ciberdelincuentes, de fraudes en el ciberespacio, de estafas que llegan a nuestros correos, malware, phishing pero, ¿todo lo que sabemos hasta ahora sobre ellos ¿es cierto?, ¿debemos mirar más allá? Desde Derecho de la Red trabajamos siempre por traer uncontenido

LA GRAVE VULNERABILIDAD DE EBAY. De acuerdo con Checkpoint, la página web de eBay contiene una vulnerabilidad que permite a los atacantes utilizar un código JavaScript malicioso para atacar a los comerciantes y compradores y, de esta forma, poder robar su información, productos y dinero. HOME | DERECHO DE LA REDTRANSLATE THIS PAGE Nuevas clausulas para transferencias internacionales de datos en la UE. derechodelared - junio 4, 2021. 0. Estas nuevas herramientas ofrecerán una mayor previsibilidad legal a las empresas europeas y ayudarán, en particular a las PYME, a garantizar el cumplimiento de los requisitos para la transferencia segura de datos. Leer más. OSINT, ¿QUÉ ES? ¿PARA QUÉ SIRVE? Hay una gran cantidad de herramientas para OSINT, a continuación mencionaré algunas de las más destacadas: Google Dorks, Maltego, Shodan, Recon-ng, TheHarvester, Creepy, Metagoofil,etc.. El uso de herramientas nos facilitará el labor de la investigación, cada herramienta profundiza sobre un ámbito concreto de la investigación y la combinación de estas nos permitirá obtener una gran THE MAP OF CYBERSECURITY DOMAINS HENRY JIANG Cybersecurity Domains Security Architecture Network Design DDoS Prevention Security Engineering Data Protection Data Leakage Prevention Access Control HERRAMIENTAS OSINT: UNA RECOPILACIÓN DE TOOLS PARA …TRANSLATE THISPAGE

Herramientas OSINT: Una recopilación de tools para obtener datos y convertirlos en ciberinteligencia. En un artículo anterior, hablábamos sobre que es OSINT (Lo puedes leer aquí) y sobre el poder que representa tener información y saber como utilizarla. Ya sabemos que la información no necesita ser secreta para ser valiosa, tan soloELIMÍNAME BY DDR.

Elimíname by DDR. En esta página encontraréis enlaces directos para poderos dar de baja de las distintas redes sociales en las que os encontréis de una forma rápida y sencilla. TORFLOW, EL MAPA DEL TRÁFICO DE LA RED TOR.TRANSLATE THIS PAGE TorFlow, el mapa del tráfico de la red Tor. La red Tor consiste, básicamente, en que cada uno de los mensajes que envía nuestro dispositivo, es rebotado de manera aleatoria y cifrado a través de una serie de nodos alrededor del mundo. Ninguno de esos nodos puede descifrar el mensaje y sólo conoce el siguiente nodo al que debepasar el mensaje.

PESEDIA, UNA NUEVA RED SOCIAL QUE ADVIERTE SOBRE …TRANSLATE THISPAGE

PESEDIA, una nueva red social que advierte sobre los riesgos de internet. Facebook ha decidido hacer uso de la inteligencia artificial (IA) para proteger a los adolescentes que hacen uso de las redes sociales, a través de una nueva red llamada Pesadia, que utiliza este tipo de inteligencia para llevar a cabo juegos educativos paraadvertir

LAS FRASES MÁS COMUNES DEL GROOMING. Las frases más comunes del Grooming. Hace ya un tiempo, os hablamos del Grooming, de sus formas y su maneras de prevenirlo. Se trata de un acoso cometido por parte de un adulto sobre menores de edad, con la finalidad de obtener imágenes de contenido erótico y/o pornográfico. Logrado su objetivo, en caso de que el menor se nieguea continuar

EL PERFIL DEL CIBERDELINCUENTE: LOS PATRONES DEL MAL.TRANSLATE THISPAGE

El perfil del ciberdelincuente: los patrones del mal. Oímos hablar de ciberdelincuentes, de fraudes en el ciberespacio, de estafas que llegan a nuestros correos, malware, phishing pero, ¿todo lo que sabemos hasta ahora sobre ellos ¿es cierto?, ¿debemos mirar más allá? Desde Derecho de la Red trabajamos siempre por traer uncontenido

LA GRAVE VULNERABILIDAD DE EBAY. De acuerdo con Checkpoint, la página web de eBay contiene una vulnerabilidad que permite a los atacantes utilizar un código JavaScript malicioso para atacar a los comerciantes y compradores y, de esta forma, poder robar su información, productos y dinero. HOME | DERECHO DE LA REDTRANSLATE THIS PAGE Nuevas clausulas para transferencias internacionales de datos en la UE. derechodelared - junio 4, 2021. 0. Estas nuevas herramientas ofrecerán una mayor previsibilidad legal a las empresas europeas y ayudarán, en particular a las PYME, a garantizar el cumplimiento de los requisitos para la transferencia segura de datos. Leer más. HOME | DERECHO DE LA RED Home | Derecho de la Red BURP SUITE - DERECHO DE LA RED Cheat Sheet v1.0 and select data on its way Ctrl-Right - Go to Next Word outside of what this cheat sheet can cover. Ctrl-I - Send toIntruder

HERRAMIENTAS OSINT: UNA RECOPILACIÓN DE TOOLS PARA …TRANSLATE THISPAGE

Herramientas OSINT: Una recopilación de tools para obtener datos y convertirlos en ciberinteligencia. En un artículo anterior, hablábamos sobre que es OSINT (Lo puedes leer aquí) y sobre el poder que representa tener información y saber como utilizarla. Ya sabemos que la información no necesita ser secreta para ser valiosa, tan solo WIRESHARK CHEAT SHEET Wireshark Cheat Sheet Resource: Wireshark Docs https://www.wireshark.org/docs/wsug_html_chunked/ METASPLOIT CHEAT SHEET Managing Sessions Multiple Exploitation: Run the exploit expecting a single session that is immediately backgrounded: msf > exploit -z Run the exploit in the background expecting one orNMAP CHEAT SHEET

comparitech . Created Date: 6/17/2019 9:33:48 AM Title: Untitled DERECHODELARED.COMWEB VIEW 4000000.0 0.16. 0.5. 0.5. 140000.0 0.38. 9.2E7 0.6. 0.5. 750000.0 0.175. 0.25. 0.6. Created by MIT Technology Review Location Name Maker/Deployer Last Updated: 5/8 6 COMMUNICATION FROM THE COMMISSION TO THE EUROPEAN 4 In parallel, important initiatives were launched that led to significant changes in the U.S. legal order. On 17 January 2014, President Obama announced8 reforms of U.S. signals intelligence activities which were subsequently laid down in Presidential Policy Directive 28 (PPD-28)9. Importantly, these reforms provided for the extension of certain privacy protections to non-DERECHODELARED.COM

derechodelared.com

HOME | DERECHO DE LA REDTRANSLATE THIS PAGE Nuevas clausulas para transferencias internacionales de datos en la UE. derechodelared - junio 4, 2021. 0. Estas nuevas herramientas ofrecerán una mayor previsibilidad legal a las empresas europeas y ayudarán, en particular a las PYME, a garantizar el cumplimiento de los requisitos para la transferencia segura de datos. Leer más. CÓMO SOLICITAR EL CERTIFICADO COVID DIGITAL DE LA UETRANSLATE THISPAGE

El Certificado COVID Digital de la UE es una acreditación que tiene como objetivo facilitar la libre circulación segura de los ciudadanosen la UE.

OSINT, ¿QUÉ ES? ¿PARA QUÉ SIRVE? Hay una gran cantidad de herramientas para OSINT, a continuación mencionaré algunas de las más destacadas: Google Dorks, Maltego, Shodan, Recon-ng, TheHarvester, Creepy, Metagoofil,etc.. El uso de herramientas nos facilitará el labor de la investigación, cada herramienta profundiza sobre un ámbito concreto de la investigación y la combinación de estas nos permitirá obtener una gran DEVELOPER’S CHEAT SHEET DEVELOPER’S CHEAT SHEET v2020.4.7 Created by the Google Developer Relations Team Maintained at https:https://4words.dev Feedback?@gregsramblings

THE MAP OF CYBERSECURITY DOMAINS HENRY JIANG Cybersecurity Domains Security Architecture Network Design DDoS Prevention Security Engineering Data Protection Data Leakage Prevention Access ControlELIMÍNAME BY DDR.

Elimíname by DDR. En esta página encontraréis enlaces directos para poderos dar de baja de las distintas redes sociales en las que os encontréis de una forma rápida y sencilla. CARDING, ¿CÓMO NOS LA LÍAN? Carding virtual. En este tipo de carding, los beneficios crecen exponencialmente, justo igual que la pena de cárcel, es un carding orientado a comprar artículos físicos por Internet. Primero necesitaremos una CC, la cual podemos conseguir de varias maneras, lasmás comunes son :

PHISHCHECK, UNA PÁGINA WEB PARA COMPROBAR SI ES …TRANSLATE THISPAGE

PhishCheck, una página web para comprobar si es phishing o no. Por muchos consejos que se publiquen para combatirlos, los ataques de phishing mejoran con el paso de los minutos y, en un mundo hiperconectado, es imprescindible poder diferenciar las páginas legítimas de las que no lo son. Por eso hoy te traemos un valioso recurso, PhishCheck. �QUÉ ES EL 'HAPPY SLAPPING'? Los casos de happy slapping siempre tienen unas características comunes. Es llevada acabo menores o adolescentes. Consiste en una agresión física. Normalmente, se realiza en grupo para que el agresor pueda ser filmado por algún otro miembro del mismo. Pese a lo que se piensa, los agresores no tienen porque conocer a la víctima. PESEDIA, UNA NUEVA RED SOCIAL QUE ADVIERTE SOBRE …TRANSLATE THISPAGE

PESEDIA, una nueva red social que advierte sobre los riesgos de internet. Facebook ha decidido hacer uso de la inteligencia artificial (IA) para proteger a los adolescentes que hacen uso de las redes sociales, a través de una nueva red llamada Pesadia, que utiliza este tipo de inteligencia para llevar a cabo juegos educativos paraadvertir

HOME | DERECHO DE LA REDTRANSLATE THIS PAGE Nuevas clausulas para transferencias internacionales de datos en la UE. derechodelared - junio 4, 2021. 0. Estas nuevas herramientas ofrecerán una mayor previsibilidad legal a las empresas europeas y ayudarán, en particular a las PYME, a garantizar el cumplimiento de los requisitos para la transferencia segura de datos. Leer más. CÓMO SOLICITAR EL CERTIFICADO COVID DIGITAL DE LA UETRANSLATE THISPAGE

El Certificado COVID Digital de la UE es una acreditación que tiene como objetivo facilitar la libre circulación segura de los ciudadanosen la UE.

OSINT, ¿QUÉ ES? ¿PARA QUÉ SIRVE? Hay una gran cantidad de herramientas para OSINT, a continuación mencionaré algunas de las más destacadas: Google Dorks, Maltego, Shodan, Recon-ng, TheHarvester, Creepy, Metagoofil,etc.. El uso de herramientas nos facilitará el labor de la investigación, cada herramienta profundiza sobre un ámbito concreto de la investigación y la combinación de estas nos permitirá obtener una gran DEVELOPER’S CHEAT SHEET DEVELOPER’S CHEAT SHEET v2020.4.7 Created by the Google Developer Relations Team Maintained at https:https://4words.dev Feedback?@gregsramblings

THE MAP OF CYBERSECURITY DOMAINS HENRY JIANG Cybersecurity Domains Security Architecture Network Design DDoS Prevention Security Engineering Data Protection Data Leakage Prevention Access ControlELIMÍNAME BY DDR.

Elimíname by DDR. En esta página encontraréis enlaces directos para poderos dar de baja de las distintas redes sociales en las que os encontréis de una forma rápida y sencilla. CARDING, ¿CÓMO NOS LA LÍAN? Carding virtual. En este tipo de carding, los beneficios crecen exponencialmente, justo igual que la pena de cárcel, es un carding orientado a comprar artículos físicos por Internet. Primero necesitaremos una CC, la cual podemos conseguir de varias maneras, lasmás comunes son :

PHISHCHECK, UNA PÁGINA WEB PARA COMPROBAR SI ES …TRANSLATE THISPAGE

PhishCheck, una página web para comprobar si es phishing o no. Por muchos consejos que se publiquen para combatirlos, los ataques de phishing mejoran con el paso de los minutos y, en un mundo hiperconectado, es imprescindible poder diferenciar las páginas legítimas de las que no lo son. Por eso hoy te traemos un valioso recurso, PhishCheck. �QUÉ ES EL 'HAPPY SLAPPING'? Los casos de happy slapping siempre tienen unas características comunes. Es llevada acabo menores o adolescentes. Consiste en una agresión física. Normalmente, se realiza en grupo para que el agresor pueda ser filmado por algún otro miembro del mismo. Pese a lo que se piensa, los agresores no tienen porque conocer a la víctima. PESEDIA, UNA NUEVA RED SOCIAL QUE ADVIERTE SOBRE …TRANSLATE THISPAGE

PESEDIA, una nueva red social que advierte sobre los riesgos de internet. Facebook ha decidido hacer uso de la inteligencia artificial (IA) para proteger a los adolescentes que hacen uso de las redes sociales, a través de una nueva red llamada Pesadia, que utiliza este tipo de inteligencia para llevar a cabo juegos educativos paraadvertir

DEVELOPER’S CHEAT SHEET DEVELOPER’S CHEAT SHEET v2020.4.7 Created by the Google Developer Relations Team Maintained at https:https://4words.dev Feedback?@gregsramblings

HOME | DERECHO DE LA RED Home | Derecho de la Red HERRAMIENTAS OSINT: UNA RECOPILACIÓN DE TOOLS PARA …TRANSLATE THISPAGE

Herramientas OSINT: Una recopilación de tools para obtener datos y convertirlos en ciberinteligencia. En un artículo anterior, hablábamos sobre que es OSINT (Lo puedes leer aquí) y sobre el poder que representa tener información y saber como utilizarla. Ya sabemos que la información no necesita ser secreta para ser valiosa, tan solo EL INCREMENTO DEL CIBERCRIMEN POR EL COVID-19, ¿ES …TRANSLATE THISPAGE

Por lo tanto la primera conclusión que podemos extraer sobre el cambio en la criminalidad en España, en comparación con la primera etapa de 2019 y la primera de 2020 (perteneciente al inicio del COVID-19) es que efectivamente se ha dado una oscilación delictiva en ciertos momentos, de modo que ha disminuido la criminalidad en 2020 enun 8.90%.

5+1 LIBROS GRATUITOS SOBRE HACKERS. 5+1 libros gratuitos sobre hackers. Hoy os traemos un recurso para que ocupéis las pocas horas que os queden libres durante esta cuarentena. Son seis libros gratuitos que podéis descargaros desde los enlaces en formato PDF, si conocéis alguno más gratuito no dudéis en dejárnoslo en los comentarios para añadirlo a la lista. 1. CARDING, ¿CÓMO NOS LA LÍAN? Carding virtual. En este tipo de carding, los beneficios crecen exponencialmente, justo igual que la pena de cárcel, es un carding orientado a comprar artículos físicos por Internet. Primero necesitaremos una CC, la cual podemos conseguir de varias maneras, las más comunes son : 1. Comprarlas en foros de carding. ☠️ WI-FI DEAUTHER ☠️ El ataque de desautenticación se basa en un fallo de diseño del estándar Wi-Fi 802.11. Este consiste en enviar tramas ( frames) de desautenticación al AP. El único requisito es estar cerca de este AP, ya que la dirección MAC del mismo la anuncia el propio AP en claro al canal de comunicación, el aire.⌨️BAD USB⌨️

Empezamos. Lo primero que vamos a hacer es conectar nuestro flamante Bad USB a nuestro ordenador. Al hacerlo, veremos que de casa viene con un pequeño payload ya programado. Este, en el caso de ejecutarse en una máquina Windows, abre la herramienta llamada «Ejecutar» a través del atajo de teclado Windows+R.Acto seguido, en la misma herramienta ejecutar, introduce la cadena de PORTAINER: NUESTRO NUEVO MEJOR AMIGO A LA HORA DE …TRANSLATE THISPAGE

Portainer: Nuestro nuevo mejor amigo a la hora de usar Docker. El sonido de las teclas mientras aplico presión con mis dedos al escribir estas líneas me evoca épocas pasadas. Parece que va volviendo el buen tiempo y la carga de trabajo (por lo menos a nivel personal) baja un poco. Es por ello que retomamos los artículos demanera progresiva

TORFLOW, EL MAPA DEL TRÁFICO DE LA RED TOR.TRANSLATE THIS PAGE TorFlow, el mapa del tráfico de la red Tor. La red Tor consiste, básicamente, en que cada uno de los mensajes que envía nuestro dispositivo, es rebotado de manera aleatoria y cifrado a través de una serie de nodos alrededor del mundo. Ninguno de esos nodos puede descifrar el mensaje y sólo conoce el siguiente nodo al que debepasar el mensaje.

HOME | DERECHO DE LA REDTRANSLATE THIS PAGE derechodelared - mayo 29, 2021. 0. ISMS Forum, coordinada con la Oficina de Seguridad Cibernética (OCC), lanza la Guía sobre controles de seguridad en sistemas OT. Leer más. OSINT, ¿QUÉ ES? ¿PARA QUÉ SIRVE? Hay una gran cantidad de herramientas para OSINT, a continuación mencionaré algunas de las más destacadas: Google Dorks, Maltego, Shodan, Recon-ng, TheHarvester, Creepy, Metagoofil,etc.. El uso de herramientas nos facilitará el labor de la investigación, cada herramienta profundiza sobre un ámbito concreto de la investigación y la combinación de estas nos permitirá obtener una gran DEVELOPER’S CHEAT SHEET DEVELOPER’S CHEAT SHEET v2020.4.7 Created by the Google Developer Relations Team Maintained at https:https://4words.dev Feedback?@gregsramblings

ELIMÍNAME BY DDR.

Elimíname by DDR. En esta página encontraréis enlaces directos para poderos dar de baja de las distintas redes sociales en las que os encontréis de una forma rápida y sencilla. THE MAP OF CYBERSECURITY DOMAINS HENRY JIANG Cybersecurity Domains Security Architecture Network Design DDoS Prevention Security Engineering Data Protection Data Leakage Prevention Access Control PYTHON 3 CHEAT SHEET Sequence Containers Indexing Base Types ©2012-2015 - Laurent Pointal Python 3 Cheat Sheet License Creative Commons Attribution 4 Latest version on : https://perso TORFLOW, EL MAPA DEL TRÁFICO DE LA RED TOR.TRANSLATE THIS PAGE TorFlow, el mapa del tráfico de la red Tor. La red Tor consiste, básicamente, en que cada uno de los mensajes que envía nuestro dispositivo, es rebotado de manera aleatoria y cifrado a través de una serie de nodos alrededor del mundo. Ninguno de esos nodos puede descifrar el mensaje y sólo conoce el siguiente nodo al que debepasar el mensaje.

PESEDIA, UNA NUEVA RED SOCIAL QUE ADVIERTE SOBRE …TRANSLATE THISPAGE

PESEDIA, una nueva red social que advierte sobre los riesgos de internet. Facebook ha decidido hacer uso de la inteligencia artificial (IA) para proteger a los adolescentes que hacen uso de las redes sociales, a través de una nueva red llamada Pesadia, que utiliza este tipo de inteligencia para llevar a cabo juegos educativos paraadvertir

LAS FRASES MÁS COMUNES DEL GROOMING. Las frases más comunes del Grooming. Hace ya un tiempo, os hablamos del Grooming, de sus formas y su maneras de prevenirlo. Se trata de un acoso cometido por parte de un adulto sobre menores de edad, con la finalidad de obtener imágenes de contenido erótico y/o pornográfico. Logrado su objetivo, en caso de que el menor se nieguea continuar

LA GRAVE VULNERABILIDAD DE EBAY. De acuerdo con Checkpoint, la página web de eBay contiene una vulnerabilidad que permite a los atacantes utilizar un código JavaScript malicioso para atacar a los comerciantes y compradores y, de esta forma, poder robar su información, productos y dinero. HOME | DERECHO DE LA REDTRANSLATE THIS PAGE derechodelared - mayo 29, 2021. 0. ISMS Forum, coordinada con la Oficina de Seguridad Cibernética (OCC), lanza la Guía sobre controles de seguridad en sistemas OT. Leer más. OSINT, ¿QUÉ ES? ¿PARA QUÉ SIRVE? Hay una gran cantidad de herramientas para OSINT, a continuación mencionaré algunas de las más destacadas: Google Dorks, Maltego, Shodan, Recon-ng, TheHarvester, Creepy, Metagoofil,etc.. El uso de herramientas nos facilitará el labor de la investigación, cada herramienta profundiza sobre un ámbito concreto de la investigación y la combinación de estas nos permitirá obtener una gran DEVELOPER’S CHEAT SHEET DEVELOPER’S CHEAT SHEET v2020.4.7 Created by the Google Developer Relations Team Maintained at https:https://4words.dev Feedback?@gregsramblings

ELIMÍNAME BY DDR.

Elimíname by DDR. En esta página encontraréis enlaces directos para poderos dar de baja de las distintas redes sociales en las que os encontréis de una forma rápida y sencilla. THE MAP OF CYBERSECURITY DOMAINS HENRY JIANG Cybersecurity Domains Security Architecture Network Design DDoS Prevention Security Engineering Data Protection Data Leakage Prevention Access Control PYTHON 3 CHEAT SHEET Sequence Containers Indexing Base Types ©2012-2015 - Laurent Pointal Python 3 Cheat Sheet License Creative Commons Attribution 4 Latest version on : https://perso TORFLOW, EL MAPA DEL TRÁFICO DE LA RED TOR.TRANSLATE THIS PAGE TorFlow, el mapa del tráfico de la red Tor. La red Tor consiste, básicamente, en que cada uno de los mensajes que envía nuestro dispositivo, es rebotado de manera aleatoria y cifrado a través de una serie de nodos alrededor del mundo. Ninguno de esos nodos puede descifrar el mensaje y sólo conoce el siguiente nodo al que debepasar el mensaje.

PESEDIA, UNA NUEVA RED SOCIAL QUE ADVIERTE SOBRE …TRANSLATE THISPAGE

PESEDIA, una nueva red social que advierte sobre los riesgos de internet. Facebook ha decidido hacer uso de la inteligencia artificial (IA) para proteger a los adolescentes que hacen uso de las redes sociales, a través de una nueva red llamada Pesadia, que utiliza este tipo de inteligencia para llevar a cabo juegos educativos paraadvertir

LAS FRASES MÁS COMUNES DEL GROOMING. Las frases más comunes del Grooming. Hace ya un tiempo, os hablamos del Grooming, de sus formas y su maneras de prevenirlo. Se trata de un acoso cometido por parte de un adulto sobre menores de edad, con la finalidad de obtener imágenes de contenido erótico y/o pornográfico. Logrado su objetivo, en caso de que el menor se nieguea continuar

LA GRAVE VULNERABILIDAD DE EBAY. De acuerdo con Checkpoint, la página web de eBay contiene una vulnerabilidad que permite a los atacantes utilizar un código JavaScript malicioso para atacar a los comerciantes y compradores y, de esta forma, poder robar su información, productos y dinero.BURP SUITE - HOME

Cheat Sheet v1.0 and select data on its way Ctrl-Right - Go to Next Word outside of what this cheat sheet can cover. Ctrl-I - Send toIntruder

SECTION TITLE PAGE NETWORKING / BLUE TEAM TOOLS COMMON PORTS packetlife.net TCP/UDP Port Numbers 7 Echo 19 Chargen 20-21 FTP 22 SSH/SCP 23 Telnet 25 SMTP 42 WINS Replication 43 WHOIS 49 TACACS 53 DNS 67-68 DHCP/BOOTP 69 TFTP 70 Gopher 79 Finger 80 HTTP 88 Kerberos 102 MS Exchange 110 POP3 113 Ident 119 NNTP (Usenet) 123 NTP 135 Microsoft RPC 137-139 NetBIOS 143 IMAP4 161-162 SNMP 177 XDMCP 179BGP 201

PYTHON 3 CHEAT SHEET Sequence Containers Indexing Base Types ©2012-2015 - Laurent Pointal Python 3 Cheat Sheet License Creative Commons Attribution 4 Latest version on : https://persoGIT CHEAT SHEET

education@github.com education.github.com Education Teach and learn be"er, together. GitHub is free for students and teach-ers. Discounts available for other educational uses. CSFPC™, UNA CERTIFICACIÓN GRATUITA DE …TRANSLATE THIS PAGE CSFPC™, una certificación gratuita de ciberseguridad (básica) Siempre estamos intentando compartir con vosotros vía redes sociales o vía blog, recursos de formación que consideramos interesantes y este que os traémos hoy, nos parece una muy buena opción para iniciarnos en el mundo de la ciberseguridad. Se trata de la CyberSecurity

LA GRAVE VULNERABILIDAD DE EBAY. De acuerdo con Checkpoint, la página web de eBay contiene una vulnerabilidad que permite a los atacantes utilizar un código JavaScript malicioso para atacar a los comerciantes y compradores y, de esta forma, poder robar su información, productos y dinero. �QUÉ SON LOS 'BUG BOUNTY PROGRAMS'? Un ‘bug bounty program‘ o programa de recompensas de errores se trata de un acuerdo que ofrecen numerosas organizaciones, compañías, sitios web y desarrolladores de software ofrecen recompensas (tanto monetarias como no) a los individuos que reporten errores, vulnerabilidades y fallos de seguridad. Historia de los bug bounty programs. Todo comenzó en 1983 cuando la compañía LA UNIVERSIDAD DE GRANADA VÍCTIMA DE UN CIBERATAQUE.TRANSLATE THISPAGE

La Universidad de Granada víctima de un ciberataque. Esta mañana, varios estudiantes de la Universidad de Granada (UGR) nos han contactado por Telegram ya que la institución estaba teniendo problemas y no conseguían acceder a las webs de la misma. A las 9.55, la propia institución ha reconocido vía Twitter y en un comunicadoen su web

EL PERFIL DEL CIBERDELINCUENTE: LOS PATRONES DEL MAL.TRANSLATE THISPAGE

El perfil del ciberdelincuente: los patrones del mal. Oímos hablar de ciberdelincuentes, de fraudes en el ciberespacio, de estafas que llegan a nuestros correos, malware, phishing pero, ¿todo lo que sabemos hasta ahora sobre ellos ¿es cierto?, ¿debemos mirar más allá? Desde Derecho de la Red trabajamos siempre por traer uncontenido

BUBBLEBOY, EL PRIMER VIRUS QUE TE INFECTABA POR LEER …TRANSLATE THISPAGE

BubbleBoy se presentó como el virus que infectaba sistemas de manera automática, sin necesidad de que el usuario realizara ninguna acción. Este gusano utilizaba el correo electrónico como método de propagación, llegaba a los equipos a través de un email que había sido enviado por un contacto de la víctima ya infectado.__

__ __

__

__

__

* Inicio

* Cyber__

* Qué es

* Cheat Sheet

* Recurso

* App

* Redes Sociales__

* Menores

* Derecho

* Boletines

* Librería hacker

* Elimíname by DDR.* ¡Colabora!__

* Contacto

* Servicios

__

Sign in

__

Welcome!Log into your account tu nombre de usuariotu contraseña

�Olvidaste tu contraseña?__

Password recovery

Recupera tu contraseña tu correo electrónico__

Buscar

__ __

__

__

jueves, junio 3, 2021__

Sign in

�Bienvenido! Ingresa en tu cuenta tu nombre de usuariotu contraseña

Forgot your password? Get helpPassword recovery

Recupera tu contraseña tu correo electrónico Se te ha enviado una contraseña por correo electrónico.__ __

__

DERECHO DE LA RED

* Inicio

* Cyber__

* Qué es

* Cheat Sheet

* Recurso

* App

* Redes Sociales__

* Menores

* Derecho

* Boletines

* Librería hacker

* Elimíname by DDR.* ¡Colabora!__

* Contacto

* Servicios

Últimas entradas

SE VENDEN DATOS Y UNA VULNERABILIDAD DE LA REAL FEDERACIÓN ESPAÑOLADE FÚTBOL

LA OBTENCIÓN DE VÍDEOS SEXUALES DE UNA MENOR BAJO INTIMIDACIÓN EN LAS REDES SOCIALES ES AGRESIÓN SEXUAL. INGENIERÍA SOCIAL. ¿QUÉ ES? ¿CÓMO PROTEGERNOS? PUBLICADA LA GUÍA SOBRE CONTROLES DE SEGURIDAD EN SISTEMAS OT COORDINADA POR LA OCC E ISMS FORUM A LA VENTA UNA BASE DE DATOS DE GLOVO DE 480GB.____

Cyber

SE VENDEN DATOS Y UNA VULNERABILIDAD DE LA REAL FEDERACIÓN ESPAÑOLADE FÚTBOL

Julio San José -

junio 3, 2021

Derecho

LA OBTENCIÓN DE VÍDEOS SEXUALES DE UNA MENOR BAJO INTIMIDACIÓN EN LAS REDES SOCIALES ES AGRESIÓN SEXUAL.derechodelared -

junio 1, 2021

Colaboración

INGENIERÍA SOCIAL. ¿QUÉ ES? ¿CÓMO PROTEGERNOS?Alberto Fonte -

mayo 30, 2021

Noticia

PUBLICADA LA GUÍA SOBRE CONTROLES DE SEGURIDAD EN SISTEMAS OT COORDINADA POR LA OCC E ISMS FORUMderechodelared -

mayo 29, 2021

Cyber

A LA VENTA UNA BASE DE DATOS DE GLOVO DE 480GB.Julio San José -

mayo 28, 2021

NOTICIAS CYBER

Colaboración

INGENIERÍA SOCIAL. ¿QUÉ ES? ¿CÓMO PROTEGERNOS?Alberto Fonte -

mayo 30, 2021

La ingeniería social es “cualquier acto que influencia una persona para que realice acciones que puede o no estar entre sus intereses” A LA VENTA UNA BASE DE DATOS DE GLOVO DE 480GB. Cyber Julio San José- mayo 28, 2021 9

VUELVE C1B3RWALL ACADEMY. MÓDULO 0 BLOCKCHAIN Y CRIPTOMONEDASCriptomonedas

Julio San José -

mayo 27, 2021 0

�TERMINAL», EL JUEGO QUE SIMULA UN CIBERATAQUE A UN AEROPUERTO. Cyber Julio San José- mayo 26, 2021 1

WHATSAPP NO BORRARÁ CUENTAS NI LIMITARÁ FUNCIONES SI NO ACEPTAS LASNUEVAS CONDICIONES.

Cyber Julio San José- mayo 26, 2021 0

NOTICIAS DERECHO

Derecho

UN AÑO DE PRISIÓN POR HOSTIGAR Y DENIGRAR EN LAS REDES SOCIALES A SU EX Y A LA PAREJA DE ÉSTEDerecho

ACTUALIZADO EL CÓDIGO DE DERECHO DE LA CIBERSEGURIDAD.Derecho

�LA NUEVA PROPUESTA DE LA COMISIÓN PARA UNA DIRECTIVA NIS REVISADA PREVÉ RESPUESTAS ADAPTADAS E INNOVADORAS»____

APPS

App

WHATSAPP NO CERRARÁ CUENTAS, PERO LIMITARÁ FUNCIONES PROGRESIVAMENTE SI NO ACEPTAS LA NUEVA POLÍTICA DE PRIVACIDAD.Julio San José -

mayo 11, 2021

Es decir, no eliminarán tú cuenta pero la dejan inutilizable, que a los efectos de no poder usarla es lo mismo. QUÉ PASARÁ SI NO ACEPTAS LA POLÍTICA DE PRIVACIDAD DE WHATSAPP. App Julio San José - febrero 23, 2021 2 El 15 de mayo, finalmente, la política de privacidad de WhatsApp sufrirá la actualización que se viene anunciando desde principios deaño.

WHATSAPP SIGUE CON SU PLAN DE ACTUALIZAR SU POLÍTICA DE PRIVACIDAD, PERO NOS MOSTRARÁ UN BANNER PARA INFORMARNOS. App Julio San José - febrero 19, 2021 1 WhatsApp no ha cambiado sus planes, pero nos mostrará de una forma más sencilla que es lo que va a cambiar y cómo va a cambiar.____

RECURSO

Colaboración

INGENIERÍA SOCIAL. ¿QUÉ ES? ¿CÓMO PROTEGERNOS?Alberto Fonte -

mayo 30, 2021

La ingeniería social es “cualquier acto que influencia una persona para que realice acciones que puede o no estar entre sus intereses” VUELVE C1B3RWALL ACADEMY. MÓDULO 0 BLOCKCHAIN Y CRIPTOMONEDASCriptomonedas

Julio San José -

mayo 27, 2021 0

Se trata de un curso gratuito coordinado por la Universidad de Salamanca y la Policía Nacional. Todos los inscritos en el curso (65 horas lectivas) recibirán un diploma de asistencia �TERMINAL», EL JUEGO QUE SIMULA UN CIBERATAQUE A UN AEROPUERTO. Cyber Julio San José- mayo 26, 2021 1

Nos permitirá evaluar la capacidad de respuesta que tenemos ante una brecha de seguridad en la infraestructura en la que trabajamos.____

5,806FansMe gusta

1,604SeguidoresSeguir423SeguidoresSeguir

13,620SeguidoresSeguir 330suscriptoresSuscribirte -Espacio Publicidad-MÁS POPULAR

Cyber

SE VENDEN DATOS Y UNA VULNERABILIDAD DE LA REAL FEDERACIÓN ESPAÑOLADE FÚTBOL

Derecho

LA OBTENCIÓN DE VÍDEOS SEXUALES DE UNA MENOR BAJO INTIMIDACIÓN EN LAS REDES SOCIALES ES AGRESIÓN SEXUAL.Colaboración

INGENIERÍA SOCIAL. ¿QUÉ ES? ¿CÓMO PROTEGERNOS?Noticia

PUBLICADA LA GUÍA SOBRE CONTROLES DE SEGURIDAD EN SISTEMAS OT COORDINADA POR LA OCC E ISMS FORUMCyber

A LA VENTA UNA BASE DE DATOS DE GLOVO DE 480GB.____

Noticia

PUBLICADA LA GUÍA SOBRE CONTROLES DE SEGURIDAD EN SISTEMAS OT COORDINADA POR LA OCC E ISMS FORUMderechodelared -

mayo 29, 2021

Cyber

A LA VENTA UNA BASE DE DATOS DE GLOVO DE 480GB.Julio San José -

mayo 28, 2021

Cyber

WHATSAPP NO BORRARÁ CUENTAS NI LIMITARÁ FUNCIONES SI NO ACEPTAS LASNUEVAS CONDICIONES.

Julio San José -

mayo 26, 2021

Noticia

TWITTER VUELVE A PERMITIR LA VERIFICACIÓN DE CUENTAS.derechodelared -

mayo 21, 2021

COLABORACIÓN

INGENIERÍA SOCIAL. ¿QUÉ ES? ¿CÓMO PROTEGERNOS?Colaboración

Alberto Fonte - mayo30, 2021

La ingeniería social es “cualquier acto que influencia una persona para que realice acciones que puede o no estar entre sus intereses” DOCUMENTACIÓN Y FORMACIÓN EN CIBERSEGURIDADArtículos Iñigo

Ladron Morales

- mayo 19, 2021

Lugares con documentación y recursos multimedia, así como con oferta de algún tipo de formación, de cualquier tipo de nivel y especialidad, de modo presencial u online, en diferentes tipos de formatos o trainings. HERRAMIENTAS OSINT: UNA RECOPILACIÓN DE TOOLS PARA OBTENER DATOS Y CONVERTIRLOS EN CIBERINTELIGENCIAColaboración

Alberto Fonte -

abril 30, 2021

En este artículo recopilamos una serie de herramientas OSINT que no serán de ayuda a hora de hacer una investigación, CÓMO COMPROBAR ENLACES SOSPECHOSOS SIN INFECTARTE.Colaboración

Ramssel - abril 20, 2021 Seguramente, muchos hayamos recibido alguna vez un enlace de un supuesto conocido para que pinchemos y veamos "a saber qué". Os enseñamos a comprobar ese enlace �ES NUESTRA RED WIFI SEGURA? CONFIGURACIÓN BÁSICA INICIALColaboración

Ramssel - abril 14, 2021 Hoy en día, raro es el dispositivo que no está conectado a través de alguna red WiFi. Pero, ¿es nuestra red WiFi segura?____

CRIPTOMONEDAS

VUELVE C1B3RWALL ACADEMY. MÓDULO 0 BLOCKCHAIN Y CRIPTOMONEDASCriptomonedas

Julio San José -

mayo 27, 2021

Se trata de un curso gratuito coordinado por la Universidad de Salamanca y la Policía Nacional. Todos los inscritos en el curso (65 horas lectivas) recibirán un diploma de asistencia____

COVID-19

Todos los países

172,666,073

Casos totales

Updated on June 3, 2021 7:27 PMÚLTIMOS ARTÍCULOS

Cyber

SE VENDEN DATOS Y UNA VULNERABILIDAD DE LA REAL FEDERACIÓN ESPAÑOLADE FÚTBOL

Julio San José -

junio 3, 2021 0

Se ha puesto a la venta una vulnerabilidad SQLi, así como una base perteneciente a la Real Federación Española de Fútbol (RFEF)Leer más

Derecho

LA OBTENCIÓN DE VÍDEOS SEXUALES DE UNA MENOR BAJO INTIMIDACIÓN EN LAS REDES SOCIALES ES AGRESIÓN SEXUAL.derechodelared -

junio 1, 2021 0

Se considera que la distancia física entre victimario y víctima no desnaturaliza los requisitos de la agresión sexual.Leer más

Colaboración

INGENIERÍA SOCIAL. ¿QUÉ ES? ¿CÓMO PROTEGERNOS?Alberto Fonte -

mayo 30, 2021 0

La ingeniería social es “cualquier acto que influencia una persona para que realice acciones que puede o no estar entre sus intereses”Leer más

Noticia

PUBLICADA LA GUÍA SOBRE CONTROLES DE SEGURIDAD EN SISTEMAS OT COORDINADA POR LA OCC E ISMS FORUMderechodelared -

mayo 29, 2021 0

ISMS Forum, coordinada con la Oficina de Seguridad Cibernética (OCC), lanza la Guía sobre controles de seguridad en sistemas OT.Leer más

Cyber

A LA VENTA UNA BASE DE DATOS DE GLOVO DE 480GB.Julio San José -

mayo 28, 2021 9

Ahora, tras haber estado a la venta una versión reducida de 180GB, se vende lo que parece ser toda la base de datos completa.Leer más

Criptomonedas

VUELVE C1B3RWALL ACADEMY. MÓDULO 0 BLOCKCHAIN Y CRIPTOMONEDASJulio San José -

mayo 27, 2021 0

Se trata de un curso gratuito coordinado por la Universidad de Salamanca y la Policía Nacional. Todos los inscritos en el curso (65 horas lectivas) recibirán un diploma de asistenciaLeer más

12 3

...208

__

Página 1 de 208

RECOMENDACIONES

Noticia

HACK.ME, LA WEB PARA PROBAR TUS HABILIDADES DE HACKING GRATIS.derechodelared -

febrero 4, 2020

Cyber

SE VENDEN DATOS Y UNA VULNERABILIDAD DE LA REAL FEDERACIÓN ESPAÑOLADE FÚTBOL

Julio San José -

junio 3, 2021

Cyber

INVENTA CON PYTHON, UN LIBRO CON EL QUE PODRÁS CREAR JUEGOS USANDOESTE LENGUAJE.

Julio San José -

febrero 7, 2021

Cyber

CARDING, ¿CÓMO NOS LA LÍAN? Eduardo Pérez-Malumbres Cervera (@blueudp)- noviembre 6, 2019

Criptomonedas

VUELVE C1B3RWALL ACADEMY. MÓDULO 0 BLOCKCHAIN Y CRIPTOMONEDASJulio San José -

mayo 27, 2021

____

Medio digital especializado en Ciberseguridad, Privacidad, Derecho de las TIC, Redes Sociales y mucho más. Desde 2014. Contáctanos: contacto@derechodelared.com__ __

__

__

� Derechodelared 2021.Details

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0