Are you over 18 and want to see adult content?

More Annotations

Best Kids Beds | Kids Furniture Store | Kids Furniture Warehouse

Are you over 18 and want to see adult content?

Peli Cases UK - Free Next Day Delivery, Lifetime Guarantee

Are you over 18 and want to see adult content?

salala.de – Low Carb Rezepte | Low Carb leicht gemacht

Are you over 18 and want to see adult content?

Digoo Official Website | Online Shopping for Digoo Brand Products

Are you over 18 and want to see adult content?

Favourite Annotations

A complete backup of ebayphotogallery.com

Are you over 18 and want to see adult content?

A complete backup of bitchybeauty.tumblr.com

Are you over 18 and want to see adult content?

A complete backup of regionvalles.com

Are you over 18 and want to see adult content?

A complete backup of mysticbanana.com

Are you over 18 and want to see adult content?

A complete backup of wellness-heaven.de

Are you over 18 and want to see adult content?

Text

mxtoolbox.

NSTOOLS.FR : SEWAN.FR ns2.sewan.fr autorise le transfert de zone DNS. Un attaquant peut utiliser un transfert de zone contenant un code malveillant ou un format inapproprié qui bloque un serveur DNS vulnérable à ce type d'attaque, ce qui entraîne un DoS qui déstabilise les services DNS. NSTOOLS.FR : ORANGE.BE 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : MONIKER.COM Audit du domaine MONIKER.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine moniker.com NSTOOLS.FR : PONEYTELECOM.EU 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : ZENHOSTING.INFO Audit du domaine ZENHOSTING.INFO : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine zenhosting.info NSTOOLS.FR : OUTLOOK-FD-0010.LIVE.COM Audit du domaine OUTLOOK-FD-0010.LIVE.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine outlook-fd-0010.live.com NSTOOLS.FR : PARK-MX.ABOVE.COM Audit du domaine PARK-MX.ABOVE.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine park-mx.above.com NSTOOLS.FR : 80.12.242.128 Audit de l'adresse IP 80.12.242.128 : Rapport d'analyse technique des whois, DNS, localiser et trouver mon IP 80.12.242.128 NSTOOLS.FR : SRVMAIL.ARMEE.SN Audit du domaine SRVMAIL.ARMEE.SN : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine srvmail.armee.sn NSTOOLS: ANALYSE DNS DE DOMAINE OU IP, TEST DNS …TRANSLATE THIS PAGE Outils d'analyse en ligne de configuration de nom de domaine ou d'adresse IP, vérification et test des whois, DNS, MX, serveur web etmxtoolbox.

NSTOOLS.FR : SEWAN.FR ns2.sewan.fr autorise le transfert de zone DNS. Un attaquant peut utiliser un transfert de zone contenant un code malveillant ou un format inapproprié qui bloque un serveur DNS vulnérable à ce type d'attaque, ce qui entraîne un DoS qui déstabilise les services DNS. NSTOOLS.FR : ORANGE.BE 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : MONIKER.COM Audit du domaine MONIKER.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine moniker.com NSTOOLS.FR : PONEYTELECOM.EU 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : ZENHOSTING.INFO Audit du domaine ZENHOSTING.INFO : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine zenhosting.info NSTOOLS.FR : OUTLOOK-FD-0010.LIVE.COM Audit du domaine OUTLOOK-FD-0010.LIVE.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine outlook-fd-0010.live.com NSTOOLS.FR : PARK-MX.ABOVE.COM Audit du domaine PARK-MX.ABOVE.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine park-mx.above.com NSTOOLS.FR : 80.12.242.128 Audit de l'adresse IP 80.12.242.128 : Rapport d'analyse technique des whois, DNS, localiser et trouver mon IP 80.12.242.128 NSTOOLS.FR : SRVMAIL.ARMEE.SN Audit du domaine SRVMAIL.ARMEE.SN : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine srvmail.armee.sn NSTOOLS.FR : OUTLOOK.COM Le serveur 13.107.222.38 retourne des enregistrements MX différents de 150.171.16.38 : outlook-com.olc.protection.outlook.com. Il est extrêmement important que chaque DNS renvoie les mêmes enregistrements MX afin d'éviter de contacter un serveur SMTP qui n'existe plus. 0.654s. NSTOOLS.FR : OUTLOOK.SHD-CLOUD.FR Le SOA répondu par les serveurs DNS doit être identique pour chaque serveur. Les informations les plus importantes sont le serveur maître, l'adresse e-mail du contact et le serial. 0.000s. La version BIND est caché. La version DNS est visible pour ns1.shd-cloud.fr avec l'IP 134.90.136.13 : 9.11.27. NSTOOLS.FR : JABATUS.FR Audit du domaine JABATUS.FR : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine jabatus.fr NSTOOLS.FR : WEBMAIL.CHELLES.FR webmail.chelles.fr avec l'IP ne contient pas le nom du serveur. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, NSTOOLS.FR : WEBMAIL.GHRMSA.FR Audit du domaine WEBMAIL.GHRMSA.FR : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine webmail.ghrmsa.frNSTOOLS.FR : AON.AT

Les serveurs MX acceptent l'adresse postmaster@. mx20.aon.at n'accepte pas l'email de postmaster@aon.at. Un DMARC est configuré pour ce domaine. Le domaine n'a pas de DMARC. Le domaine possède un champ AAAA. L'hôte n'a pas de champ AAAA (IPv6). Le port HTTPS (443) est ouvert. Le port https est fermé alors qu'un site webest

NSTOOLS.FR : REGISTRARMAIL.NET Audit du domaine REGISTRARMAIL.NET : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine registrarmail.net NSTOOLS.FR : WWW.PPHOSTED.COM Audit du domaine WWW.PPHOSTED.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine www.pphosted.com NSTOOLS.FR : WEBMAIL.SOGEPROM.COM Audit du domaine WEBMAIL.SOGEPROM.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine webmail.sogeprom.com NSTOOLS.FR : SERVER-99-86-91 …TRANSLATE THIS PAGE Audit du domaine SERVER-99-86-91-87.CDG50.R.CLOUDFRONT.NET : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine server-99-86-91-87.cdg50.r.cloudfront.net NSTOOLS: ANALYSE DNS DE DOMAINE OU IP, TEST DNS …TRANSLATE THIS PAGE Outils d'analyse en ligne de configuration de nom de domaine ou d'adresse IP, vérification et test des whois, DNS, MX, serveur web etmxtoolbox.

NSTOOLS.FR : SEWAN.FR ns2.sewan.fr autorise le transfert de zone DNS. Un attaquant peut utiliser un transfert de zone contenant un code malveillant ou un format inapproprié qui bloque un serveur DNS vulnérable à ce type d'attaque, ce qui entraîne un DoS qui déstabilise les services DNS. NSTOOLS.FR : ORANGE.BE 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : PONEYTELECOM.EU 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : OUTLOOK.SHD-CLOUD.FR Le SOA répondu par les serveurs DNS doit être identique pour chaque serveur. Les informations les plus importantes sont le serveur maître, l'adresse e-mail du contact et le serial. 0.000s. La version BIND est caché. La version DNS est visible pour ns1.shd-cloud.fr avec l'IP 134.90.136.13 : 9.11.27. NSTOOLS.FR : MONIKER.COM Audit du domaine MONIKER.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine moniker.com NSTOOLS.FR : JABATUS.FR Audit du domaine JABATUS.FR : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine jabatus.fr NSTOOLS.FR : PARK-MX.ABOVE.COM Audit du domaine PARK-MX.ABOVE.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine park-mx.above.com NSTOOLS.FR : 80.12.242.128 Audit de l'adresse IP 80.12.242.128 : Rapport d'analyse technique des whois, DNS, localiser et trouver mon IP 80.12.242.128 NSTOOLS.FR : SRVMAIL.ARMEE.SN Audit du domaine SRVMAIL.ARMEE.SN : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine srvmail.armee.sn NSTOOLS: ANALYSE DNS DE DOMAINE OU IP, TEST DNS …TRANSLATE THIS PAGE Outils d'analyse en ligne de configuration de nom de domaine ou d'adresse IP, vérification et test des whois, DNS, MX, serveur web etmxtoolbox.

NSTOOLS.FR : SEWAN.FR ns2.sewan.fr autorise le transfert de zone DNS. Un attaquant peut utiliser un transfert de zone contenant un code malveillant ou un format inapproprié qui bloque un serveur DNS vulnérable à ce type d'attaque, ce qui entraîne un DoS qui déstabilise les services DNS. NSTOOLS.FR : ORANGE.BE 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : PONEYTELECOM.EU 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : OUTLOOK.SHD-CLOUD.FR Le SOA répondu par les serveurs DNS doit être identique pour chaque serveur. Les informations les plus importantes sont le serveur maître, l'adresse e-mail du contact et le serial. 0.000s. La version BIND est caché. La version DNS est visible pour ns1.shd-cloud.fr avec l'IP 134.90.136.13 : 9.11.27. NSTOOLS.FR : MONIKER.COM Audit du domaine MONIKER.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine moniker.com NSTOOLS.FR : JABATUS.FR Audit du domaine JABATUS.FR : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine jabatus.fr NSTOOLS.FR : PARK-MX.ABOVE.COM Audit du domaine PARK-MX.ABOVE.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine park-mx.above.com NSTOOLS.FR : 80.12.242.128 Audit de l'adresse IP 80.12.242.128 : Rapport d'analyse technique des whois, DNS, localiser et trouver mon IP 80.12.242.128 NSTOOLS.FR : SRVMAIL.ARMEE.SN Audit du domaine SRVMAIL.ARMEE.SN : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine srvmail.armee.sn NSTOOLS.FR : OUTLOOK.COM Le serveur 13.107.222.38 retourne des enregistrements MX différents de 150.171.16.38 : outlook-com.olc.protection.outlook.com. Il est extrêmement important que chaque DNS renvoie les mêmes enregistrements MX afin d'éviter de contacter un serveur SMTP qui n'existe plus. 0.654s. NSTOOLS.FR : OUTLOOK.SHD-CLOUD.FR Le SOA répondu par les serveurs DNS doit être identique pour chaque serveur. Les informations les plus importantes sont le serveur maître, l'adresse e-mail du contact et le serial. 0.000s. La version BIND est caché. La version DNS est visible pour ns1.shd-cloud.fr avec l'IP 134.90.136.13 : 9.11.27. NSTOOLS.FR : WEBMAIL.GHRMSA.FR Audit du domaine WEBMAIL.GHRMSA.FR : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine webmail.ghrmsa.fr NSTOOLS.FR : MAIL.PUYCANARD.FR StopBadware. Les serveurs DNS sont les mêmes dans la descente de l'arbre DNS et dans le Whois. Les serveurs de nom trouvés dans le WHOIS ne sont pas les mêmes que ceux trouvés dans les requêtes DNS. Le whois retourne : cloud2.net15.fr, ns346984.ip-91-121-223.eu. L'arbre DNS retourne : NSTOOLS.FR : WEBMAIL.CHELLES.FR webmail.chelles.fr avec l'IP ne contient pas le nom du serveur. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR,NSTOOLS.FR : AON.AT

Les serveurs MX acceptent l'adresse postmaster@. mx20.aon.at n'accepte pas l'email de postmaster@aon.at. Un DMARC est configuré pour ce domaine. Le domaine n'a pas de DMARC. Le domaine possède un champ AAAA. L'hôte n'a pas de champ AAAA (IPv6). Le port HTTPS (443) est ouvert. Le port https est fermé alors qu'un site webest

NSTOOLS.FR : WWW.FCAMPUS-FORMYFLUNCH.FR Audit du domaine WWW.FCAMPUS-FORMYFLUNCH.FR : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine www.fcampus-formyflunch.fr NSTOOLS.FR : WWW.PPHOSTED.COM Audit du domaine WWW.PPHOSTED.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine www.pphosted.com NSTOOLS.FR : SERVER-99-86-91 …TRANSLATE THIS PAGE Audit du domaine SERVER-99-86-91-87.CDG50.R.CLOUDFRONT.NET : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine server-99-86-91-87.cdg50.r.cloudfront.net NSTOOLS.FR : 195.64.164.87 Audit de l'adresse IP 195.64.164.87 : Rapport d'analyse technique des whois, DNS, localiser et trouver mon IP 195.64.164.87 NSTOOLS: ANALYSE DNS DE DOMAINE OU IP, TEST DNS …TRANSLATE THIS PAGE Outils d'analyse en ligne de configuration de nom de domaine ou d'adresse IP, vérification et test des whois, DNS, MX, serveur web etmxtoolbox.

NSTOOLS.FR : WEBMAIL.GHRMSA.FR Virus Total analyse votre domaine ou votre adresse IP avec 66 antivirus. 0.000s. Les serveurs DNS sont les mêmes dans la descente de l'arbre DNS et dans le Whois. Réussi. Il est primordial que les DNS trouvés dans le WHOIS soient identiques à ceux retournés par une requête de résolution DNS. 0.000s. NSTOOLS.FR : SEWAN.FR ns2.sewan.fr autorise le transfert de zone DNS. Un attaquant peut utiliser un transfert de zone contenant un code malveillant ou un format inapproprié qui bloque un serveur DNS vulnérable à ce type d'attaque, ce qui entraîne un DoS qui déstabilise les services DNS. NSTOOLS.FR : ORANGE.BE 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : MAIL.PUYCANARD.FR StopBadware. Les serveurs DNS sont les mêmes dans la descente de l'arbre DNS et dans le Whois. Les serveurs de nom trouvés dans le WHOIS ne sont pas les mêmes que ceux trouvés dans les requêtes DNS. Le whois retourne : cloud2.net15.fr, ns346984.ip-91-121-223.eu. L'arbre DNS retourne : NSTOOLS.FR : WEBMAIL.CHELLES.FR webmail.chelles.fr avec l'IP ne contient pas le nom du serveur. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, NSTOOLS.FR : MONIKER.COM Audit du domaine MONIKER.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine moniker.com NSTOOLS.FR : 80.12.242.128 Audit de l'adresse IP 80.12.242.128 : Rapport d'analyse technique des whois, DNS, localiser et trouver mon IP 80.12.242.128 NSTOOLS.FR : PARK-MX.ABOVE.COM Audit du domaine PARK-MX.ABOVE.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine park-mx.above.com NSTOOLS.FR : SERVER-99-86-91 …TRANSLATE THIS PAGE Audit du domaine SERVER-99-86-91-87.CDG50.R.CLOUDFRONT.NET : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine server-99-86-91-87.cdg50.r.cloudfront.net NSTOOLS: ANALYSE DNS DE DOMAINE OU IP, TEST DNS …TRANSLATE THIS PAGE Outils d'analyse en ligne de configuration de nom de domaine ou d'adresse IP, vérification et test des whois, DNS, MX, serveur web etmxtoolbox.

NSTOOLS.FR : WEBMAIL.GHRMSA.FR Virus Total analyse votre domaine ou votre adresse IP avec 66 antivirus. 0.000s. Les serveurs DNS sont les mêmes dans la descente de l'arbre DNS et dans le Whois. Réussi. Il est primordial que les DNS trouvés dans le WHOIS soient identiques à ceux retournés par une requête de résolution DNS. 0.000s. NSTOOLS.FR : SEWAN.FR ns2.sewan.fr autorise le transfert de zone DNS. Un attaquant peut utiliser un transfert de zone contenant un code malveillant ou un format inapproprié qui bloque un serveur DNS vulnérable à ce type d'attaque, ce qui entraîne un DoS qui déstabilise les services DNS. NSTOOLS.FR : ORANGE.BE 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : MAIL.PUYCANARD.FR StopBadware. Les serveurs DNS sont les mêmes dans la descente de l'arbre DNS et dans le Whois. Les serveurs de nom trouvés dans le WHOIS ne sont pas les mêmes que ceux trouvés dans les requêtes DNS. Le whois retourne : cloud2.net15.fr, ns346984.ip-91-121-223.eu. L'arbre DNS retourne : NSTOOLS.FR : WEBMAIL.CHELLES.FR webmail.chelles.fr avec l'IP ne contient pas le nom du serveur. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, NSTOOLS.FR : MONIKER.COM Audit du domaine MONIKER.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine moniker.com NSTOOLS.FR : 80.12.242.128 Audit de l'adresse IP 80.12.242.128 : Rapport d'analyse technique des whois, DNS, localiser et trouver mon IP 80.12.242.128 NSTOOLS.FR : PARK-MX.ABOVE.COM Audit du domaine PARK-MX.ABOVE.COM : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine park-mx.above.com NSTOOLS.FR : SERVER-99-86-91 …TRANSLATE THIS PAGE Audit du domaine SERVER-99-86-91-87.CDG50.R.CLOUDFRONT.NET : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine server-99-86-91-87.cdg50.r.cloudfront.net DOCUMENTATION NS.TOOLSTRANSLATE THIS PAGE Documentation Ns.Tools. Cette page vous explique l'ensemble des tests qui sont réalisés sur NStools. Les tests sont catégorisés en 7 sections. Ns.Tools va analyser l'IP NSTOOLS.FR : OUTLOOK.COM Le serveur 13.107.222.38 retourne des enregistrements MX différents de 150.171.16.38 : outlook-com.olc.protection.outlook.com. Il est extrêmement important que chaque DNS renvoie les mêmes enregistrements MX afin d'éviter de contacter un serveur SMTP qui n'existe plus. 0.654s. NSTOOLS.FR : 83.118.202.20 Audit de l'adresse IP 83.118.202.20 : Rapport d'analyse technique des whois, DNS, localiser et trouver mon IP 83.118.202.20 NSTOOLS.FR : OUTLOOK.SHD-CLOUD.FR Le SOA répondu par les serveurs DNS doit être identique pour chaque serveur. Les informations les plus importantes sont le serveur maître, l'adresse e-mail du contact et le serial. 0.000s. La version BIND est caché. La version DNS est visible pour ns1.shd-cloud.fr avec l'IP 134.90.136.13 : 9.11.27. NSTOOLS.FR : JABATUS.FR Audit du domaine JABATUS.FR : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine jabatus.fr NSTOOLS.FR : PONEYTELECOM.EU 0.000s. Les IPs des MX ont un Reverse. Réussi. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. NSTOOLS.FR : MAIL.PUYCANARD.FR StopBadware. Les serveurs DNS sont les mêmes dans la descente de l'arbre DNS et dans le Whois. Les serveurs de nom trouvés dans le WHOIS ne sont pas les mêmes que ceux trouvés dans les requêtes DNS. Le whois retourne : cloud2.net15.fr, ns346984.ip-91-121-223.eu. L'arbre DNS retourne : NSTOOLS.FR : WWW.FCAMPUS-FORMYFLUNCH.FR Audit du domaine WWW.FCAMPUS-FORMYFLUNCH.FR : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine www.fcampus-formyflunch.fr NSTOOLS.FR : WEBMAIL13.HOSTEAM.FR webmail13.hosteam.fr avec l'IP ne contient pas le nom du serveur. Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche NSTOOLS.FR : …TRANSLATE THIS PAGE Audit du domaine WWW.M0072163.M0072163.PPOPS.NET : Rapport d'analyse technique des whois, DNS, MX et serveur web du domaine www.m0072163.m0072163.ppops.net Outils d'audit pour nom de domaine ou adresse IP __* __Rapport

* __Dns

* __Domaine

* __Mail

* __Web

*

Outils d'audit pour nom de domaine ou adresse IP __* __Rapport

* __Dns

* __Domaine

* __Mail

* __Web

*

Domaine ou IP

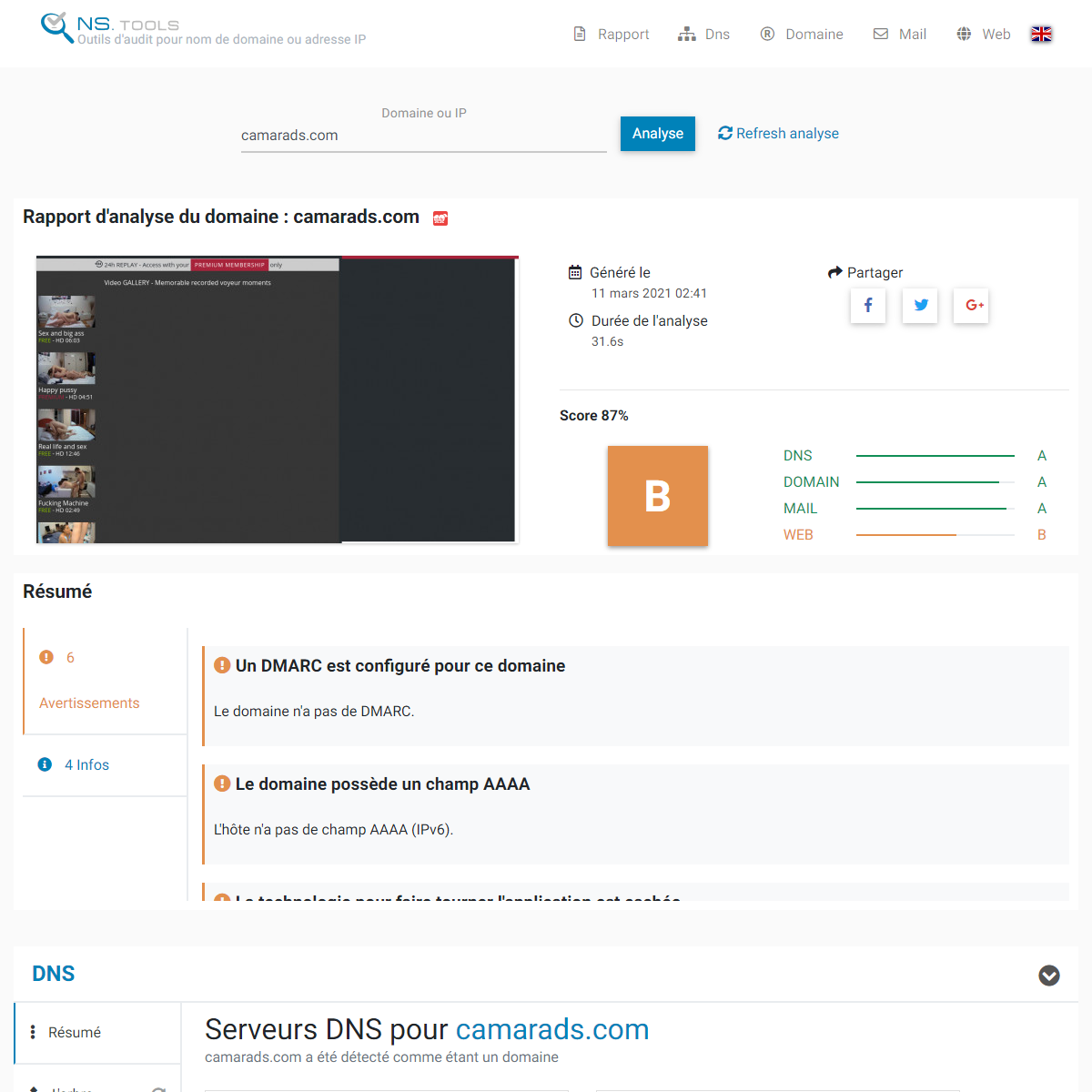

Analyse __ Refresh analyse RAPPORT D'ANALYSE DU DOMAINE : CAMARADS.COM__

* __ Généré le 11 mars 2021 02:41 * __ Durée de l'analyse 31.6s* __Partager __

__

__

-------------------------Score 87%

B

DNS

A

DOMAIN

A

A

WEB

B

RÉSUMÉ

__ 6 Avertissements __ 4 Infos * __ 6 Avertissements* __ 4 Infos

__ UN DMARC EST CONFIGURÉ POUR CE DOMAINE Le domaine n'a pas de DMARC. __ LE DOMAINE POSSÈDE UN CHAMP AAAA L'hôte n'a pas de champ AAAA (IPv6). __ LA TECHNOLOGIE POUR FAIRE TOURNER L'APPLICATION EST CACHÉE Le serveur est alimenté par : PHP/7.0.33 __ LES COOKIES SONT SÉCURISÉS Le paramètre HttpOnly n'a pas été trouvé. Le paramètre Secure n'a pas été trouvé. __ L'ENTÊTE X-XSS-PROTECTION EST PRÉSENTE L'entête X-XSS-Protection n'a pas été trouvée. __ LE DOMAINE N'EST PAS LISTÉ DANS VIRUSTOTAL Comodo Valkyrie Verdict a classé votre Domaine/IP comme phishingsite.

__ LE BANNER RETOURNE LE NOM DU SERVEUR mx2.zoho.eu avec l'IP ne contient pas le nom duserveur.

mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AM CET mx3.zoho.eu avec l'IP ne contient pas le nom duserveur.

mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AM CET __ LA VERSION DU DKIM EXISTE Sélecteur mail : Le champ "v=" est manquant. k=rsa;p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDeMVIzrCa3T14JsNY0IRv5/2V1/v2itlviLQBwXsa7shBD6TrBkswsFUToPyMRWC9tbR/5ey0nRBH0ZVxp+lsmTxid2Y2z+FApQ6ra2VsXfbJP3HE6wAO0YTVEJt1TmeczhEd2Jiz/fcabIISgXEdSpTYJhb0ct0VJRxcg4c8c7wIDAQAB __ L'HÔTE WWW POSSÈDE UN CHAMP AAAA L'hôte n'a pas de champ AAAA (IPv6) pour www. __ L'ENTÊTE CONTENT SECURITY POLICY EST PRÉSENTE L'entête Content-Security-Policy n'a pas été trouvée.DNS __

* __ Résumé

* __ L'arbre __

* Etape 1

* Sous-étape 1

* Etape 2

* Sous-étape 1

* Sous-étape 2

* Sous-étape 3

* Sous-étape 4

* Sous-étape 5

* Sous-étape 6

* Sous-étape 7

* Sous-étape 8

* Sous-étape 9

* Sous-étape 10

* Sous-étape 11

* Sous-étape 12

* Sous-étape 13

* Etape 3

* Sous-étape 1

* Sous-étape 2

* __ Zone __

* __ Hôte __

* __ DNSSEC __

* __ Tests __

* __ Résumé

* __ L'arbre

* __ Zone

* __ Hôte

* __ DNSSEC

* __ Tests

* __

SERVEURS DNS POUR CAMARADS.COM camarads.com a été détecté comme étant un domaine * Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __Etape 1

Sous-étape 1

Etape 2

Sous-étape 1 Sous-étape 2 Sous-étape 3 Sous-étape 4 Sous-étape 5 Sous-étape 6 Sous-étape 7 Sous-étape 8 Sous-étape 9 Sous-étape 10 Sous-étape 11 Sous-étape 12 Sous-étape 13Etape 3

Sous-étape 1 Sous-étape 2 INFORMATIONS SUR LA REQUÊTE * Serveur a.root-servers.net * Durée de la requête 122 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom a.gtld-servers.net* IPs

* 192.5.6.30 __

* Nom b.gtld-servers.net* IPs

* 192.33.14.30 __

* Nom c.gtld-servers.net* IPs

* 192.26.92.30 __

* Nom d.gtld-servers.net* IPs

* 192.31.80.30 __

* Nom e.gtld-servers.net* IPs

* 192.12.94.30 __

* Nom f.gtld-servers.net* IPs

* 192.35.51.30 __

* Nom g.gtld-servers.net* IPs

* 192.42.93.30 __

* Nom h.gtld-servers.net* IPs

* 192.54.112.30 __

* Nom i.gtld-servers.net* IPs

* 192.43.172.30 __

* Nom j.gtld-servers.net* IPs

* 192.48.79.30 __

* Nom k.gtld-servers.net* IPs

* 192.52.178.30 __

* Nom l.gtld-servers.net* IPs

* 192.41.162.30 __

* Nom m.gtld-servers.net* IPs

* 192.55.83.30 __

INFORMATIONS SUR LA REQUÊTE * Serveur a.gtld-servers.net * Durée de la requête 19 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur b.gtld-servers.net * Durée de la requête 31 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur c.gtld-servers.net * Durée de la requête 24 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur d.gtld-servers.net * Durée de la requête 24 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur e.gtld-servers.net * Durée de la requête 23 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur f.gtld-servers.net * Durée de la requête 28 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur g.gtld-servers.net * Durée de la requête 29 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur h.gtld-servers.net * Durée de la requête 29 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur i.gtld-servers.net * Durée de la requête 29 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur j.gtld-servers.net * Durée de la requête 24 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur k.gtld-servers.net * Durée de la requête 23 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur l.gtld-servers.net * Durée de la requête 23 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur m.gtld-servers.net * Durée de la requête 23 ms* Type authority

* Entête RCODE : 0 AA : 0 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur dns1.registrar-servers.com * Durée de la requête 4 ms* Type answer

* Entête RCODE : 0 AA : 1 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __ INFORMATIONS SUR LA REQUÊTE * Serveur dns2.registrar-servers.com * Durée de la requête 12 ms* Type answer

* Entête RCODE : 0 AA : 1 TC : 0RÉPONSE

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __SERVEURS DE NOM

* Nom dns1.registrar-servers.com* IPs

* 156.154.132.200 __ * Nom dns2.registrar-servers.com* IPs

* 156.154.133.200 __SERVEURS MX

* Nom mx.zoho.eu

* IPs

* 185.20.209.166 __

* Priorité 10

* TTL 1799 (29 minutes)* Nom mx2.zoho.eu

* IPs

* 89.36.170.166 __

* Priorité 20

* TTL 1799 (29 minutes)* Nom mx3.zoho.eu

* IPs

* 31.186.243.166 __

* Priorité 50

* TTL 1799 (29 minutes)CHAMPS A ET AAAA

* IPv4 151.80.23.58 __ * TTL 300 (5 minutes )CHAMPS TXT

* Type Spf (TXT)

* TTL 1799 (29 minutes)* Nom @

* Données brutes v=spf1 include:zoho.eu -all* ALL -all

INCLUDES

* zoho.eu

v=spf1 include:spf.zoho.eu -all* Type Dkim

* TTL 300 (5 minutes)* Sélecteur mail

* Données brutes

k=rsa;p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDeMVIzrCa3T14JsNY0IRv5/2V1/v2itlviLQBwXsa7shBD6TrBkswsFUToPyMRWC9tbR/5ey0nRBH0ZVxp+lsmTxid2Y2z+FApQ6ra2VsXfbJP3HE6wAO0YTVEJt1TmeczhEd2Jiz/fcabIISgXEdSpTYJhb0ct0VJRxcg4c8c7wIDAQAB * Type de clé rsa 1024 bits* Clé publique

-----BEGIN PUBLIC KEY----- MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDeMVIzrCa3T14JsNY0IRv5/2V1 /v2itlviLQBwXsa7shBD6TrBkswsFUToPyMRWC9tbR/5ey0nRBH0ZVxp+lsmTxid 2Y2z+FApQ6ra2VsXfbJP3HE6wAO0YTVEJt1TmeczhEd2Jiz/fcabIISgXEdSpTYJ hb0ct0VJRxcg4c8c7wIDAQAB -----END PUBLIC KEY-----SOA

* From dns2.registrar-servers.com * Serveur maître dns1.registrar-servers.com* TTL 3601 (1 hour)

* Contact hostmaster@registrar-servers.com * Sérial 1573436541 * Refresh 43200 (12 hours) * Retry 3600 (1 hour) * Expire 604800 (1 week) * Minimum 3601 (1 hour) Votre domaine n'est pas protégé par DNSSECDNSSEC Definition __ LA VERSION BIND EST CACHÉRéussi

La version Bind ne doit pas être visible car il y a un risque qu'une personne malveillante fasse une recherche sur des éventuelles failles de sécurité propre à la version trouvée._0.013s_

__ LE DOMAINE A AU MOINS 2 SERVEURS DNSRéussi

Dans le but d'obtenir une très haute disponibilité, il est fortement recommandé par la RFC d'avoir au moins 2 serveurs pour les DNS.__ RFC

_0.000s_

__ TOUS LES SERVEURS DNS RÉPONDENTRéussi

Tous les serveurs DNS doivent être accessible et accepter unerequête publique.

_0.004s_

__ TOUS LES SERVEURS RETOURNENT UN SUCCÈSRéussi

Il est important que tous les serveurs retournent un code de succès._0.003s_

__ LES RÉPONSES NE SONT PAS DE TYPE CNAME OU ARéussi

La réponse ne doit pas être de type CNAME ou A.__ RFC

_0.003s_

__ LES IPS DES SERVEURS DNS SONT DIFFÉRENTESRéussi

Les IPs des serveurs DNS doivent être différentes dans le but d'augmenter le taux de disponibilité afin que celui-ci soit au plushaut.

_0.000s_

__ LES IPS DES SERVEURS DNS SONT D'UNE CLASS C DIFFÉRENTERéussi

La classe C de chaque IP doit être différente pour que les serveurs ne se trouvent pas dans la même baie et qu'il y ait un risqued'indisponibilité.

__ RFC

_0.000s_

__ LES SERVEURS DNS SONT SYNCHRONISÉSRéussi

La synchronisation des serveurs DNS se doit d'être parfaite pour éviter tout problème de résolution dns. Les serveurs doivent donc donner la même réponse lorsqu'on leur demande "quels sont les serveurs DNS du domaine?"._0.000s_

__ LES SOA SONT SYNCHRONISÉSRéussi

Le SOA répondu par les serveurs DNS doit être identique pour chaque serveur. Les informations les plus importantes sont le serveur maître, l'adresse e-mail du contact et le serial._0.000s_

__ L'EMAIL DANS LE SOA EST VALIDERéussi

Une adresse e-mail doit respecter certaines conditions pour être valide, conformément à la RFC 5322.__ RFC

_0.000s_

__ LA VALEUR DU REFRESH DANS LE SOA EST VALIDERéussi

La valeur de rafraîchissement doit être comprise entre 1200 et43200.

__ RFC

_0.000s_

__ LA VALEUR DE RETRY, REFRESH ET EXPIRE EST CORRECTERéussi

La valeur de Retry doit être inférieur à celle de Refresh qui elle même doit être inférieur à Expire (retry_0.000s_

__ LES SERVEURS DNS NE SONT PAS OPEN RELAYRéussi

Les résolveurs DNS qui autorisent les requêtes provenant de toutes les adresses IP et qui sont exposés à Internet peuvent être attaqués et utilisés pour mener des attaques par déni de service (DoS) par des personnes malveillantes._0.014s_

__ LE TRANSFERT DE ZONE N'EST PAS ACTIVÉRéussi

Un attaquant peut utiliser un transfert de zone contenant un code malveillant ou un format inapproprié qui bloque un serveur DNS vulnérable à ce type d'attaque, ce qui entraîne un DoS qui déstabilise les services DNS. Cela permet la récupération de l'ensemble des informations de la zone DNS. Le test peut être effectué à l'aide de la commande : #host -T axfr ou #dig axfr.__ documentation

_1.014s_

__ LES REQUÊTES RÉCURSIVES SONT DÉSACTIVÉESRéussi

Avoir un serveur DNS qui autorise les requêtes récursives est un risque de sécurité, une attaque DDOS peut être effectuée. __ RFC __ documentation__

documentation

_0.012s_

__ LES IPS DES SERVEURS DNS NE SONT PAS PRIVÉESRéussi

Il est strictement interdit d'avoir des IPs privées dans ses DNS__ documentation

_0.000s_

__ LES MÊMES ENREGISTREMENT MX SONT RETOURNÉSRéussi

Il est extrêmement important que chaque DNS renvoie les mêmes enregistrements MX afin d'éviter de contacter un serveur SMTP quin'existe plus.

_0.058s_

DOMAINE __

__ Résumé __ Whois __ __ Réputation __ __ Tests __* __ Résumé

* __ Whois

* __ Réputation

* __ Tests

* __

WHOIS

* Registrar NameCheap, Inc.* Propriétaire -

* Créé le 17 oct. 2016 * Modifié le 16 oct. 2020 * Expire le 17 oct. 2022RÉPUTATION

* Google Safe Browsing __ * Web Of Trust __ __* Blackliste __

* Virus Total __ __

Domaine

* Serveur Whois whois.namecheap.com * Créé le 17 oct. 2016 * Modifié le 16 oct. 2020 * Expire le 17 oct. 2022* Serveurs de nom

* dns1.registrar-servers.com * dns2.registrar-servers.comRegistrar

* Id 1068

* Nom NameCheap, Inc.* Téléphone -

* Url -

GOOGLE SAFE BROWSING* Etats __

WEB OF TRUST __

* Etats __

BLACKLISTE

* RFC Ignorant __

* Rbl Jp __

* RblDns __

* Sorbs __

* Spam Eating Monkey __* SpamHaus __

* SuRbl __

* Support Intelligence __* Swinog __

* UriBl __

VIRUS TOTAL __

* Ratio de détection 1 / 80SCANS

* Comodo Valkyrie Verdict __* ADMINUSLabs __

* AegisLab WebGuard __* AlienVault __

* Antiy-AVL __

* Artists Against 419 __* Avira __

* BADWARE.INFO __

* Baidu-International __* BitDefender __

* BlockList __

* Blueliv __

* CINS Army __

* CLEAN MX __

* CRDF __

* Certego __

* Cisco Talos IP Blacklist __* CyRadar __

* CyberCrime __

* Cyren __

* DNS8 __

* Dr.Web __

* ESET __

* EmergingThreats __* Emsisoft __

* EonScope __

* Feodo Tracker __

* Forcepoint ThreatSeeker __* Fortinet __

* FraudScore __

* G-Data __

* Google Safebrowsing __* GreenSnow __

* Hoplite Industries __* IPsum __

* K7AntiVirus __

* Kaspersky __

* MalBeacon __

* MalSilo __

* Malware Domain Blocklist __ * MalwareDomainList __* MalwarePatrol __

* Malwared __

* Nucleon __

* OpenPhish __

* PREBYTES __

* Phishing Database __* Phishtank __

* Quick Heal __

* Quttera __

* Rising __

* SCUMWARE.org __

* Sangfor __

* SecureBrain __

* Sophos __

* Spam404 __

* Spamhaus __

* StopForumSpam __

* Sucuri SiteCheck __* Tencent __

* ThreatHive __

* Threatsourcing __

* Trustwave __

* URLhaus __

* VX Vault __

* Virusdie External Site Scan __ * Web Security Guard __ * Yandex Safebrowsing __* ZeroCERT __

* desenmascara.me __ * malwares.com URL checker __* securolytics __

* zvelo __

* AutoShun __

* Cyan __

* Lumu __

* Netcraft __

* NotMining __

* PhishLabs __

* StopBadware __

__ LE DOMAINE N'EST PAS LISTÉ DANS VIRUSTOTAL Comodo Valkyrie Verdict a classé votre Domaine/IP comme phishingsite.

Virus Total analyse votre domaine ou votre adresse IP avec 66antivirus.

_0.002s_

__ LES SERVEURS DNS SONT LES MÊMES DANS LA DESCENTE DE L'ARBRE DNS ETDANS LE WHOIS

Réussi

Il est primordial que les DNS trouvés dans le WHOIS soient identiques à ceux retournés par une requête de résolution DNS._0.000s_

__ LE DOMAINE N'EST PAS BLACKLISTÉRéussi

Un domaine ne doit pas être blacklisté sinon celui-ci il sera pénalisé pour le référencement et la délivrabilité des emails._0.000s_

__ LE DOMAINE N'EST PAS LISTÉ DANS GOOGLE SAFE BROWSINGRéussi

Google Safe Browsing catégorise un domaine comme étant mauvais si un élément suspect est détecté._0.000s_

__ LE DOMAINE POSSÈDE UNE BONNE RÉPUTATION SUR WEB OF TRUSTRéussi

Web Of Trust évalue des milliers de sites Web et trouve des menacessi elles existent.

_0.000s_

MAIL __

__ Résumé __ Serveurs __ __ Autodiscover __ __ Tests __* __ Résumé

* __ Serveurs

* __ Autodiscover

* __ Tests

* __

SERVEURS DE MAIL

* Nom mx.zoho.eu

* IP 185.20.209.166 __ * Banner 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AMCET

* Nom mx2.zoho.eu

* IP 89.36.170.166 __ * Banner 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AMCET

* Nom mx3.zoho.eu

* IP 31.186.243.166 __ * Banner 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AMCET

SPF

Plus d'informations sur cette entrée SPF dans l'onglet DNS > Zone * Données brutes v=spf1 include:zoho.eu -allDKIM

Plus d'informations sur ces entrées DKIM dans l'onglet DNS > Zone Avez-vous d'autre sélecteur DKIM à analyser ?*

__

* mail._domainkey

k=rsa;p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDeMVIzrCa3T14JsNY0IRv5/2V1/v2itlviLQBwXsa7shBD6TrBkswsFUToPyMRWC9tbR/5ey0nRBH0ZVxp+lsmTxid2Y2z+FApQ6ra2VsXfbJP3HE6wAO0YTVEJt1TmeczhEd2Jiz/fcabIISgXEdSpTYJhb0ct0VJRxcg4c8c7wIDAQAB* Nom mx.zoho.eu

* IP 185.20.209.166 __ * Banner 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AMCET

* Starttls oui

* DANE non

* Taille du mail 51 MB* Expn non

* Vrfy non

SIMULATION SMTP __

* Connexion à mx.zoho.eu ... 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AM CET * HELO nstools.fr 250 mx.zoho.eu Hello nstools.fr (ns.tools(195.154.82.101))

* EHLO nstools.fr 250-mx.zoho.eu Hello nstools.fr (ns.tools(195.154.82.101))

250-STARTTLS

250-8BITMIME

250 SIZE 53477376

* QUIT 221 mx.zoho.eu closing connection* Nom mx2.zoho.eu

* IP 89.36.170.166 __ * Banner 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AMCET

* Starttls oui

* DANE non

* Taille du mail 51 MB* Expn non

* Vrfy non

SIMULATION SMTP __

* Connexion à mx2.zoho.eu ... 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AM CET * HELO nstools.fr 250 mx.zoho.eu Hello nstools.fr (ns.tools(195.154.82.101))

* EHLO nstools.fr 250-mx.zoho.eu Hello nstools.fr (ns.tools(195.154.82.101))

250-STARTTLS

250-8BITMIME

250 SIZE 53477376

* QUIT 221 mx.zoho.eu closing connection* Nom mx3.zoho.eu

* IP 31.186.243.166 __ * Banner 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AMCET

* Starttls oui

* DANE non

* Taille du mail 51 MB* Expn non

* Vrfy non

SIMULATION SMTP __

* Connexion à mx3.zoho.eu ... 220 mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AM CET * HELO domain.com 250 mx.zoho.eu Hello domain.com (ns.tools(195.154.82.101))

* EHLO domain.com 250-mx.zoho.eu Hello domain.com (ns.tools(195.154.82.101))

250-STARTTLS

250-8BITMIME

250 SIZE 53477376

* QUIT 221 mx.zoho.eu closing connection L'autodiscover n'est pas configuré __ UN DMARC EST CONFIGURÉ POUR CE DOMAINE Le domaine n'a pas de DMARC. Pour éviter l'usurpation d'identité, il est fortement recommandé de configurer un DMARC. __ Définition DMARC_0.000s_

__ LE BANNER RETOURNE LE NOM DU SERVEUR mx2.zoho.eu avec l'IP ne contient pas le nom duserveur.

mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AM CET mx3.zoho.eu avec l'IP ne contient pas le nom duserveur.

mx.zoho.eu SMTP Server ready March 11, 2021 2:42:06 AM CET La bannière doit contenir le nom du serveur_0.000s_

__ LA VERSION DU DKIM EXISTE Sélecteur mail : Le champ "v=" est manquant. k=rsa;p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDeMVIzrCa3T14JsNY0IRv5/2V1/v2itlviLQBwXsa7shBD6TrBkswsFUToPyMRWC9tbR/5ey0nRBH0ZVxp+lsmTxid2Y2z+FApQ6ra2VsXfbJP3HE6wAO0YTVEJt1TmeczhEd2Jiz/fcabIISgXEdSpTYJhb0ct0VJRxcg4c8c7wIDAQAB Selon la section 3.6.1 de la RFC 6376, la version DKIM est requise. __ RFC __ Définition DKIM_0.000s_

__ LES SERVEURS SMTP SONT ACCESSIBLERéussi

Les serveurs SMTP répertoriés dans la zone DNS doivent être accessibles. Dans le cas contraire, les e-mails risquent d'êtreperdus

_0.000s_

__ LES IPS DES MX ONT UN REVERSERéussi

Lorsqu'un serveur d'envoi établit une connexion avec le serveur destinataire, le serveur destinataire note l'adresse IP d'envoi et effectue une recherche inversée, appelée recherche PTR, portant le nom du type d'enregistrement DNS utilisé. Si le résultat de la recherche inversée correspond au résultat d'une recherche DNS directe, il est beaucoup plus probable que le message soit légitime. Si l'adresse IP ne correspond pas, il est beaucoup plus probable que l'adresse d'envoi ait été usurpée et donc beaucoup plus susceptible d'être indésirable et pourrait être considérée comme du spam.__ documentation

_0.000s_

__ LA HELO EST ACCEPTÉERéussi

Selon la RFC 2181, le serveur SMTP devrait accepter la commande HELO__ RFC

_0.000s_

__ LA EHLO EST ACCEPTÉERéussi

Selon la RFC 2181, le serveur SMTP devrait accepter la commande EHLO__ RFC

_0.000s_

__ LA STARTTLS EST ACCEPTÉERéussi

STARTTLS transforme une connexion non chiffrée en connexion sécurisée. Note : Vous pouvez utiliser un service comme altospam pour résoudre ce problème. Cliquez sur le lien ci-dessous pour ensavoir plus

_0.000s_

__ LA EXPN EST REFUSÉERéussi

La commande EXPN est maintenant considérée comme un risque de sécurité, les spammers pouvant récupérer des adresses e-mail valides via chaque liste de diffusion._0.000s_

__ LA VRFY EST REFUSÉERéussi

Comme la commande EXPN, VRFY est utilisé par les spammeurs pour vérifier une adresse._0.000s_

__ LES SERVEURS MX NE SONT PAS OPEN RELAYRéussi

Si un serveur est Open Relay, il existe un risque que les spammeurs utilisent votre serveur pour envoyer des messages illégitimes._0.952s_

__ LES SERVEURS MX ACCEPTENT L'ADRESSE ABUSE@.Réussi

Selon la RFC 2142, le serveur SMTP doit accepter abuse@yourDomain en tant que destinataire.__ RFC

_0.558s_

__ LES SERVEURS MX ACCEPTENT L'ADRESSE POSTMASTER@.Réussi

Selon la RFC 5321, le serveur SMTP doit accepter postmaster@yourDomain en tant que destinataire.__ RFC

_0.528s_

__ LE BANNER RETOURNE UN CODE 2XX OU 4XXRéussi

La bannière doit renvoyer un code valide(2xx) ou temporaire (4xx)._0.000s_

__ LE TYPE DU SERVEUR SMTP EST CACHÉRéussi

Il existe un risque d'afficher le type et la version du serveur, car les utilisateurs peuvent trouver une faille pour une version spécifique et l'utiliser_0.000s_

__ LES ENREGISTREMENTS MX SONT FQDNRéussi

Le champ MX doit être un domaine et non une IP.__ RFC

_0.000s_

__ LES ENREGISTREMENTS MX NE SONT PAS DES CNAMERéussi

Selon les RFC 1034 et 2181, les enregistrements CNAME ne doivent pas être utilisés avec NS et MX__ RFC __ RFC

_0.150s_

__ NOMBRE DE SERVEUR SMTPRéussi

Le domaine doit avoir au moins 2 serveurs SMTP selon le RFC. Note : Vous pouvez utiliser un service comme altospam pour résoudre ce problème. Cliquez sur le lien ci-dessous pour en savoir plus_0.000s_

__ LES IPS DES MX SONT DIFFÉRENTESRéussi

Si le domaine comporte plusieurs serveurs SMTP, ceux-ci doit posséder une adresse IP différente car si une adresse IP n'est plus accessible c'est l'ensemble des serveurs de messagerie qui ne le seront plus._0.000s_

__ LES IPS DES MX SONT D'UNE CLASS C DIFFÉRENTERéussi

La classe C de toutes les IPs doit être différente afin que les serveurs ne se retrouvent pas sur la même baie_0.001s_

__ UN SPF EST CONFIGURÉ POUR CE DOMAINERéussi

Pour éviter l'usurpation d'identité, il est fortement recommandé deconfigurer un SPF.

_0.000s_

__ LE SPF EST UN ENREGISTREMENT TXTRéussi

L'enregistrement SPF est devenu obsolète et est donc à proscrire. Le SPF doit être configuré dans un enregistrement TXT car de nombreux serveurs ne prennent plus en charges l'enregistrement SPF__ RFC

_0.000s_

__ LE DOMAINE N'A QU'UN SEUL ENREGISTREMENT SPFRéussi

Pour éviter les problèmes avec le SPF, il est fortement recommandé de n'en configurer qu'un seul._0.000s_

__ LA VERSION DU SPF EST INDIQUÉERéussi

Selon la RFC, la version du SPF doit être spécifiée.__ RFC

_0.000s_

__ LA POSITION DE LA VERSION EST CORRECTERéussi

Le SPF doit commencer avec la version.__ RFC

_0.000s_

__ LE PARAMÈTRE "ALL" EXISTE DANS LE SPFRéussi

Selon la RFC, le mécanisme "all" doit être spécifié dans l'enregistrement SPF sauf si le mécanisme "redirect" est présent.__ RFC

_0.000s_

__ LE PARAMÈTRE "ALL" EST EN DERNIÈRE POSITION DANS LE SPFRéussi

Le mécanisme "all" doit être le dernier paramètre du champ SPF. Vérifiez que vous n'ayez pas de doublons dans le champ SPF.__ RFC

_0.000s_

__ LA SYNTAXE DES IPV4 ET DES IPV6 EST CORRECTERéussi

Les IPs indiquées dans le SPF doivent être valide sinon le SPFdevient inutile.

__ RFC

_0.000s_

__ LE SPF N'A PAS DE PARAMÈTRE PTRRéussi

Le paramètre PTR est devenue obsolète, on ne devrait pas le trouverdans le SPF.

__ RFC

_0.000s_

__ LE PARAMÈTRE "REDIRECT" EST EN DERNIÈRE POSITION DANS LE SPFRéussi

Le mécanisme "redirect" doit être le dernier paramètre du champ SPF. Vérifiez que vous n'ayez pas de doublons dans le champ SPF.__ RFC

_0.000s_

__ LES ENREGISTREMENTS SPF DE TYPE TXT ET SPF SONT LES MÊMESRéussi

L'enregistrement SPF est devenu obsolète, s'il est configuré, il doit être le même que celui présent dans l'enregistrement TXT_0.000s_

__ LE PTR DOIT ÊTRE PLACÉ OBLIGATOIREMENT AVANT L'ENTRÉE ALLRéussi

Le mécanisme "PTR" doit être le dernier paramètre du champ SPF. Vérifiez que vous n'ayez pas de doublons dans le champ SPF._0.000s_

__ UN DKIM EST CONFIGURÉ POUR CE DOMAINE Sélecteur(s) configuré(s)_0.000s_

__ LE PARAMÈTRE SERVICE TYPE EST VALIDERéussi

Ce paramètre est optionnel mais s'il est utilisé, il doit être égal à "*" ou "email".__ RFC

_0.000s_

__ LE PARAMÈTRE TESTING EST VALIDERéussi

Ce paramètre est optionnel mais s'il est utilisé, il doit être égal à "s", "y" ou "y:s".__ RFC

_0.000s_

__ LA CLÉ PUBLIQUE EST VALIDERéussi

Selon la section 3.6.1 de la RFC 6376, la clé publique est requis etdoit être valide.

__ RFC

_0.000s_

__ LA CLÉ PUBLIQUE EST SÉCURISÉERéussi

La taille de la clé doit être supérieur à 1024 bits._0.000s_

__ LE DOMAINE POSSÈDE UN SEUL DMARCIgnoré

Pour éviter les problèmes avec le DMARC, il est fortement recommandé de n'en configurer qu'un seul._0.000s_

__ LA VERSION DU DMARC EXISTEIgnoré

Selon la section 6.3 de la RFC 7489, la version DMARC est requise.__ RFC

_0.000s_

__ LA POSITION DE LA VERSION EST CORRECTEIgnoré

Selon la section 6.3 de la RFC 7489, la version DMARC doit être le premier paramètre du champ.__ RFC

_0.000s_

__ LA PROCÉDURE DU DMARC EXISTEIgnoré

Selon la section 6.3 de la RFC 7489, le paramètre Procedure estrequis.

__ RFC

_0.000s_

__ LE CHAMP DMARC "P" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre Procedure doit être none, quarantaine ou reject.__ RFC

_0.000s_

__ LE CHAMP DMARC "SP" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre Subdomain Procedure doit être none, quarantaine ou reject.__ RFC

_0.000s_

__ LE CHAMP DMARC "PCT" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre Percentage doit être comprise entre 0 et 100.__ RFC

_0.000s_

__ LE CHAMP DMARC "ADKIM" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre Adkimdoit être R ou S.

__ RFC

_0.000s_

__ LE CHAMP DMARC "ASPF" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre Aspf doitêtre R ou S.

__ RFC

_0.000s_

__ LE CHAMP DMARC "RF" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre RF doit être AFRF ou IODEF.__ RFC

_0.000s_

__ LE CHAMP DMARC "RI" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre RI doitêtre un entier.

__ RFC

_0.000s_

__ LE CHAMP DMARC "RUF" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre RUF doit être un adresse email valide.__ RFC

_0.000s_

__ LE CHAMP DMARC "RUA" EST VALIDEIgnoré

Selon la section 6.3 de la RFC 7489, la valeur du paramètre RUA doit être un adresse email valide.__ RFC

_0.000s_

WEB __

__ Résumé __ Informations __ __ Tests __* __ Résumé

* __ Informations

* __ Tests

* __

SITE WEB

* Url __ https://www.camarads.com/* Https __

* Titre Camarads - Watch LIVE 24/7 private life cams - Voyeur videos- Hidden camera

* Description Watch the real life of ordinary people filmed LIVE 24/7 by private camera. The private life of other people. Free voyeur video, naked women on Camarads. * Premier paragraphe _Inconnu_ * Url http://www.camarads.com / * Redirection vers https://www.camarads.com / * Code de redirection 301 - moved permanentlyENTÊTE

* Connection: close

* Content-Length: 162 * Content-Type: text/html * Date: Thu, 11 Mar 2021 01:42:08 GMT * Location: https://www.camarads.com/* Server: nginx

* Url https://www.camarads.com / * Titre Camarads - Watch LIVE 24/7 private life cams - Voyeur videos- Hidden camera

* Description Watch the real life of ordinary people filmed LIVE 24/7 by private camera. The private life of other people. Free voyeur video, naked women on Camarads. * Temps de réponse 0.055 seconde* Serveur nginx

* Alimenté par php (version 7.0.33)* Encodage utf-8

* HSTS __

ENTÊTE

* Cache-Control: no-cache, no-store, must-revalidate* Connection: close

* Content-Type: text/html; charset=UTF-8 * Date: Thu, 11 Mar 2021 01:42:08 GMT* Expires: 0

* Pragma: no-cache

* Server: nginx

* Set-Cookie: PHPSESSID=6ens8koo71o12d2kujnh00n3v6; path=/, a_campaign=2; expires=Thu, 25-Mar-2021 01:42:08 GMT; Max-Age=1209600;path=/

* Strict-Transport-Security: max-age=31536000; includeSubDomains * Transfer-Encoding: chunked * Vary: Accept-Encoding * X-Content-Type-Options: nosniff * X-Powered-By: PHP/7.0.33 __ LE DOMAINE POSSÈDE UN CHAMP AAAA L'hôte n'a pas de champ AAAA (IPv6). Il est fortement recommandé d'avoir un IPv6 pour le site Web._0.000s_

__ LA TECHNOLOGIE POUR FAIRE TOURNER L'APPLICATION EST CACHÉE Le serveur est alimenté par : PHP/7.0.33 Pour éviter de donner des détails aux personnes malveillantes, la version de la technologie qui prend en charge l'application ne doitpas être visible.

_0.000s_

__ LES COOKIES SONT SÉCURISÉS Le paramètre HttpOnly n'a pas été trouvé. Le paramètre Secure n'a pas été trouvé. L'utilisation de l'instruction "HttpOnly" empêche quelqu'un d'accéder aux cookies via Javascript. Le paramètre "Secure" vous permettra d'empêcher qu'un cookie ne soit jamais communiqué en HTTP simple. (RFC 6265 section 8.3).__ RFC

_0.000s_

__ L'ENTÊTE X-XSS-PROTECTION EST PRÉSENTE L'entête X-XSS-Protection n'a pas été trouvée. L'entête de réponse HTTP X-XSS-Protection est une fonctionnalité d'Internet Explorer, de Chrome et de Safari qui empêche le chargement des pages lorsqu'elles détectent des attaques XSS (Cross-SiteScripting).

__ documentation

_0.000s_

__ L'HÔTE WWW POSSÈDE UN CHAMP AAAA L'hôte n'a pas de champ AAAA (IPv6) pour www. Si vous configurez un hôte WWW pour votre site Web, il est recommandé d'ajouter une adresse IPv6._0.000s_

__ L'ENTÊTE CONTENT SECURITY POLICY EST PRÉSENTE L'entête Content-Security-Policy n'a pas été trouvée. L'entête HTTP Content-Security-Policy permet aux administrateurs de site Web de contrôler les ressources que l'agent utilisateur est autorisé à charger pour une page donnée. À quelques exceptions près, les stratégies impliquent principalement la spécification des origines du serveur et des points de terminaison du script. Cela permet de se prémunir contre les attaques de script XSS.__ documentation

_0.000s_

__ LE DOMAINE POSSÈDE UN CHAMP ARéussi

Le domaine doit avoir un champ A pour que le site soit accessible._0.000s_

__ L'HÔTE WWW POSSÈDE UN CHAMP ARéussi

L'hôte WWW n'est pas requis pour un site Web, mais il vaut mieux enavoir un.

_0.000s_

__ LE PORT HTTP (80) EST OUVERTRéussi

Ce test vérifie la présence d'un site internet pour l'IP ou le domaine donné. Puis scanne le port 80(HTTP). Si le domaine ou l'IP renvoient vers un site web alors le port 80 doit être ouvert afin qu'il puisse être accessible depuis un navigateur. Sinon le port 80 doit être fermé._0.000s_

__ LE PORT HTTPS (443) EST OUVERTRéussi

Ce test vérifie la présence d'un site internet pour l'IP ou le domaine donné. Puis scanne le port 443 (HTTPS). Si le domaine ou l'IP renvoient vers un site web alors le port 443 doit être ouvert afin qu'il puisse être accessible depuis unnavigateur.

Sinon le port 443 doit être fermé._0.000s_

__ LA VERSION DU SERVEUR EST CACHÉRéussi

Pour éviter de donner des détails aux personnes malveillantes, la version de la technologie qui prend en charge l'application ne doitpas être visible.

_0.000s_

__ L'ENTÊTE CONTENT TYPE OPTIONS EST PRÉSENTERéussi

Les navigateur ont la possibilité "d'aspirer" des fichiers qui n'ont pas de type MIME correct afin de les exécuter. Si un fichier contient du javascript cela pourrait créer une faille XSS. Il est possible d'empêcher cela en ajoutant la valeur "nosniff" à l'entête X-Content-Type-Options.__ RFC

_0.000s_

* Documentation

* FAQ

* Glossaire

* Classement des domaines * Classements des hôtes * Classements des IPs* Derniers domaines

* Dernières hôtes

* Dernières IPs

* Contactez-nous

* Mentions Légales

Details

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0