Are you over 18 and want to see adult content?

More Annotations

A complete backup of https://blackmoondev.com

Are you over 18 and want to see adult content?

A complete backup of https://babycantravel.com

Are you over 18 and want to see adult content?

A complete backup of https://spitta.de

Are you over 18 and want to see adult content?

A complete backup of https://socialvip.co.uk

Are you over 18 and want to see adult content?

A complete backup of https://harewood.org

Are you over 18 and want to see adult content?

A complete backup of https://roadmasterinc.com

Are you over 18 and want to see adult content?

A complete backup of https://kancmarket.com

Are you over 18 and want to see adult content?

A complete backup of https://pleated-jeans.com

Are you over 18 and want to see adult content?

A complete backup of https://eastmans.com

Are you over 18 and want to see adult content?

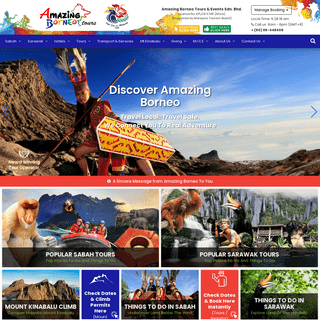

A complete backup of https://amazingborneo.com

Are you over 18 and want to see adult content?

A complete backup of https://newstime.co.za

Are you over 18 and want to see adult content?

Favourite Annotations

A complete backup of https://rockpoolbarandgrill.com.au

Are you over 18 and want to see adult content?

A complete backup of https://3dprintingmedia.network

Are you over 18 and want to see adult content?

A complete backup of https://dok-spb-2019.ru

Are you over 18 and want to see adult content?

A complete backup of https://asciiart.eu

Are you over 18 and want to see adult content?

A complete backup of https://recipegirl.com

Are you over 18 and want to see adult content?

A complete backup of https://getrevising.co.uk

Are you over 18 and want to see adult content?

A complete backup of https://c2c-countrytocountry.com

Are you over 18 and want to see adult content?

A complete backup of https://iaiabc.org

Are you over 18 and want to see adult content?

A complete backup of https://dotpe.in

Are you over 18 and want to see adult content?

A complete backup of https://verzekeruzelf.nl

Are you over 18 and want to see adult content?

A complete backup of https://penlighten.com

Are you over 18 and want to see adult content?

A complete backup of https://vineplants.biz

Are you over 18 and want to see adult content?

Text

obligations.

COMMENT DISPARAÎTRE DE GOOGLE STREET VIEW G oogle Street View, ou l’art se balader sans sortir de chez soi ! Mais comment faire flouter son visage lorsqu’il apparaît sur une prise de vue, ou signaler une image inappropriée ? Suivez le guide ! Google Street View, c’est la navigation virtuelle sur les rues et routes du monde entier (ou presque), notamment accessible depuis Google Maps: lorsque vous zoomez à fond sur une carte ACHIWA VERSIONS 2.X.X 3.Licences d'utilisation Une licence Achiwa peut ouvrir droit � l'installation du logiciel sur plusieurs postes informatiques fonctionnant sous le même système d'exploitation (ex : COFFRE-FORT NUMÉRIQUE MAAF : LE TOUR DU PROPRIÉTAIRETRANSLATE THIS PAGESEE MORE ON PANOPTINET.COM QUELS SONT LES MATÉRIAUX LES PLUS (IM)PERMÉABLES …TRANSLATE THISPAGE

L es signaux Wi-Fi sont des ondes radio dont la propagation est altérée par différents obstacles : murs, meubles, vitres, êtres vivants, etc. Quels sont les matériaux qui atténuent le plus les émissions Wi-Fi ?. Pas facile de dompter son réseau Wi-Fi ! Tantôt on aimerait qu’il ait une portée plus importante pour avoir une connexion à l’autre bout du jardin, tantôt on VOICI LES DONNÉES PERSONNELLES QUE L'ON TROUVE SUR …TRANSLATE THISPAGE

S urfer en Wi-Fi sur le hotspot gratuit de son restaurant préféré, c’est hyper pratique. Surtout pour se faire piller ses données personnelles ! Voici par exemple les précieuses informations qu’un testeur a pu récupérer. On le dit régulièrement sur Panoptinet : les hotspots Wi-Fi (réseaux Wi-Fi ouverts, non protégés) sont très faciles d’accès, mais toutes les données que QUE FAIRE QUAND SON COMPTE FACEBOOK EST PIRATÉ ? vraiment des bons à rien facebook ! depuis 15 jours j’essaie de leur signaler que mon second compte FB de secours est piraté, chaque fois que je clique sur leur formulaire j’ai une page d’erreur = CONNAÎTRE LE CANAL WI-FI LE PLUS EFFICACETRANSLATE THISPAGE

P as toujours évident de connaître la qualité de son signal Wi-Fi, ainsi que le numéro du canal Wi-Fi à emprunter pour avoir la connexion la plus stable possible. Et bien ça l’est désormais, en tout cas sous Mac OS X, avec l’application Signal. L’application Signal fournit des informations comparables à celles fournies par Achiwa (plus orienté sécurité, anti-intrusion WI-Fi). CECI N'EST PAS UN MAIL ENVOYÉ PAR …TRANSLATE THISPAGE

U ne tentative d’hameçonnage imitant un courriel de Free se répand actuellement sur nos messageries. Elle est encore active, il faut donc être prudent, et ne surtout pas cliquer sur le lien proposé. Ce n’est ni le premier hameçonnage aux couleurs de Free, ni le plus vicieux des mails de phishing, mais un moment d’inattention peut suffire à tomber dans le panneau : le courriel (voir UN FAUX MAIL HADOPI QUI PEUT COÛTER CHER D e faux mails Hadopi sont envoyés en masse pour inquiéter les destinataires, et leur soutirer quelques euros par le biais de SMS ou appels surtaxés. Ne tombez pas dans le piège ! Potentiellement, chaque abonné Internet peut recevoir un mail d’avertissement de la Hadopi, qu’il ait réellement téléchargé illégalement des contenus (films, musique, etc.) ou non : il suffit pour cela VICTIME DE PHISHING ? VOTRE BANQUE DOIT VOUS …TRANSLATE THIS PAGE L es victimes d’arnaque en ligne comme le phishing (ou hameçonnage) se sentent souvent démunies lorsqu’elles découvrent qu’elles ont donné leurs identifiants bancaires à des cyberescrocs. Mais elles peuvent se sentir encore plus seules lorsqu’elles gèrent les conséquences avec leur banque, parfois réticente à assumer sesobligations.

COMMENT DISPARAÎTRE DE GOOGLE STREET VIEW G oogle Street View, ou l’art se balader sans sortir de chez soi ! Mais comment faire flouter son visage lorsqu’il apparaît sur une prise de vue, ou signaler une image inappropriée ? Suivez le guide ! Google Street View, c’est la navigation virtuelle sur les rues et routes du monde entier (ou presque), notamment accessible depuis Google Maps: lorsque vous zoomez à fond sur une carte ACHIWA VERSIONS 2.X.X 3.Licences d'utilisation Une licence Achiwa peut ouvrir droit � l'installation du logiciel sur plusieurs postes informatiques fonctionnant sous le même système d'exploitation (ex : COFFRE-FORT NUMÉRIQUE MAAF : LE TOUR DU PROPRIÉTAIRETRANSLATE THIS PAGESEE MORE ON PANOPTINET.COM QUELS SONT LES MATÉRIAUX LES PLUS (IM)PERMÉABLES …TRANSLATE THISPAGE

L es signaux Wi-Fi sont des ondes radio dont la propagation est altérée par différents obstacles : murs, meubles, vitres, êtres vivants, etc. Quels sont les matériaux qui atténuent le plus les émissions Wi-Fi ?. Pas facile de dompter son réseau Wi-Fi ! Tantôt on aimerait qu’il ait une portée plus importante pour avoir une connexion à l’autre bout du jardin, tantôt on VOICI LES DONNÉES PERSONNELLES QUE L'ON TROUVE SUR …TRANSLATE THISPAGE

S urfer en Wi-Fi sur le hotspot gratuit de son restaurant préféré, c’est hyper pratique. Surtout pour se faire piller ses données personnelles ! Voici par exemple les précieuses informations qu’un testeur a pu récupérer. On le dit régulièrement sur Panoptinet : les hotspots Wi-Fi (réseaux Wi-Fi ouverts, non protégés) sont très faciles d’accès, mais toutes les données que QUE FAIRE QUAND SON COMPTE FACEBOOK EST PIRATÉ ? vraiment des bons à rien facebook ! depuis 15 jours j’essaie de leur signaler que mon second compte FB de secours est piraté, chaque fois que je clique sur leur formulaire j’ai une page d’erreur = CONNAÎTRE LE CANAL WI-FI LE PLUS EFFICACETRANSLATE THISPAGE

P as toujours évident de connaître la qualité de son signal Wi-Fi, ainsi que le numéro du canal Wi-Fi à emprunter pour avoir la connexion la plus stable possible. Et bien ça l’est désormais, en tout cas sous Mac OS X, avec l’application Signal. L’application Signal fournit des informations comparables à celles fournies par Achiwa (plus orienté sécurité, anti-intrusion WI-Fi). CECI N'EST PAS UN MAIL ENVOYÉ PAR …TRANSLATE THISPAGE

U ne tentative d’hameçonnage imitant un courriel de Free se répand actuellement sur nos messageries. Elle est encore active, il faut donc être prudent, et ne surtout pas cliquer sur le lien proposé. Ce n’est ni le premier hameçonnage aux couleurs de Free, ni le plus vicieux des mails de phishing, mais un moment d’inattention peut suffire à tomber dans le panneau : le courriel (voir UN FAUX MAIL HADOPI QUI PEUT COÛTER CHER D e faux mails Hadopi sont envoyés en masse pour inquiéter les destinataires, et leur soutirer quelques euros par le biais de SMS ou appels surtaxés. Ne tombez pas dans le piège ! Potentiellement, chaque abonné Internet peut recevoir un mail d’avertissement de la Hadopi, qu’il ait réellement téléchargé illégalement des contenus (films, musique, etc.) ou non : il suffit pour cela LES RÉSEAUX PAR COURANT PORTEUR (CPL) Les réseaux CPL (Courant porteur en ligne) représentent la dernière génération des réseaux domestiques. On parle de dLAN dans ce cas mais les premiers essais de transfert de données sur des réseaux électriques datent des années 50. LA CONFIGURATION DU WI-FI (NUMERICABLE) Vous l’aurez compris après avoir lu nos fiches pratiques et la plupart des actualités de ce site, la protection de vos données et de votre vie privée est intimement liée VOICI LES DONNÉES PERSONNELLES QUE L'ON TROUVE SUR …TRANSLATE THISPAGE

S urfer en Wi-Fi sur le hotspot gratuit de son restaurant préféré, c’est hyper pratique. Surtout pour se faire piller ses données personnelles ! Voici par exemple les précieuses informations qu’un testeur a pu récupérer. On le dit régulièrement sur Panoptinet : les hotspots Wi-Fi (réseaux Wi-Fi ouverts, non protégés) sont très faciles d’accès, mais toutes les données que COFFRE-FORT NUMÉRIQUE MAAF : LE TOUR DU PROPRIÉTAIRETRANSLATE THISPAGE

L es services de coffres-forts numériques, pour mettre à l’abri ses documents importants, commencent à se généraliser. C’est le cas notamment de celui de la MAAF, qui met à la disposition de ses clients un espace personnel, sécurisé, en ligne. Comment ça marche?

CECI N'EST PAS UN MAIL ENVOYÉ PAR …TRANSLATE THISPAGE

U ne tentative d’hameçonnage imitant un courriel de Free se répand actuellement sur nos messageries. Elle est encore active, il faut donc être prudent, et ne surtout pas cliquer sur le lien proposé. Ce n’est ni le premier hameçonnage aux couleurs de Free, ni le plus vicieux des mails de phishing, mais un moment d’inattention peut suffire à tomber dans le panneau : le courriel (voir COMMENT GÉRER UN COMPTE INVITÉ SOUS WINDOWS 8 P our des raisons de sécurité, il est parfois utile de créer et d’utiliser un compte Invité sur son ordinateur Windows. Dans quelles circonstances ? Comment le faire sous Windows 8 ? Sous OS X ou une distribution Linux, à chaque fois qu’un utilisateur souhaite apporter une modification importante à son système informatique (paramètres, installation d’une application, etc.), son QUE FAIRE QUAND SON COMPTE MAIL A ÉTÉ PIRATÉ ? L orsqu’un pirate accède au compte mail de sa victime, cela signifie qu’il en connaît le mot de passe. Il peut ainsi librement consulter les mails de la boîte de réception, le carnet d’adresses et les éventuels services complémentaires. Que faire dans ce cas ? C'EST QUOI LE SNIFFING WI-FI ? QUELS RISQUES ? L e sniffing Wi-Fi est une activité peu connue du grand public. Elle concerne pourtant assez directement tous les détenteurs d’une box Internet, ainsi que la sécurité de DOIS-JE DONNER MON NUMÉRO DE TÉLÉPHONE À …TRANSLATE THIS PAGE D ‘ici quelques jours, Facebook demandera à ses utilisateurs de lui confier leur numéro de téléphone portable, « pour des raisons de sécurité ». Quand on sait la masse de nos informations personnelles que détient déjà Facebook, certains voient d’un mauvais œil cette nouvelle manœuvre : doit-on donner le numéro de son téléphone portable au plus grand des réseaux sociaux ? SPAMS PORNOGRAPHIQUES SUR FACEBOOK : COMMENT …TRANSLATE THIS PAGE M ardi dernier, de nombreux utilisateurs Facebook se plaignaient d’être envahis d’images pornographiques et violentes sur leur réseau social préféré. Comment s’en protéger ? Mardi 15 novembre, Facebook annonçait avoir été victime d’une « attaque coordonnée de pourriels exploitant une vulnérabilité de serveurs » : les internautes signalaient en nombre la multiplication de LES RÉSEAUX PAR COURANT PORTEUR (CPL) Les réseaux CPL (Courant porteur en ligne) représentent la dernière génération des réseaux domestiques. On parle de dLAN dans ce cas mais les premiers essais de transfert de données sur des réseaux électriques datent des années 50. Les technologies se sont améliorées et sécurisées pour permettre de créer de petitsréseaux

VICTIME DE PHISHING ? VOTRE BANQUE DOIT VOUS …TRANSLATE THIS PAGE En cas de fraude sur Internet, votre banque doit vous rembourser (ou plutôt indemniser) les sommes prélevées par les cybercriminels, du moins si vous n’avez pas divulgué aux gredins votre code à 4 chiffres de carte bancaire. Mais certains établissements financiers rechignent parfois, et tentent même de vous induire en erreur. COMMENT COUPER INTERNET À UN PIRATE WI-FI ? En cas d’intrusion, l’abonné Internet doit alors, dans un second temps, modifier les paramètres de sa connexion Wi-Fi, pour en exclure le pirate. Il faut pour cela adopter un cryptage WPA2, et si tel est déjà le cas, modifier le mot de passe qui le protège. Et, bonne surprise, il s’agit d’une opération simple à réaliser ! ACHIWA VERSIONS 2.X.X 3.Licences d'utilisation Une licence Achiwa peut ouvrir droit � l'installation du logiciel sur plusieurs postes informatiques fonctionnant sous le même système d'exploitation (ex : COMMENT DISPARAÎTRE DE GOOGLE STREET VIEW Cette possibilité n’est pas toujours très visible, voici comment procéder : Dans Google Street View, cliquez sur « Signaler un problème « , en bas à gauche de la photo incriminée : Sur la page qui s’affiche, précisez pour quelle raison vous souhaitez signaler le cliché : Problèmes de respect de la vie privée (exhibition devotre

COMMENT DÉTECTER LE TÉLÉCHARGEMENT ILLÉGAL (P2P) …TRANSLATE THISPAGE

H adopi surveille les téléchargements illégaux qui se font � partir des réseaux Peer-to-peer (eMule, Torrent). Mais comment savoir si quelqu’un utilise ce mode de téléchargement sur ma connexion Internet ? Grâce à Achiwa version 2.2.1 ! Depuis les lois Hadopi, les possesseurs d’un abonnement Internet sont explicitement responsables des différents usages effectués depuis leur QUELS SONT LES MATÉRIAUX LES PLUS (IM)PERMÉABLES …TRANSLATE THISPAGE

L es signaux Wi-Fi sont des ondes radio dont la propagation est altérée par différents obstacles : murs, meubles, vitres, êtres vivants, etc. Quels sont les matériaux qui atténuent le plus les émissions Wi-Fi ?. Pas facile de dompter son réseau Wi-Fi ! Tantôt on aimerait qu’il ait une portée plus importante pour avoir une connexion à l’autre bout du jardin, tantôt on C'EST QUOI LE SKIMMING ? LE LI-FI REMPLACERA-T-IL LE WI-FI ? Le Li-Fi remplacera-t-il le Wi-Fi ? L e Li-Fi est la technologie de Communication par Lumière Visible (VLC) qui pourrait remplacer � terme le Wi-Fi, du moins pour certains usages. Comment ça marche ? A quoi ça peut bien servir ? Quels sont les avantages ? En juillet 2011, le professeur Harald Haas expliquait lors de la conférence TED UN FAUX MAIL HADOPI QUI PEUT COÛTER CHER D e faux mails Hadopi sont envoyés en masse pour inquiéter les destinataires, et leur soutirer quelques euros par le biais de SMS ou appels surtaxés. Ne tombez pas dans le piège ! Potentiellement, chaque abonné Internet peut recevoir un mail d’avertissement de la Hadopi, qu’il ait réellement téléchargé illégalement des contenus (films, musique, etc.) ou non : il suffit pour cela LES RÉSEAUX PAR COURANT PORTEUR (CPL) Les réseaux CPL (Courant porteur en ligne) représentent la dernière génération des réseaux domestiques. On parle de dLAN dans ce cas mais les premiers essais de transfert de données sur des réseaux électriques datent des années 50. Les technologies se sont améliorées et sécurisées pour permettre de créer de petitsréseaux

VICTIME DE PHISHING ? VOTRE BANQUE DOIT VOUS …TRANSLATE THIS PAGE En cas de fraude sur Internet, votre banque doit vous rembourser (ou plutôt indemniser) les sommes prélevées par les cybercriminels, du moins si vous n’avez pas divulgué aux gredins votre code à 4 chiffres de carte bancaire. Mais certains établissements financiers rechignent parfois, et tentent même de vous induire en erreur. COMMENT COUPER INTERNET À UN PIRATE WI-FI ? En cas d’intrusion, l’abonné Internet doit alors, dans un second temps, modifier les paramètres de sa connexion Wi-Fi, pour en exclure le pirate. Il faut pour cela adopter un cryptage WPA2, et si tel est déjà le cas, modifier le mot de passe qui le protège. Et, bonne surprise, il s’agit d’une opération simple à réaliser ! ACHIWA VERSIONS 2.X.X 3.Licences d'utilisation Une licence Achiwa peut ouvrir droit � l'installation du logiciel sur plusieurs postes informatiques fonctionnant sous le même système d'exploitation (ex : COMMENT DISPARAÎTRE DE GOOGLE STREET VIEW Cette possibilité n’est pas toujours très visible, voici comment procéder : Dans Google Street View, cliquez sur « Signaler un problème « , en bas à gauche de la photo incriminée : Sur la page qui s’affiche, précisez pour quelle raison vous souhaitez signaler le cliché : Problèmes de respect de la vie privée (exhibition devotre

COMMENT DÉTECTER LE TÉLÉCHARGEMENT ILLÉGAL (P2P) …TRANSLATE THISPAGE

H adopi surveille les téléchargements illégaux qui se font � partir des réseaux Peer-to-peer (eMule, Torrent). Mais comment savoir si quelqu’un utilise ce mode de téléchargement sur ma connexion Internet ? Grâce à Achiwa version 2.2.1 ! Depuis les lois Hadopi, les possesseurs d’un abonnement Internet sont explicitement responsables des différents usages effectués depuis leur QUELS SONT LES MATÉRIAUX LES PLUS (IM)PERMÉABLES …TRANSLATE THISPAGE

L es signaux Wi-Fi sont des ondes radio dont la propagation est altérée par différents obstacles : murs, meubles, vitres, êtres vivants, etc. Quels sont les matériaux qui atténuent le plus les émissions Wi-Fi ?. Pas facile de dompter son réseau Wi-Fi ! Tantôt on aimerait qu’il ait une portée plus importante pour avoir une connexion à l’autre bout du jardin, tantôt on C'EST QUOI LE SKIMMING ? LE LI-FI REMPLACERA-T-IL LE WI-FI ? Le Li-Fi remplacera-t-il le Wi-Fi ? L e Li-Fi est la technologie de Communication par Lumière Visible (VLC) qui pourrait remplacer � terme le Wi-Fi, du moins pour certains usages. Comment ça marche ? A quoi ça peut bien servir ? Quels sont les avantages ? En juillet 2011, le professeur Harald Haas expliquait lors de la conférence TED UN FAUX MAIL HADOPI QUI PEUT COÛTER CHER D e faux mails Hadopi sont envoyés en masse pour inquiéter les destinataires, et leur soutirer quelques euros par le biais de SMS ou appels surtaxés. Ne tombez pas dans le piège ! Potentiellement, chaque abonné Internet peut recevoir un mail d’avertissement de la Hadopi, qu’il ait réellement téléchargé illégalement des contenus (films, musique, etc.) ou non : il suffit pour cela LES RÉSEAUX PAR COURANT PORTEUR (CPL) Les réseaux CPL (Courant porteur en ligne) représentent la dernière génération des réseaux domestiques. On parle de dLAN dans ce cas mais les premiers essais de transfert de données sur des réseaux électriques datent des années 50. Les technologies se sont améliorées et sécurisées pour permettre de créer de petitsréseaux

COMMENT DÉTECTER LE TÉLÉCHARGEMENT ILLÉGAL (P2P) …TRANSLATE THISPAGE

H adopi surveille les téléchargements illégaux qui se font � partir des réseaux Peer-to-peer (eMule, Torrent). Mais comment savoir si quelqu’un utilise ce mode de téléchargement sur ma connexion Internet ? Grâce à Achiwa version 2.2.1 ! Depuis les lois Hadopi, les possesseurs d’un abonnement Internet sont explicitement responsables des différents usages effectués depuis leur ROUTEUR TP-LINK : COMMENT SÉCURISER LE …TRANSLATE THIS PAGE Voici comment paramétrer en quelques clics les principaux réglages de sécurité (accès au routeur, accès au Wi-Fi), afin d’empêcher tout individu extérieur de se connecter facilement à votre réseau local ou votre connexion Internet. 1. Comment accéder � l’interface de configuration. Tous les réglages de votre routeurTP-Link

PSI, LE LOGICIEL QUI DÉTECTE ET RÉPARE LES FAILLES DES …TRANSLATETHIS PAGE

C’est un logiciel gratuit qui va parcourir votre système et va vous signaler les brèches trouvées sur vos programmes ou vos plugins. Au-delà du diagnostic, PSI propose aussi de télécharger les mises à jour manquantes pour sécuriser au mieux votre ordinateur. A l’heure actuelle, PSI n’existe que pour Windows (à partir de XPSP3).

COFFRE-FORT NUMÉRIQUE MAAF : LE TOUR DU …TRANSLATE THIS PAGE Coffre-fort numérique MAAF : le tour du propriétaire. L es services de coffres-forts numériques, pour mettre à l’abri ses documents importants, commencent à se généraliser. C’est le cas notamment de celui de la MAAF, qui met à la disposition de ses clients un espace personnel, sécurisé, en ligne. Comment ça LES CHIFFREMENTS WI-FI (WPA, WPA2) SONT-ILS …TRANSLATE THIS PAGE Le WPA et le WPA2 permettent de choisir des mots de passe jusqu’� 63 caractères : utilisez-en donc un maximum pour faire en sorte que votre clé Wi-Fi soit le plus difficilement crackable. Un pirate peut en effet passer quelques heures à essayer de cracker votre réseau, mais au bout d’un certain temps, il préfèrera sûrement PIRATAGE : COMMENT SURVEILLER LES CONNEXIONS À SON …TRANSLATE THISPAGE

I l semblerait que le piratage de comptes Yahoo soit très en vogue dernièrement. Pour savoir si votre compte est concerné, il suffit de consulter le journal des connexions à celui-ci. Voici comment faire. En dépit des récents efforts de Yahoo à corriger certaines failles de sécurité, des utilisateurs de Yahoo Mail continuent de déclarer le piratage de leur compte: d’un côté l L'ACCÈS À LA CONFIGURATION DE VOTRE BOX …TRANSLATE THIS PAGE L’application de configuration de votre box Numericable est l’élément qui vous permettra de mettre en place la sécurité dont vous avez désiré bénéficier. UN FAUX MAIL HADOPI QUI PEUT COÛTER CHER D e faux mails Hadopi sont envoyés en masse pour inquiéter les destinataires, et leur soutirer quelques euros par le biais de SMS ou appels surtaxés. Ne tombez pas dans le piège ! Potentiellement, chaque abonné Internet peut recevoir un mail d’avertissement de la Hadopi, qu’il ait réellement téléchargé illégalement des contenus (films, musique, etc.) ou non : il suffit pour cela SPAMS PORNOGRAPHIQUES SUR FACEBOOK : COMMENT …TRANSLATE THIS PAGE M ardi dernier, de nombreux utilisateurs Facebook se plaignaient d’être envahis d’images pornographiques et violentes sur leur réseau social préféré. Comment s’en protéger ? Mardi 15 novembre, Facebook annonçait avoir été victime d’une « attaque coordonnée de pourriels exploitant une vulnérabilité de serveurs » : les internautes signalaient en nombre la multiplication deMENUMENU

* Actus

* Analyse et décryptage* Bon à savoir

* Insolite

* Sécurité des enfants* Trucs et astuces

* Sécuriser ma connexion* Les risques

* Fiches théoriques* Fiches pratiques

* Didacticiels

* Panoptipass

* sécurité

* internet

* informations personnelles* informatique

* WiFi

* cybercriminalité

* malware

* piratage

> Besoin d'aide ?

FAQ

Glossaire

Télécharger

Outils conseillés

AmaBox

Sécuriser

ma connexion

Les risques

Fiches théoriques

Fiches pratiques

Didacticiels

Panoptipass

Actus

Analyse et décryptageBon à savoir

Trucs et astuces

Sécurité des enfantsInsolite

La cybersécurité au quotidienà la une

LA solution contre le rançonnement ?11/05

2020

COVID : ATTENTION AUX ARNAQUES ! La crise du COVID ne met pas uniquement à mal nos institutions, nos défenses immunitaires et nos finances, elle est aussi l'occasion d'un déchaînement des arnaqueurs et voleurs en tous genres.25/07

2019

LA SOLUTION CONTRE LE RANÇONNEMENT ? Derrière ce titre racoleur se cache une vérité que vous ignorez peut-être : il n'existe pas de solution magique et unique pour se protéger. Il en existe une multitude, dont certaines ne sont pas23/07

2019

PIRATER OU ACHETER PAS CHER ? Un système d’exploitation acheté légalement est le minimum pour être correctement protégé contre les virus et malwares. Etre équipé d’un antivirus est aujourd’hui indispensable. Si on vo12/07

2019

QUE FAIRE QUAND SON COMPTE EST PIRATÉ ? Vous êtes très nombreux à nous poser cette question. Les questions importantes arrivent toujours trop tard ! Faisons de la prévention.09/07

2019

COMMENT SE PROTÉGER CONTRE LES ARNAQUES ? Sur Internet nous avons parfois l'impression d'être au milieu d'un champ de bataille et ne savons pas comment nous protéger. Petit guidede survie...

08/07

2019

DÉCRYPTER UNE URL ET SE PROTÉGER CONTRE LES ARNAQUES Le lien entre un utilisateur et une page web est une URL (Uniform Resource Locator). C’est le chemin qui vous Anciens articlesVOTRE BOX ET VOUS

QUIZZ

Que savez-vous sur les réseaux ?TEST

Votre réseau WiFi est-il sécurisé ?TEST

Quel niveau de sécurité choisir ?UTILE

Comment accéder à ma Box ?UTILE

Qui se connecte à ma Box ?UTILE

Mon mot de passe est-il fiable ?Sondage

Quel type de contrôle parental préférez-vous ? ACTUALITÉS CYBERSÉCURITÉ* A la une

* Analyse et décryptage* Bon à savoir

* Insolite

* Sécurité des enfants* Trucs et astuces

SUIVEZ PANOPTINET !

0

126

0

Copyright © 2010-2014 - Tous droits de reproduction réservés - Le contenu de ce site est protégé, toute reproduction doit faire l'objet d'une demande préalable. Version 2.8PLUS D'INFORMATIONS

ACTUALITÉS

SÉCURISER MA CONNEXIONSUPPORT

Contact

Derniers articles

Fiches théoriques

Glossaire

Crédits

Fil des articles (RSS)Fiches pratiques

FAQ

Mentions légales

Sondage

Didacticiels

Liens

Plan du site

Résultats des sondagesOutils conseillés

Politique de confidentialitéLes meilleurs VPN

En utilisant ce site, vous acceptez que les cookies soient utilisés à des fins d'amélioration de son fonctionnement et de publicité. Accepter En savoir plus Politique de confidentialitéFermer

PRIVACY OVERVIEW

This website uses cookies to improve your experience while you navigate through the website. Out of these, the cookies that are categorized as necessary are stored on your browser as they are essential for the working of basic functionalities of the ...Necessary

Necessary Toujours activé Necessary cookies are absolutely essential for the website to function properly. This category only includes cookies that ensures basic functionalities and security features of the website. These cookies do not store any personal information.Non-necessary

Non-necessary

Any cookies that may not be particularly necessary for the website to function and is used specifically to collect user personal data via analytics, ads, other embedded contents are termed as non-necessary cookies. It is mandatory to procure user consent prior to running these cookies on your website. Enregistrer & accepterDetails

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0