Are you over 18 and want to see adult content?

More Annotations

A complete backup of careerkarwan.com

Are you over 18 and want to see adult content?

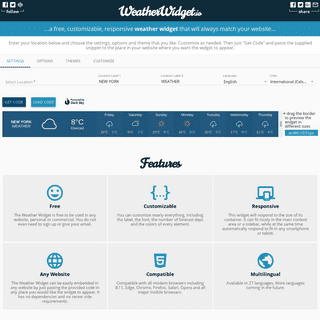

A complete backup of weatherwidget.io

Are you over 18 and want to see adult content?

A complete backup of savingshepherdsofmn.org

Are you over 18 and want to see adult content?

A complete backup of box-office-watch.blogspot.com

Are you over 18 and want to see adult content?

A complete backup of europeandataportal.eu

Are you over 18 and want to see adult content?

Favourite Annotations

A complete backup of https://vaporizingcbd.com

Are you over 18 and want to see adult content?

A complete backup of https://skatteverket.se

Are you over 18 and want to see adult content?

A complete backup of https://matzoo.pl

Are you over 18 and want to see adult content?

A complete backup of https://careercornerstone.org

Are you over 18 and want to see adult content?

A complete backup of https://revolutiontwo.com

Are you over 18 and want to see adult content?

A complete backup of https://fotomania36.ru

Are you over 18 and want to see adult content?

A complete backup of https://alrakoba.net

Are you over 18 and want to see adult content?

A complete backup of https://pigeonholelive.com

Are you over 18 and want to see adult content?

A complete backup of https://museodileventina.ch

Are you over 18 and want to see adult content?

A complete backup of https://estetic-clinic73.ru

Are you over 18 and want to see adult content?

A complete backup of https://colordrop.io

Are you over 18 and want to see adult content?

A complete backup of https://emmamuseum.fi

Are you over 18 and want to see adult content?

Text

conducted based on

WEBINAR: WHAT IS CYBERVADIS? Webinar: What is CyberVadis? 18-05-2021 EN Audio. CyberVadis provides enterprises with a cost-effective and scalable solution for third-party cybersecurity risk assessments. Our methodology maps to all major international compliance standards including NIST, ISO 27001, GDPR, and many other privacy and security laws. CyberVadis’solution

IT WOORDENBOEK

Alle computer termen en begrippen van A tot Z in het online ITwoordenboek

ITIL CHECKLIST

ITIL checklist Service Design package. Het Service Design Package bouwt voort op de Service Level Requirements. Het specificeert de eisen vanuit het oogpunt van de klant en bepaalt hoe hier daadwerkelijk aan wordt voldaan uit een technisch en organisatorischoogpunt.

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR 14-05-2021. Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie van halfgeleiders langdurig stillegde, terwijl mensen veel meerelektronica kopen.

ITIL CHECKLIST

Het service portfolio is een lijst van services die beheerd wordt door de service provider. Deze diensten kunnen zichtbaar zijn voor klanten zoals, business services echter is dat niet voor alle diensten het geval. Binnen het service portfolio vallen bijvoorbeeld ook de infrastructuur services. Het IT-DIENSTVERLENING IN 2020: KANSEN EN BEDREIGINGEN …TRANSLATE THISPAGE

IT-dienstverlening in 2020: Kansen en bedreigingen voor IT-dienstverleners in een snel veranderende markt: 08-11-2016 NL Whitepaper: Als IT-dienstverlener ziet u ASCOM LANCEERT MET DE MYCO 3 SMARTPHONE Ascom lanceert met de Myco 3 smartphone. 01-03-2019. Ascom introduceert de Myco 3. Deze smartphone is onderdeel van het Ascom Healthcare Platform en optimaliseert digitale, mobiele processen door samen te werken met verschillende software, apps en andere geïntegreerde devices. De Ascom Myco 3 is een 5-inch Full HD-smartphone die workflows WAAROM ZOU U SYNTHETISCHE DATA MOETEN …TRANSLATE THIS PAGESEE MOREON MARQIT.NL

CYBERSECURITY: ARE COMPANIES READY FOR THE NEW NORMAL 18-05-2021 EN Whitepaper. The pandemic crisis of 2020 has affected many of our working practices and exposed new potential vulnerabilities in our systems and processes. The purpose of this study is to understand how well prepared companies are for the new normal, from the perspective of cybersecurity. This study has beenconducted based on

WEBINAR: WHAT IS CYBERVADIS? Webinar: What is CyberVadis? 18-05-2021 EN Audio. CyberVadis provides enterprises with a cost-effective and scalable solution for third-party cybersecurity risk assessments. Our methodology maps to all major international compliance standards including NIST, ISO 27001, GDPR, and many other privacy and security laws. CyberVadis’solution

IT WOORDENBOEK

Alle computer termen en begrippen van A tot Z in het online ITwoordenboek

ITIL CHECKLIST

ITIL checklist Service Design package. Het Service Design Package bouwt voort op de Service Level Requirements. Het specificeert de eisen vanuit het oogpunt van de klant en bepaalt hoe hier daadwerkelijk aan wordt voldaan uit een technisch en organisatorischoogpunt.

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR 14-05-2021. Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie van halfgeleiders langdurig stillegde, terwijl mensen veel meerelektronica kopen.

ITIL CHECKLIST

Het service portfolio is een lijst van services die beheerd wordt door de service provider. Deze diensten kunnen zichtbaar zijn voor klanten zoals, business services echter is dat niet voor alle diensten het geval. Binnen het service portfolio vallen bijvoorbeeld ook de infrastructuur services. Het IT-DIENSTVERLENING IN 2020: KANSEN EN BEDREIGINGEN …TRANSLATE THISPAGE

IT-dienstverlening in 2020: Kansen en bedreigingen voor IT-dienstverleners in een snel veranderende markt: 08-11-2016 NL Whitepaper: Als IT-dienstverlener ziet u ASCOM LANCEERT MET DE MYCO 3 SMARTPHONE Ascom lanceert met de Myco 3 smartphone. 01-03-2019. Ascom introduceert de Myco 3. Deze smartphone is onderdeel van het Ascom Healthcare Platform en optimaliseert digitale, mobiele processen door samen te werken met verschillende software, apps en andere geïntegreerde devices. De Ascom Myco 3 is een 5-inch Full HD-smartphone die workflows WAAROM ZOU U SYNTHETISCHE DATA MOETEN …TRANSLATE THIS PAGESEE MOREON MARQIT.NL

CHECK POINT SOFTWARE TECHNOLOGIES The 2020 Cyber Security Report highlights the trends cyber-criminals use to attack organizations worldwide across all industries, and gives cyber security professionals and C-Level executives the information they need to protect their organizations from1SPATIAL - MARQIT

We work with users and creators of the largest geospatial databases on earth, helping them collect, manage, plan, maintain, publish and interpret location-specific information. SCANSOURCE - MARQIT.NL ScanSource, Inc. is an international distributor of specialty technology products, such as point-of-sale systems, barcode scanners, mobility products, video and audio conferencing solutions, access control equipment and video surveillance solutions. CLOUDERA - MARQIT.NL Data is now widely recognized as one of the world's most valuable resources, but most enterprises struggle to extract meaningful valuefrom their data.

ALGOSEC - MARQIT

The leading provider of business-driven security management solutions, AlgoSec helps the world’s largest organizations align security with their business processes.AVAYA - MARQIT

Avaya is a leading global provider of next-generation business collaboration and communications solutions, providing unified communications, real-time video collaboration, contact center, networking and related services to companies of all sizes around theworld.

CHERWELL SOFTWARE

We're an innovative IT Service Management and Asset Management platform provider looking to make the world of IT a better place. We're also one of the fastest growing IT Service Management software providers in the world because our award-winning IT service management platform empowers youFORCEPOINT B.V.

Forcepoint's portfolio of products safeguards users, data and networks against the most determined adversaries, from accidental or maliciousinsider threats to

SOLVAY BRUSSELS SCHOOL How far will you go? Whether you are a professional looking for extra training and knowledge for career advancement or an organisation in need of high-calibre education for key employees and management the question of ambition is central to your future achievements. IDC VOORSPELT 'OORLOG' OP HET GEBIED VAN MOBILE EN CLOUD IDC voorspelt dat de IT sector zich de komende jaren zal richten op mobile computing, sociale netwerken, cloud diensten en grote data analyse-technologieën. IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR 14-05-2021. Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie van halfgeleiders langdurig stillegde, terwijl mensen veel meerelektronica kopen.

IT WOORDENBOEK

Alle computer termen en begrippen van A tot Z in het online ITwoordenboek

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | MARQIT.NLTRANSLATE THISPAGE

Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

AUTHENTICATIE

LIFECYCLE MANAGEMENT Product Lifecycle Management (PLM) Product Life cycle Management of Life Cycle Management (PLCM) is een systematische aanpak van het beheer van de levenscyclus van een product, vanaf het ontwerp en ontwikkeling tot de uiteindelijke totstandkoming.PLM wordt geassocieerd met de levensduur en het beheer van producten, maar de term wordt ook gebruikt als het gaat om softwareontwikkelingIDENTITY MANAGEMENT

Identity Management. Identity management, ook wel ID management genoemd, is een breed administratief gebied dat zich bezighoudt met het identificeren van individuen binnen een systeem (waaronder netwerken, applicaties en ondernemingen) en het controleren van de toegang van die individuen binnen het systeem door rechten en beperkingen te koppelen aan de identiteit van het IT-DIENSTVERLENING IN 2020: KANSEN EN BEDREIGINGEN …TRANSLATE THISPAGE

IT-dienstverlening in 2020: Kansen en bedreigingen voor IT-dienstverleners in een snel veranderende markt: 08-11-2016 NL Whitepaper: Als IT-dienstverlener ziet u INTEGREER DE PRODUCTEN- EN DIENSTENCATALOGUS (PDC) …TRANSLATE THISPAGE

Een producten- en dienstencatalogus (PDC) is een verzamelplaats van alle producten en diensten die door ondersteunende afdelingen als Facilitair, IT en Human Resources, aan de organisatie wordt geleverd, zo legt Miriam Peters-van Kalsbeek uit. “De inhoud van een PDC bestaat vaak per product of dienst uit een omschrijving, specificaties OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR 14-05-2021. Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie van halfgeleiders langdurig stillegde, terwijl mensen veel meerelektronica kopen.

IT WOORDENBOEK

Alle computer termen en begrippen van A tot Z in het online ITwoordenboek

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | MARQIT.NLTRANSLATE THISPAGE

Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

AUTHENTICATIE

LIFECYCLE MANAGEMENT Product Lifecycle Management (PLM) Product Life cycle Management of Life Cycle Management (PLCM) is een systematische aanpak van het beheer van de levenscyclus van een product, vanaf het ontwerp en ontwikkeling tot de uiteindelijke totstandkoming.PLM wordt geassocieerd met de levensduur en het beheer van producten, maar de term wordt ook gebruikt als het gaat om softwareontwikkelingIDENTITY MANAGEMENT

Identity Management. Identity management, ook wel ID management genoemd, is een breed administratief gebied dat zich bezighoudt met het identificeren van individuen binnen een systeem (waaronder netwerken, applicaties en ondernemingen) en het controleren van de toegang van die individuen binnen het systeem door rechten en beperkingen te koppelen aan de identiteit van het IT-DIENSTVERLENING IN 2020: KANSEN EN BEDREIGINGEN …TRANSLATE THISPAGE

IT-dienstverlening in 2020: Kansen en bedreigingen voor IT-dienstverleners in een snel veranderende markt: 08-11-2016 NL Whitepaper: Als IT-dienstverlener ziet u INTEGREER DE PRODUCTEN- EN DIENSTENCATALOGUS (PDC) …TRANSLATE THISPAGE

Een producten- en dienstencatalogus (PDC) is een verzamelplaats van alle producten en diensten die door ondersteunende afdelingen als Facilitair, IT en Human Resources, aan de organisatie wordt geleverd, zo legt Miriam Peters-van Kalsbeek uit. “De inhoud van een PDC bestaat vaak per product of dienst uit een omschrijving, specificaties OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. WEBINAR: WHAT IS CYBERVADIS? Webinar: What is CyberVadis? 18-05-2021 EN Audio. CyberVadis provides enterprises with a cost-effective and scalable solution for third-party cybersecurity risk assessments. Our methodology maps to all major international compliance standards including NIST, ISO 27001, GDPR, and many other privacy and security laws. CyberVadis’solution

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | …TRANSLATE THIS PAGE Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

AUTHENTICATIE

Authenticatie is het proces van beoordeling of een gebruiker, software applicatie, server of computer, is wie hij zegt dat hij is. bij Authenticatie wordt er, vaak door geautomatiseerde systemen, nagegaan of de echtheidskenmerken overeenkomen met het opgegeven bewijs van identiteit.Dat kan doordat de identiteit van servers, computers, applicaties en gebruikers wordt opgeslagen in een database. SHARED SERVICE CENTER Shared Service Center. Een Shared service center (SSC) kan worden gedefinieerd als een organisatiebrede bundeling van activiteiten en middelen uit bedrijfsonderdelen die dezelfde activiteiten uitvoeren, zodanig dat tegen lagere kosten en met een hoger service- en kwaliteitsniveau ondersteunende diensten worden geleverd aan hetprimaire proces.

ITIL CHECKLIST

Het service portfolio is een lijst van services die beheerd wordt door de service provider. Deze diensten kunnen zichtbaar zijn voor klanten zoals, business services echter is dat niet voor alle diensten het geval. Binnen het service portfolio vallen bijvoorbeeld ook de infrastructuur services. Het WAT WEET JE NA EEN PROOF OF CONCEPT? Wat weet je na een proof of concept? Een Proof of Concept (PoC) is een methode om door middel van een werkend product te demonstreren of een bepaalde IT-oplossing geschikt is voor een bepaald doel. Deze werkwijze is geschikt voor zowel pakketsoftware, een maatwerkproduct of een low-code ontwikkelplatform. Naarmate software een steedscentralere

DE OPMARS VAN MULTI-CLOUDSTRATEGIEËN NADER …TRANSLATE THIS PAGE De opmars van multi-cloudstrategieën nader bekeken: 19-12-2018 NL Whitepaper: Tegenwoordig maken de meeste organisaties gebruik van een public-cloudinfrastructuur in de vorm van Infrastructure as a Service (IaaS) of Platform as a Service (PaaS). OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. WAAROM ZOU U SYNTHETISCHE DATA MOETEN …TRANSLATE THIS PAGE De financiële wereld kan miljoenen euro’s besparen door, in plaats van productiedata, synthetische data te gebruiken bij testprocessen. Door recente software- en securityblunders zijn HSBC, Credit Suisse en UBS voor grote bedragen het schip in gegaan door diefstallen uit huntestsystemen.

IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR 14-05-2021. Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie van halfgeleiders langdurig stillegde, terwijl mensen veel meerelektronica kopen.

IT WOORDENBOEK

Alle computer termen en begrippen van A tot Z in het online ITwoordenboek

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | MARQIT.NLTRANSLATE THISPAGE

Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

AUTHENTICATIE

LIFECYCLE MANAGEMENT Product Lifecycle Management (PLM) Product Life cycle Management of Life Cycle Management (PLCM) is een systematische aanpak van het beheer van de levenscyclus van een product, vanaf het ontwerp en ontwikkeling tot de uiteindelijke totstandkoming.PLM wordt geassocieerd met de levensduur en het beheer van producten, maar de term wordt ook gebruikt als het gaat om softwareontwikkelingIDENTITY MANAGEMENT

Identity Management. Identity management, ook wel ID management genoemd, is een breed administratief gebied dat zich bezighoudt met het identificeren van individuen binnen een systeem (waaronder netwerken, applicaties en ondernemingen) en het controleren van de toegang van die individuen binnen het systeem door rechten en beperkingen te koppelen aan de identiteit van het IT-DIENSTVERLENING IN 2020: KANSEN EN BEDREIGINGEN …TRANSLATE THISPAGE

IT-dienstverlening in 2020: Kansen en bedreigingen voor IT-dienstverleners in een snel veranderende markt: 08-11-2016 NL Whitepaper: Als IT-dienstverlener ziet u INTEGREER DE PRODUCTEN- EN DIENSTENCATALOGUS (PDC) …TRANSLATE THISPAGE

Een producten- en dienstencatalogus (PDC) is een verzamelplaats van alle producten en diensten die door ondersteunende afdelingen als Facilitair, IT en Human Resources, aan de organisatie wordt geleverd, zo legt Miriam Peters-van Kalsbeek uit. “De inhoud van een PDC bestaat vaak per product of dienst uit een omschrijving, specificaties OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR 14-05-2021. Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie van halfgeleiders langdurig stillegde, terwijl mensen veel meerelektronica kopen.

IT WOORDENBOEK

Alle computer termen en begrippen van A tot Z in het online ITwoordenboek

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | MARQIT.NLTRANSLATE THISPAGE

Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

AUTHENTICATIE

LIFECYCLE MANAGEMENT Product Lifecycle Management (PLM) Product Life cycle Management of Life Cycle Management (PLCM) is een systematische aanpak van het beheer van de levenscyclus van een product, vanaf het ontwerp en ontwikkeling tot de uiteindelijke totstandkoming.PLM wordt geassocieerd met de levensduur en het beheer van producten, maar de term wordt ook gebruikt als het gaat om softwareontwikkelingIDENTITY MANAGEMENT

Identity Management. Identity management, ook wel ID management genoemd, is een breed administratief gebied dat zich bezighoudt met het identificeren van individuen binnen een systeem (waaronder netwerken, applicaties en ondernemingen) en het controleren van de toegang van die individuen binnen het systeem door rechten en beperkingen te koppelen aan de identiteit van het IT-DIENSTVERLENING IN 2020: KANSEN EN BEDREIGINGEN …TRANSLATE THISPAGE

IT-dienstverlening in 2020: Kansen en bedreigingen voor IT-dienstverleners in een snel veranderende markt: 08-11-2016 NL Whitepaper: Als IT-dienstverlener ziet u INTEGREER DE PRODUCTEN- EN DIENSTENCATALOGUS (PDC) …TRANSLATE THISPAGE

Een producten- en dienstencatalogus (PDC) is een verzamelplaats van alle producten en diensten die door ondersteunende afdelingen als Facilitair, IT en Human Resources, aan de organisatie wordt geleverd, zo legt Miriam Peters-van Kalsbeek uit. “De inhoud van een PDC bestaat vaak per product of dienst uit een omschrijving, specificaties OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. WEBINAR: WHAT IS CYBERVADIS? Webinar: What is CyberVadis? 18-05-2021 EN Audio. CyberVadis provides enterprises with a cost-effective and scalable solution for third-party cybersecurity risk assessments. Our methodology maps to all major international compliance standards including NIST, ISO 27001, GDPR, and many other privacy and security laws. CyberVadis’solution

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | …TRANSLATE THIS PAGE Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

AUTHENTICATIE

Authenticatie is het proces van beoordeling of een gebruiker, software applicatie, server of computer, is wie hij zegt dat hij is. bij Authenticatie wordt er, vaak door geautomatiseerde systemen, nagegaan of de echtheidskenmerken overeenkomen met het opgegeven bewijs van identiteit.Dat kan doordat de identiteit van servers, computers, applicaties en gebruikers wordt opgeslagen in een database. SHARED SERVICE CENTER Shared Service Center. Een Shared service center (SSC) kan worden gedefinieerd als een organisatiebrede bundeling van activiteiten en middelen uit bedrijfsonderdelen die dezelfde activiteiten uitvoeren, zodanig dat tegen lagere kosten en met een hoger service- en kwaliteitsniveau ondersteunende diensten worden geleverd aan hetprimaire proces.

ITIL CHECKLIST

Het service portfolio is een lijst van services die beheerd wordt door de service provider. Deze diensten kunnen zichtbaar zijn voor klanten zoals, business services echter is dat niet voor alle diensten het geval. Binnen het service portfolio vallen bijvoorbeeld ook de infrastructuur services. Het WAT WEET JE NA EEN PROOF OF CONCEPT? Wat weet je na een proof of concept? Een Proof of Concept (PoC) is een methode om door middel van een werkend product te demonstreren of een bepaalde IT-oplossing geschikt is voor een bepaald doel. Deze werkwijze is geschikt voor zowel pakketsoftware, een maatwerkproduct of een low-code ontwikkelplatform. Naarmate software een steedscentralere

DE OPMARS VAN MULTI-CLOUDSTRATEGIEËN NADER …TRANSLATE THIS PAGE De opmars van multi-cloudstrategieën nader bekeken: 19-12-2018 NL Whitepaper: Tegenwoordig maken de meeste organisaties gebruik van een public-cloudinfrastructuur in de vorm van Infrastructure as a Service (IaaS) of Platform as a Service (PaaS). OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. WAAROM ZOU U SYNTHETISCHE DATA MOETEN …TRANSLATE THIS PAGE De financiële wereld kan miljoenen euro’s besparen door, in plaats van productiedata, synthetische data te gebruiken bij testprocessen. Door recente software- en securityblunders zijn HSBC, Credit Suisse en UBS voor grote bedragen het schip in gegaan door diefstallen uit huntestsystemen.

IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR 14-05-2021. Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie van halfgeleiders langdurig stillegde, terwijl mensen veel meerelektronica kopen.

IT WOORDENBOEK

Alle computer termen en begrippen van A tot Z in het online ITwoordenboek

BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | MARQIT.NLTRANSLATE THISPAGE

Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

SHARED SERVICE CENTER Shared Service Center. Een Shared service center (SSC) kan worden gedefinieerd als een organisatiebrede bundeling van activiteiten en middelen uit bedrijfsonderdelen die dezelfde activiteiten uitvoeren, zodanig dat tegen lagere kosten en met een hoger service- en kwaliteitsniveau ondersteunende diensten worden geleverd aan hetprimaire proces.

AUTHENTICATIE

PATCH MANAGEMENT

Patch management. Patch management is een omgeving van management systemen wat zorgt voor het verwerven, testen en installeren van meerdere patches (wijzigingen in de code) op een computersysteem.. Patch management omvat het volgende: het beslissen welke patches geschikt zijn voor bepaalde systemen; het ervoor zorgen dat patches correct zijn geplaatstIDENTITY MANAGEMENT

Identity Management. Identity management, ook wel ID management genoemd, is een breed administratief gebied dat zich bezighoudt met het identificeren van individuen binnen een systeem (waaronder netwerken, applicaties en ondernemingen) en het controleren van de toegang van die individuen binnen het systeem door rechten en beperkingen te koppelen aan de identiteit van het INTEGREER DE PRODUCTEN- EN DIENSTENCATALOGUS (PDC) …TRANSLATE THISPAGE

Een producten- en dienstencatalogus (PDC) is een verzamelplaats van alle producten en diensten die door ondersteunende afdelingen als Facilitair, IT en Human Resources, aan de organisatie wordt geleverd, zo legt Miriam Peters-van Kalsbeek uit. “De inhoud van een PDC bestaat vaak per product of dienst uit een omschrijving, specificaties IT-DIENSTVERLENING IN 2020: KANSEN EN BEDREIGINGEN …TRANSLATE THISPAGE

IT-dienstverlening in 2020: Kansen en bedreigingen voor IT-dienstverleners in een snel veranderende markt: 08-11-2016 NL Whitepaper: Als IT-dienstverlener ziet u OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR 14-05-2021. Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie van halfgeleiders langdurig stillegde, terwijl mensen veel meerelektronica kopen.

IT WOORDENBOEK

Alle computer termen en begrippen van A tot Z in het online ITwoordenboek

BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | MARQIT.NLTRANSLATE THISPAGE

Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

SHARED SERVICE CENTER Shared Service Center. Een Shared service center (SSC) kan worden gedefinieerd als een organisatiebrede bundeling van activiteiten en middelen uit bedrijfsonderdelen die dezelfde activiteiten uitvoeren, zodanig dat tegen lagere kosten en met een hoger service- en kwaliteitsniveau ondersteunende diensten worden geleverd aan hetprimaire proces.

AUTHENTICATIE

PATCH MANAGEMENT

Patch management. Patch management is een omgeving van management systemen wat zorgt voor het verwerven, testen en installeren van meerdere patches (wijzigingen in de code) op een computersysteem.. Patch management omvat het volgende: het beslissen welke patches geschikt zijn voor bepaalde systemen; het ervoor zorgen dat patches correct zijn geplaatstIDENTITY MANAGEMENT

Identity Management. Identity management, ook wel ID management genoemd, is een breed administratief gebied dat zich bezighoudt met het identificeren van individuen binnen een systeem (waaronder netwerken, applicaties en ondernemingen) en het controleren van de toegang van die individuen binnen het systeem door rechten en beperkingen te koppelen aan de identiteit van het INTEGREER DE PRODUCTEN- EN DIENSTENCATALOGUS (PDC) …TRANSLATE THISPAGE

Een producten- en dienstencatalogus (PDC) is een verzamelplaats van alle producten en diensten die door ondersteunende afdelingen als Facilitair, IT en Human Resources, aan de organisatie wordt geleverd, zo legt Miriam Peters-van Kalsbeek uit. “De inhoud van een PDC bestaat vaak per product of dienst uit een omschrijving, specificaties IT-DIENSTVERLENING IN 2020: KANSEN EN BEDREIGINGEN …TRANSLATE THISPAGE

IT-dienstverlening in 2020: Kansen en bedreigingen voor IT-dienstverleners in een snel veranderende markt: 08-11-2016 NL Whitepaper: Als IT-dienstverlener ziet u OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. WEBINAR: WHAT IS CYBERVADIS? Webinar: What is CyberVadis? 18-05-2021 EN Audio. CyberVadis provides enterprises with a cost-effective and scalable solution for third-party cybersecurity risk assessments. Our methodology maps to all major international compliance standards including NIST, ISO 27001, GDPR, and many other privacy and security laws. CyberVadis’solution

A CDO’S GUIDE TO CUSTOMER INTELLIGENCE A CDO’s Guide to Customer Intelligence: 10-11-2020 EN E-book: De rol van de Chief Data Officer (CDO) binnen de organisatie is de afgelopen jaren snel geëvolueerd. OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE …TRANSLATE THISPAGE

Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houden BACKDOOR | INFO | WHITEPAPERS | LEVERANCIERS | …TRANSLATE THIS PAGE Backdoor. Een backdoor is een middel om buiten de beveiligingssystemen om toegang te krijgen tot een computer en of netwerk. Soms plaatsen programmeurs zelf een backdoor om problemen binnen programma's te kunnen analyseren. Aanvallers kunnen deze deuren die zij opsporen of zelf installeren gebruiken voor het lamleggen van een pc of volledignetwerk.

AUTHENTICATIE

Authenticatie is het proces van beoordeling of een gebruiker, software applicatie, server of computer, is wie hij zegt dat hij is. bij Authenticatie wordt er, vaak door geautomatiseerde systemen, nagegaan of de echtheidskenmerken overeenkomen met het opgegeven bewijs van identiteit.Dat kan doordat de identiteit van servers, computers, applicaties en gebruikers wordt opgeslagen in een database.ITIL CHECKLIST

Het service portfolio is een lijst van services die beheerd wordt door de service provider. Deze diensten kunnen zichtbaar zijn voor klanten zoals, business services echter is dat niet voor alle diensten het geval. Binnen het service portfolio vallen bijvoorbeeld ook de infrastructuur services. Het WAT WEET JE NA EEN PROOF OF CONCEPT? Wat weet je na een proof of concept? Een Proof of Concept (PoC) is een methode om door middel van een werkend product te demonstreren of een bepaalde IT-oplossing geschikt is voor een bepaald doel. Deze werkwijze is geschikt voor zowel pakketsoftware, een maatwerkproduct of een low-code ontwikkelplatform. Naarmate software een steedscentralere

OUTSOURCING-TRENDS OP EEN RIJ Outsourcing is eigenlijk al jaren geen trend meer, maar een dagelijkse werkelijkheid. Volgens verschillende experts zal ICT-outsourcing de komende jaren alleen maar toenemen. WAAROM ZOU U SYNTHETISCHE DATA MOETEN …TRANSLATE THIS PAGE De financiële wereld kan miljoenen euro’s besparen door, in plaats van productiedata, synthetische data te gebruiken bij testprocessen. Door recente software- en securityblunders zijn HSBC, Credit Suisse en UBS voor grote bedragen het schip in gegaan door diefstallen uit huntestsystemen.

VIJF TIPS OM SERVICE- EN ONDERHOUDSKOSTEN …TRANSLATE THIS PAGE Volgens Gartner nemen de totale jaarlijkse onderhoudskosten zo’n 15 tot 25 procent van de totale IT-kosten voor hun rekening. Het marktonderzoeksbureau signaleert bovendien dat inkopers van IT-middelen steeds vaker ook leveranciers van refurbished netwerkapparatuur en externe, derde partijen voor het onderhoud in de aanbesteding betrekken en serieus in overweging nemen. HET KENNISPLATFORM VOOR DE IT PROFESSIONAL Het Cloud Data Management report 2019 Dit rapport onderzoekt hoe bedrijven wereldwijd met datamanagement omgaan, wat de meest voorkomende uitdagingen zijn op het gebied van back-ups en beschikbaarheid van data, en wat de lessen zijn die leiders kunnen leren van hoe goed presterende bedrijven data gebruiken terwijl ze continue blijven transformeren.ITIL CHECKLIST

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE MARKT Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houdenAUTHENTICATIE

ITIL CHECKLIST

Het service portfolio is een lijst van services die beheerd wordt door de service provider. Deze diensten kunnen zichtbaar zijn voor klanten zoals, business services echter is dat niet voor alle diensten het geval. Binnen het service portfolio vallen bijvoorbeeld ook de infrastructuur services. Het NETWORK ACCESS CONTROL Network access control. Network Access Control (NAC), ook wel Network Admission Control genoemd, is een methode om de beveiliging van het eigen netwerk te versterken. Dit gebeurt door het beperken van de toegang tot het netwerk en alleen endpoint-apparaten die voldoen aan een bepaald veiligheidsbeleid toegang te verlenen. FACILITAIR MANAGEMENT INFORMATIE SYSTEEM (FMIS) Facility Management Informatie Systeem (FMIS) Een FMIS is een samenstelling van gegevens en procedures die gericht is op het beheren en verstrekken van de informatie, nodig voor het integraal plannen, realiseren en beheren van de faciliteiten van een organisatie.. Informatiesystemen zijn computersystemen die gericht zijn op de managementprocedures in een organisatie die betrekking WAT IS CAPACITY MANAGEMENT Capacity Management. Capacity Management is een proces voor het beheer van informatietechnologie. Haar belangrijkste doel is ervoor te zorgen dat de IT-capaciteit beantwoordt aan de huidige en toekomstige zakelijke behoeften op een kosteneffectieve wijze. ASCOM LANCEERT MET DE MYCO 3 SMARTPHONE Ascom introduceert de Myco 3. Deze smartphone is onderdeel van het Ascom Healthcare Platform en optimaliseert digitale, mobiele processen door samen te werken met verschillende software, apps en andere geïntegreerde devices. WAAROM ZOU U SYNTHETISCHE DATA MOETEN GEBRUIKEN? HET KENNISPLATFORM VOOR DE IT PROFESSIONAL Het Cloud Data Management report 2019 Dit rapport onderzoekt hoe bedrijven wereldwijd met datamanagement omgaan, wat de meest voorkomende uitdagingen zijn op het gebied van back-ups en beschikbaarheid van data, en wat de lessen zijn die leiders kunnen leren van hoe goed presterende bedrijven data gebruiken terwijl ze continue blijven transformeren.ITIL CHECKLIST

OVERZICHT VAN ALLE IT LEVERANCIERS OP DE NEDERLANDSE MARKT Het leveranciers overzicht geeft u een duidelijk overzicht van de ICT leveranciers en ICT dienstverleners die actief zijn op de Nederlandse markt. U kunt het overzicht sorteren op basis van onderwerpen en categorieën. Marqit tracht dit overzicht van IT leveranciers zo up-to-date mogelijk te houdenAUTHENTICATIE

ITIL CHECKLIST

Het service portfolio is een lijst van services die beheerd wordt door de service provider. Deze diensten kunnen zichtbaar zijn voor klanten zoals, business services echter is dat niet voor alle diensten het geval. Binnen het service portfolio vallen bijvoorbeeld ook de infrastructuur services. Het NETWORK ACCESS CONTROL Network access control. Network Access Control (NAC), ook wel Network Admission Control genoemd, is een methode om de beveiliging van het eigen netwerk te versterken. Dit gebeurt door het beperken van de toegang tot het netwerk en alleen endpoint-apparaten die voldoen aan een bepaald veiligheidsbeleid toegang te verlenen. FACILITAIR MANAGEMENT INFORMATIE SYSTEEM (FMIS) Facility Management Informatie Systeem (FMIS) Een FMIS is een samenstelling van gegevens en procedures die gericht is op het beheren en verstrekken van de informatie, nodig voor het integraal plannen, realiseren en beheren van de faciliteiten van een organisatie.. Informatiesystemen zijn computersystemen die gericht zijn op de managementprocedures in een organisatie die betrekking WAT IS CAPACITY MANAGEMENT Capacity Management. Capacity Management is een proces voor het beheer van informatietechnologie. Haar belangrijkste doel is ervoor te zorgen dat de IT-capaciteit beantwoordt aan de huidige en toekomstige zakelijke behoeften op een kosteneffectieve wijze. ASCOM LANCEERT MET DE MYCO 3 SMARTPHONE Ascom introduceert de Myco 3. Deze smartphone is onderdeel van het Ascom Healthcare Platform en optimaliseert digitale, mobiele processen door samen te werken met verschillende software, apps en andere geïntegreerde devices. WAAROM ZOU U SYNTHETISCHE DATA MOETEN GEBRUIKEN? HET KENNISPLATFORM VOOR DE IT PROFESSIONAL Het Cloud Data Management report 2019 Dit rapport onderzoekt hoe bedrijven wereldwijd met datamanagement omgaan, wat de meest voorkomende uitdagingen zijn op het gebied van back-ups en beschikbaarheid van data, en wat de lessen zijn die leiders kunnen leren van hoe goed presterende bedrijven data gebruiken terwijl ze continue blijven transformeren.ITIL CHECKLIST

Operational level agreement (OLA): Een overeenkomst tussen een dienstverlener en een ander deel van de zelfde organisatie Underpinning contract (UC): Overeenkomst tussen een dienstverlener en een externe aanbieder van bijvoorbeeld de infrastructuur Het Service Level Agreement verlengt de definitieCLIENT/SERVER

Client/Server. Client / server beschrijft de relatie tussen twee computerprogramma's in een proces, de cliënt, verstuurd een service verzoek aan een ander programma, de server, verwerkt het verzoek.Hoewel het client / server-principe kan worden gebruikt door programma's binnen een enkele computer, is het belangrijker binnen een netwerk.. In een netwerk, biedt het client / server-model eenITIL CHECKLIST

Het Service Design Package bouwt voort op de Service Level Requirements. Het specificeert de eisen vanuit het oogpunt van de klant en bepaalt hoe hier daadwerkelijk aan wordt voldaan uit een technisch en organisatorisch oogpunt. Er wordt verondersteld dat een bundel van ondersteunende diensten wordt WEBINAR: WHAT IS CYBERVADIS? CyberVadis provides enterprises with a cost-effective and scalable solution for third-party cybersecurity risk assessments. Our methodology maps to all major international compliance standards including NIST, ISO 27001, GDPR, and many other privacyCYBERVADIS - MARQIT

We directly engage vendors from all over the world with assessments and validate results with an in-house team of security analysts. CyberVadis provides companies a standardized cybersecurity rating that they can share with others, along with a detailed improvement plan for increasing their score and the ability to collaborate with clients on implementing better practices. SHARED SERVICE CENTER Shared Service Center. Een Shared service center (SSC) kan worden gedefinieerd als een organisatiebrede bundeling van activiteiten en middelen uit bedrijfsonderdelen die dezelfde activiteiten uitvoeren, zodanig dat tegen lagere kosten en met een hoger service- en kwaliteitsniveau ondersteunende diensten worden geleverd aan hetprimaire proces.

FILE SERVER

File Server. File server is een computer die verantwoordelijk is voor de centrale opslag en beheer van databestanden, zodat andere computers op hetzelfde netwerk de bestanden kunnen openen.. Een file server biedt gebruikers de mogelijkheid om informatie te delen over een netwerk zonder fysieke overdracht van bestanden via diskette of een ander extern opslagapparaat. IBM: CHIPTEKORT DUURT ZELFS NOG TWEE JAAR Volgens IBM-topman Jim Whitehurst duurt het vanaf nu nog wel twee jaar voordat het tekort aan computerchips is verholpen. Hij is daarmee conservatiever dan veel andere marktpartijen. Het wereldwijde chiptekort is ontstaan doordat corona de productie RETOURLOGISTIEK MOET BETER, 4 REDENEN WAAROM Flexibiliteit en kostenbesparingen omtrent goederenvervoer staan hoog op de agenda bij verschillende retailers. Het belang van retourlogistiek, of reverse logistics, de snelheid waarmee klanten goederen retourneren, is echter vaak onderbelicht gebleven. Whitepapers, Business Cases, Infocenters en meer over IT oplossingenen IT leveranciers

*

* Whitepapers

* Nieuws

* IT Topics

* IT Beheer

* Business Software

* Cloud Computing

* Security

* Networking

* Outsourcing

* Storage

* Virtualisatie

* Zorg

* Logistiek

* Overheid

* Onderwijs

* Leveranciers

* woordenboek

* 1

* 2

* 3

SECURITY MATURITY REPORT 2019 In ons Security Maturity Report graven we in duizenden antwoorden, gegeven door Europese organisaties, over verschillende onderwerpen met betrekking tot cyberbeveiliging HET CLOUD DATA MANAGEMENT REPORT 2019 Dit rapport onderzoekt hoe bedrijven wereldwijd met datamanagement omgaan, wat de meest voorkomende uitdagingen zijn op het gebied van back-ups en beschikbaarheid van data, en wat de lessen zijn die leiders kunnen leren van hoe goed presterende bedrijven data gebruiken terwijl ze continue blijven transformeren. DE 5 UITDAGINGEN RONDOM DE DIGITALE WERKPLEK, ZO KRIJG JE ER GRIP OP! In deze whitepaper wordt geschetst welke uitdagingen organisaties zoal tegenkomen als het om de werkplek gaat.My Marqit

Registreer je gratis voor de volgende voordelen: * Kosteloos toegang tot alle informatie * Onbeperkt downloaden van whitepapers * Altijd up-to-date via de Marqit nieuwsbrievenE-MAILADRES

WACHTWOORD

WACHTWOORD

HET CLOUD SECURITY RAPPORT 2019 In dit rapport leest u de belangrijkste bevindingen, gevaren, mogelijkheden en trends op het gebied van Cloud security. 5 REDENEN OM UW VPN TE BESCHERMEN MET MFA Lees in dit whitepaper de vijf redenen waarom je je VPN moet beveiligen met Multi-Factor Authenticatie (MFA). TRANSFORMEER NAAR EEN DIGITAAL BEDRIJF MET... Door gebruik te maken van de mogelijkheden van de cloud is het mogelijk uw bedrijf te transformeren naar een modern en digitaalbedrijf.

* Laatst toegevoegd

* Whitepapers

* Nieuws

* Leveranciers

* Producten

26-11-2020

HOE WEET JE ZEKER OF JOUW IT-BEHEERDER JE BASISBEVEILIGING BEWAAKT? Wie is verantwoordelijk voor jouw basisbeveiliging? Dat is de belangrijke vraag die elke ondernemer zichzelf moet stellen. 79% van de ondernemers denkt dat de IT-beheerder hiervoor verantwoordelijk is, echter geeft maar 22% van de beheerders aan...25-11-2020

WEBINAR: DIGITALE TRANSFORMATIE IS EEN MINDSETAls organisatie heb

je continu te maken met nieuwe ontwikkelingen en veranderende omstandigheden. COVID-19 heeft ons geleerd hoe kwetsbaar bedrijven kunnen zijn. Maar hoe vergroot je nu de wendbaarheid van je bedrijf? En hoe werkt ons brein als we...25-11-2020

ZO REALISEER JIJ EEN TOEKOMSTBESTENDIG BEDRIJFSNETWERKIn een

veranderende wereld is innovatie cruciaal voor bedrijven. Je bent overtuigd van de nut en noodzaak van digitalisering in je bedrijf, maar waar begin je? Of het nu gaat om efficiënter verkopen met een slim CRM-systeem of het beter...25-11-2020

DE TELEFOONCENTRALE: VAN FYSIEK NAAR DE CLOUDSteeds meer

bedrijven stappen over naar een telefooncentrale in de cloud. Want succesvol ondernemen betekent dat je medewerkers altijd bereikbaar zijn. Door te kiezen voor cloud telefonie bel je via je internetverbinding en verplaats je je...23-11-2020 Nieuws

COMPUTABLE ZENDT AWARDS 2020 LIVE UIT Ook Computable heeft te maken met veranderende tijden vanwege Covid-19. Het op- en afschalen van maatregelen wil dat de ict-vaktitel zijn Computable Awards 2020 niet tijdens een grootschalige evenement kan uitreiken. Maar de uitreiking gaat wél door...12-11-2020 Nieuws

LAATSTE 8 KANSHEBBERS PITCHEN VOOR AI-AWARD Daar zijn ze dan, de pitches van de genomineerden van de Dutch Applied AI Award 2020! In podcast De Dataloog presenteren Dearhealth, MapXact en BrainCreators, Risk en Friss, Schiphol, Polpo, Project FARM (Capgemini, Ruler compliance software en...12-11-2020 Nieuws

CYBERTHRILLER VAN OPMERKELIJK SCHRIJVERSDUO Is de wereld in de ban van het coronavirus, in de cyberthriller ‘Het virus’ is dat een computervirus. Het boek is een samenwerking van copywriter Alain Dierckx en security-specialist Eddy Willems, die zelf ook 'meespeelt' in het boek. Samen...04-11-2020 Nieuws

GEDRAGSVERANDERING IS GEEN DOEL OP ZICH Recent stuitte ik op een plan van aanpak met als voornaamste doel gedragsverandering. Daarin de stelling dat de juiste houding en gedrag van medewerkers de sleutel is tot het succes van de organisatie. Vervolgens maakt het plan concreethoe de...

02-11-2020 Nieuws

THUISWERKENDE AMBTENAAR COMMUNICEERT ONVEILIGAmbtenaren van de

rijksoverheid zijn niet altijd op de hoogte welke communicatietools zijn toegestaan binnen de organisatie. Hierdoor gebruiken ze verboden middelen, zoals Whatsapp (7 procent) en e-mail (16 procent), om vertrouwelijke informatie te...23-10-2020 Nieuws

COMPUTABLE ONDERSTEUNT DUTCH BLOCKCHAIN AWARDSComputable heeft

zich als partner verbonden aan de Dutch Blockchain Awards. Op 4 december worden in totaal zes blockchain-awards uitgereikt tijdens de Dutch Blockchain Week, waarvoor Computable zijn technische infrastructuur beschikbaar stelt voor...zoeken

Toon: 10 25 50 100

1

1

zoeken

zoeken

Toon: 10 25 50 100

1

1

zoeken

Toon: 10 25 50 100

1

1

ICT vacatures

TWEET MEE!

Tweets by @Marqit

* MARQIT Contact

Registreren

Privacy statement

Cookies

Adverteren

Algemene voorwaardenRSS feeds

Disclaimer

Over Marqit

* IT TOPICS Beheer

Business Software

Cloud Computing

Networking

Outsourcing

Security

Storage

Virtualisatie

* MARQIT IT NETWERK Computable.nlChannelweb.nl

ICTwerkt.nl

Infosecurity.nl

* MARQIT INTERNATIONAAL Marqit.beComputable.be

Infosecurity.be

Marqit.dk

* VERTICALS ICT & LogistiekOverheid 360

Zorg & ICT

facebook twitter

googleplus

rss

youtube

� 2002 – 2018 Jaarbeurs Jaarbeurs maakt gebruik van cookies Jaarbeurs maakt gebruik van functionele, analytische, social media en advertentie-cookies om je website-bezoek zo eenvoudig en persoonlijk mogelijk te maken. Op deze manier kunnen wij relevante informatie en advertenties tonen en kun je eenvoudig content via je social mediakanalen delen.

Wil je relevante content zien, dan vragen we je hierbij om akkoord te gaan met het plaatsen van advertentie cookies en social media cookies. Wil je dit liever niet? Dan plaatsen wij alleen noodzakelijke, statistische en functionele cookies. Wij kunnen je dan helaas minder relevante content aanbieden en niet alle content tonen. Wil je meer informatie over het cookiegebruiken

de verwerking van jouw persoonsgegevens door Jaarbeurs kijk dan in onsPrivacy Statement .

Weigeren

Accepteren

Om deze embed te kunnen zien moet je niet-functionele cookiesaccepteren.

Jaarbeurs maakt gebruik van cookies Jaarbeurs maakt gebruik van functionele, analytische, social media en advertentie-cookies om je website-bezoek zo eenvoudig en persoonlijk mogelijk te maken. Op deze manier kunnen wij relevante informatie en advertenties tonen en kun je eenvoudig content via je social mediakanalen delen.

Wil je relevante content zien, dan vragen we je hierbij om akkoord te gaan met het plaatsen van advertentie cookies en social media cookies. Wil je dit liever niet? Dan plaatsen wij alleen noodzakelijke, statistische en functionele cookies. Wij kunnen je dan helaas minder relevante content aanbieden en niet alle content tonen. Wil je meer informatie over het cookiegebruiken

de verwerking van jouw persoonsgegevens door Jaarbeurs kijk dan in onsPrivacy Statement .

Weigeren

Accepteren

Details

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0