Are you over 18 and want to see adult content?

More Annotations

A complete backup of www.rtl.be/info/belgique/famille-royale/pourquoi-delphine-boel-a-t-elle-choisi-la-voie-judiciaire-tout-a-ec

Are you over 18 and want to see adult content?

A complete backup of www.tv2.no/a/11168553/

Are you over 18 and want to see adult content?

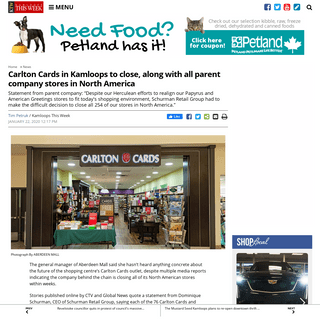

A complete backup of www.kamloopsthisweek.com/news/carlton-cards-in-kamloops-to-close-along-with-all-parent-company-stores-in-no

Are you over 18 and want to see adult content?

Favourite Annotations

A complete backup of uchwycicczas.blogspot.com

Are you over 18 and want to see adult content?

A complete backup of hobbymagazines.org

Are you over 18 and want to see adult content?

A complete backup of komunalniservis.hr

Are you over 18 and want to see adult content?

A complete backup of bonoboplanet.com

Are you over 18 and want to see adult content?

A complete backup of bibliocraftmod.com

Are you over 18 and want to see adult content?

Text

REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. APRENDENDO COM OS MELHORES Aprendendo Com os Melhores – Certificação de Cybersecurity na SANS. Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito! Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressados 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NETSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. APRENDENDO COM OS MELHORES Aprendendo Com os Melhores – Certificação de Cybersecurity na SANS. Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito! Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressados 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NETSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. APRENDENDO COM OS MELHORES Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito!Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma certificação de cybersecurity diretamente com a SANS! O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressados 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THISPAGE

5 – Aplique os patches todas as semanas. Quanto mais os colaboradores podem sair dos limites da rede corporativa, a frequência dos patches se torna ainda mais importante. Os fabricantes possuem diferenças entre seus ciclos de updates. A Microsoft é a mais regular, liberando patches regularmente todas as sextas, contudo,outros fabricantes

DEFINIÇÕES DE CYBERSECURITY: CISO O CISO (Chief Information Security Officer) é um executivo de nível sênior responsável por desenvolver e implementar um programa de Cybersecurity, o que inclui procedimentos e políticas desenhadas para proteger as comunicações da empresa, sistemas e ativos tanto contra ameaças externas quanto de ameaças internas.SAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario.REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. TREND MICRO DEEP DISCOVERY INSPECTOR Page 4 of 4 • datasheet • deep discovery inspector inspector Model 250 inspector Model 500 and 1000 inspector Model 4000 sandboxes supported 1 2 (500) 4(1000) 20 SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem SYMANTEC DATA LOSS PREVENTION 02 e n d p o i n t s ft n e t w o r k c l o u d s t o r a g e removeable storage email web p im ipv6 desktop email web apps virtual desktops cloud apps o365 exchange SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NET O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario.REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. TREND MICRO DEEP DISCOVERY INSPECTOR Page 4 of 4 • datasheet • deep discovery inspector inspector Model 250 inspector Model 500 and 1000 inspector Model 4000 sandboxes supported 1 2 (500) 4(1000) 20 SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem SYMANTEC DATA LOSS PREVENTION 02 e n d p o i n t s ft n e t w o r k c l o u d s t o r a g e removeable storage email web p im ipv6 desktop email web apps virtual desktops cloud apps o365 exchange SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NET O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. PALO ALTO | REAL PROTECTTRANSLATE THIS PAGE Inteligência, Automação e Alto Desempenho para bloquear ameaças ao longo do ciclo de vida do ataque. O Firewall de Next Generation Palo Alto Networks detecta ameaças conhecidas e desconhecidas, inclusive no tráfego criptografado, usando inteligência gerada em milhares de implantações de clientes. IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. APRENDENDO COM OS MELHORES Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito!Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma certificação de cybersecurity diretamente com a SANS! O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressados 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THISPAGE

5 – Aplique os patches todas as semanas. Quanto mais os colaboradores podem sair dos limites da rede corporativa, a frequência dos patches se torna ainda mais importante. Os fabricantes possuem diferenças entre seus ciclos de updates. A Microsoft é a mais regular, liberando patches regularmente todas as sextas, contudo,outros fabricantes

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario.REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bemSEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario.REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bemSEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. PENTEST | REAL PROTECTTRANSLATE THIS PAGE Isso pode ser conseguido por meio de um Teste de Penetração, amplamente conhecido como Pentest. De forma simples, ainda que o Pentest seja um processo altamente complexo, o Pentest examina as fraquezas e as vulnerabilidades de uma infraestrutura de TI, tentando descobri-las e explorá-las de forma segura e controlada. PALO ALTO | REAL PROTECTTRANSLATE THIS PAGE Inteligência, Automação e Alto Desempenho para bloquear ameaças ao longo do ciclo de vida do ataque. O Firewall de Next Generation Palo Alto Networks detecta ameaças conhecidas e desconhecidas, inclusive no tráfego criptografado, usando inteligência gerada em milhares de implantações de clientes.SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

APRENDENDO COM OS MELHORES Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito!Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma certificação de cybersecurity diretamente com a SANS! DEFINIÇÕES DE CYBERSECURITY: CISO O CISO (Chief Information Security Officer) é um executivo de nível sênior responsável por desenvolver e implementar um programa de Cybersecurity, o que inclui procedimentos e políticas desenhadas para proteger as comunicações da empresa, sistemas e ativos tanto contra ameaças externas quanto de ameaças internas. 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THISPAGE

5 – Aplique os patches todas as semanas. Quanto mais os colaboradores podem sair dos limites da rede corporativa, a frequência dos patches se torna ainda mais importante. Os fabricantes possuem diferenças entre seus ciclos de updates. A Microsoft é a mais regular, liberando patches regularmente todas as sextas, contudo,outros fabricantes

OS 5 TIPOS MAIS COMUNS DE ATAQUES DDOS Com isso em mente, vamos aos 5 tipos de DDoS mais frequentes: Syn Flood: Esse ataque ocorre quando pacotes SYN mascarados completam parcialmente a conexão com os servidores, bombardeando-os até caírem. A boa notícia é que os SYN Floods de baixo volume podem ser parados por firewalls de software. REGRAS DE FIREWALL: INBOUND VS OUTBOUND, …TRANSLATE THIS PAGE Regras de Firewall: Inbound vs Outbound, comparando as diferenças. Colocando de forma simples, um inbound firewall protege a rede contra tráfego vindo da internet ou outros segmentos de rede, conexões não permitidas, malware e DDoS. Um outbound firewall por sua vez protege contra tráfego de saída originado de dentro da rede corporativa. QUAIS OS BENEFÍCIOS EM SE CONTAR COM UM CSO NA …TRANSLATE THIS PAGE Podemos dizer então que a posição de CSO beneficia a empresa, conectando a segurança da informação e reduzindo os riscos, a partir do momento em que o profissional possui iniciativa e utiliza a posição para gerar um canal de comunicação entre o setor e o board executivo. Por fim, um bom CSO deve conseguir identificar as metasREAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bemSEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario.REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bemSEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. PENTEST | REAL PROTECTTRANSLATE THIS PAGE Isso pode ser conseguido por meio de um Teste de Penetração, amplamente conhecido como Pentest. De forma simples, ainda que o Pentest seja um processo altamente complexo, o Pentest examina as fraquezas e as vulnerabilidades de uma infraestrutura de TI, tentando descobri-las e explorá-las de forma segura e controlada. PALO ALTO | REAL PROTECTTRANSLATE THIS PAGE Inteligência, Automação e Alto Desempenho para bloquear ameaças ao longo do ciclo de vida do ataque. O Firewall de Next Generation Palo Alto Networks detecta ameaças conhecidas e desconhecidas, inclusive no tráfego criptografado, usando inteligência gerada em milhares de implantações de clientes.SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

APRENDENDO COM OS MELHORES Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito!Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma certificação de cybersecurity diretamente com a SANS! DEFINIÇÕES DE CYBERSECURITY: CISO O CISO (Chief Information Security Officer) é um executivo de nível sênior responsável por desenvolver e implementar um programa de Cybersecurity, o que inclui procedimentos e políticas desenhadas para proteger as comunicações da empresa, sistemas e ativos tanto contra ameaças externas quanto de ameaças internas. 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THISPAGE

5 – Aplique os patches todas as semanas. Quanto mais os colaboradores podem sair dos limites da rede corporativa, a frequência dos patches se torna ainda mais importante. Os fabricantes possuem diferenças entre seus ciclos de updates. A Microsoft é a mais regular, liberando patches regularmente todas as sextas, contudo,outros fabricantes

OS 5 TIPOS MAIS COMUNS DE ATAQUES DDOS Com isso em mente, vamos aos 5 tipos de DDoS mais frequentes: Syn Flood: Esse ataque ocorre quando pacotes SYN mascarados completam parcialmente a conexão com os servidores, bombardeando-os até caírem. A boa notícia é que os SYN Floods de baixo volume podem ser parados por firewalls de software. REGRAS DE FIREWALL: INBOUND VS OUTBOUND, …TRANSLATE THIS PAGE Regras de Firewall: Inbound vs Outbound, comparando as diferenças. Colocando de forma simples, um inbound firewall protege a rede contra tráfego vindo da internet ou outros segmentos de rede, conexões não permitidas, malware e DDoS. Um outbound firewall por sua vez protege contra tráfego de saída originado de dentro da rede corporativa. QUAIS OS BENEFÍCIOS EM SE CONTAR COM UM CSO NA …TRANSLATE THIS PAGE Podemos dizer então que a posição de CSO beneficia a empresa, conectando a segurança da informação e reduzindo os riscos, a partir do momento em que o profissional possui iniciativa e utiliza a posição para gerar um canal de comunicação entre o setor e o board executivo. Por fim, um bom CSO deve conseguir identificar as metasREAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NET O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario.REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NET O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. PALO ALTO | REAL PROTECTTRANSLATE THIS PAGE Inteligência, Automação e Alto Desempenho para bloquear ameaças ao longo do ciclo de vida do ataque. O Firewall de Next Generation Palo Alto Networks detecta ameaças conhecidas e desconhecidas, inclusive no tráfego criptografado, usando inteligência gerada em milhares de implantações de clientes. PENTEST | REAL PROTECTTRANSLATE THIS PAGE Isso pode ser conseguido por meio de um Teste de Penetração, amplamente conhecido como Pentest. De forma simples, ainda que o Pentest seja um processo altamente complexo, o Pentest examina as fraquezas e as vulnerabilidades de uma infraestrutura de TI, tentando descobri-las e explorá-las de forma segura e controlada.SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

APRENDENDO COM OS MELHORES Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito!Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma certificação de cybersecurity diretamente com a SANS! DEFINIÇÕES DE CYBERSECURITY: CISO O CISO (Chief Information Security Officer) é um executivo de nível sênior responsável por desenvolver e implementar um programa de Cybersecurity, o que inclui procedimentos e políticas desenhadas para proteger as comunicações da empresa, sistemas e ativos tanto contra ameaças externas quanto de ameaças internas.SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. O QUE CONSIDERAR NA IMPLEMENTAÇÃO DE FIREWALLS …TRANSLATE THISPAGE

O que considerar na implementação de firewalls next-generation. Cada vez mais e mais empresas consideram implementar firewalls de next-generation em sua infraestrutura, com isso, os times de TI precisam pensar uma série de possíveis mudanças no design e na arquitetura do firewall em seus data-centers. Para determinar acolocação mais

OS 5 TIPOS MAIS COMUNS DE ATAQUES DDOS Com isso em mente, vamos aos 5 tipos de DDoS mais frequentes: Syn Flood: Esse ataque ocorre quando pacotes SYN mascarados completam parcialmente a conexão com os servidores, bombardeando-os até caírem. A boa notícia é que os SYN Floods de baixo volume podem ser parados por firewalls de software. QUAIS OS BENEFÍCIOS EM SE CONTAR COM UM CSO NA …TRANSLATE THIS PAGE Podemos dizer então que a posição de CSO beneficia a empresa, conectando a segurança da informação e reduzindo os riscos, a partir do momento em que o profissional possui iniciativa e utiliza a posição para gerar um canal de comunicação entre o setor e o board executivo. Por fim, um bom CSO deve conseguir identificar as metasREAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NET O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario.REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NET O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSAST VS DAST

SAST e DAST são metodologias de testagem de segurança das aplicações usadas para descobrir vulnerabilidades que podem tornar uma aplicação suscetível a um ataque. O SAST – Static Application Security Testing, é um método white box de teste. Ele examina o código do software em busca de falhas e fraquezas, como SQL Injectione outras

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. PALO ALTO | REAL PROTECTTRANSLATE THIS PAGE Inteligência, Automação e Alto Desempenho para bloquear ameaças ao longo do ciclo de vida do ataque. O Firewall de Next Generation Palo Alto Networks detecta ameaças conhecidas e desconhecidas, inclusive no tráfego criptografado, usando inteligência gerada em milhares de implantações de clientes. PENTEST | REAL PROTECTTRANSLATE THIS PAGE Isso pode ser conseguido por meio de um Teste de Penetração, amplamente conhecido como Pentest. De forma simples, ainda que o Pentest seja um processo altamente complexo, o Pentest examina as fraquezas e as vulnerabilidades de uma infraestrutura de TI, tentando descobri-las e explorá-las de forma segura e controlada.SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

APRENDENDO COM OS MELHORES Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito!Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma certificação de cybersecurity diretamente com a SANS! DEFINIÇÕES DE CYBERSECURITY: CISO O CISO (Chief Information Security Officer) é um executivo de nível sênior responsável por desenvolver e implementar um programa de Cybersecurity, o que inclui procedimentos e políticas desenhadas para proteger as comunicações da empresa, sistemas e ativos tanto contra ameaças externas quanto de ameaças internas.SUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. O QUE CONSIDERAR NA IMPLEMENTAÇÃO DE FIREWALLS …TRANSLATE THISPAGE

O que considerar na implementação de firewalls next-generation. Cada vez mais e mais empresas consideram implementar firewalls de next-generation em sua infraestrutura, com isso, os times de TI precisam pensar uma série de possíveis mudanças no design e na arquitetura do firewall em seus data-centers. Para determinar acolocação mais

OS 5 TIPOS MAIS COMUNS DE ATAQUES DDOS Com isso em mente, vamos aos 5 tipos de DDoS mais frequentes: Syn Flood: Esse ataque ocorre quando pacotes SYN mascarados completam parcialmente a conexão com os servidores, bombardeando-os até caírem. A boa notícia é que os SYN Floods de baixo volume podem ser parados por firewalls de software. QUAIS OS BENEFÍCIOS EM SE CONTAR COM UM CSO NA …TRANSLATE THIS PAGE Podemos dizer então que a posição de CSO beneficia a empresa, conectando a segurança da informação e reduzindo os riscos, a partir do momento em que o profissional possui iniciativa e utiliza a posição para gerar um canal de comunicação entre o setor e o board executivo. Por fim, um bom CSO deve conseguir identificar as metasREAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

PALO ALTO | REAL PROTECTTRANSLATE THIS PAGE Inteligência, Automação e Alto Desempenho para bloquear ameaças ao longo do ciclo de vida do ataque. O Firewall de Next Generation Palo Alto Networks detecta ameaças conhecidas e desconhecidas, inclusive no tráfego criptografado, usando inteligência gerada em milhares de implantações de clientes.SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. SYMANTEC DATA LOSS PREVENTION 02 e n d p o i n t s ft n e t w o r k c l o u d s t o r a g e removeable storage email web p im ipv6 desktop email web apps virtual desktops cloud apps o365 exchange 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NET O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario.REAL PROTECT

Real Protect | A única auditada e certificada para MSS no Brasil. Proteção é confiança. Accenture anuncia aquisição da Real Protect. Saiba mais. Gestão de Vulnerabilidades para Servidores Críticos. Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquemindisponíveis ou

PALO ALTO | REAL PROTECTTRANSLATE THIS PAGE Inteligência, Automação e Alto Desempenho para bloquear ameaças ao longo do ciclo de vida do ataque. O Firewall de Next Generation Palo Alto Networks detecta ameaças conhecidas e desconhecidas, inclusive no tráfego criptografado, usando inteligência gerada em milhares de implantações de clientes.SEGURANÇA OFENSIVA

Serviços de Segurança Ofensiva. Independente do nível de maturidade de segurança em sua empresa, é preciso testar a operação. Coloque os sistemas à prova e entenda como um criminoso pode acabar invadindo a rede corporativa, observando os riscos a serem mitigados. Compreensão de Brechas. IDENTIFIQUE OS DIFERENTES TIPOS DE ATAQUES A SITES Saiba diferenciar ataques superficiais daqueles que configuram invasão de fato. Nos últimos meses, a divulgação de ataques hackers cresceu de forma assustadora, aumentando a sensação de insegurança no ciberespaço. Os ciberataques de grupos como Anonymous e LulzSec parecem sinalizar um Armagedon hacker. Não apenas Sony foialvo das

SEGURANÇA DE E-MAIL Segurança de E-mail O seu negócio depende do bom fluxo e estabilidade do sistema de e-mails. Praticamente todas as informações vitais das empresas, suas oportunidades, propostas, detalhes técnicos e de negócios trafegam pela internet transportadaspor e-mails.

SOAR VS SIEM: QUAL A DIFERENÇA? Mais uma vez, ao comparar SOAR e SIEM, o SIEM vai prover apenas o alerta. É responsabilidade do administrador determinar um caminho de investigação. Um SOAR faz a automação do caminho de investigação e reduz o tempo gasto com os alertas de forma significativa. Ele também fornece lições sobre a administração de segurança. SYMANTEC DATA LOSS PREVENTION 02 e n d p o i n t s ft n e t w o r k c l o u d s t o r a g e removeable storage email web p im ipv6 desktop email web apps virtual desktops cloud apps o365 exchange 7 PRÁTICAS DE GERENCIAMENTO DE PATCHES QUE VÃO …TRANSLATE THIS PAGESEE MORE ON REALPROTECT.NET O QUE É O MITRE ATT&CK E COMO ELE PODE MELHORAR …TRANSLATE THISPAGE

O MITRE introduziu o ATT&CK (Adversarial Tatics, Techniques & Common Knowledge) em 2013 como uma forma de descrever e categorizar os comportamentos adversários baseado em observações reais do cenário global. o ATT&CK é uma lista estruturada de comportamentos conhecidos de atacantes que foram compilados em táticas e técnicas, expressadosSUPRAVIZIO PORTAL

Supravizio Portal - Venki. Login. Utilize conta e senha de rede. Usuario/Senha invalido (s) Usuario. QUEM SOMOS | REAL PROTECTTRANSLATE THIS PAGE Quem Somos. A Real Protect é referência nacional em Segurança da Informação, auxiliando empresas a conectarem a SI ao negócio, reduzindo riscos e otimizando seus investimentos em segurança. Há mais de 10 anos no mercado prestando serviços com o mais alto nível de excelência, desenvolvemos serviços flexíveis, na medida certapara

FALE CONOSCO

Rua da Quitanda, 60 – 7º Andar. Centro – RJ – CEP 20011.030. Rio de Janeiro – Brasil. Tel. (21) 2114-2323 TREND MICRO DEEP DISCOVERY INSPECTOR Page 4 of 4 • datasheet • deep discovery inspector inspector Model 250 inspector Model 500 and 1000 inspector Model 4000 sandboxes supported 1 2 (500) 4(1000) 20 SYMANTEC DATA LOSS PREVENTION 02 e n d p o i n t s ft n e t w o r k c l o u d s t o r a g e removeable storage email web p im ipv6 desktop email web apps virtual desktops cloud apps o365 exchange SOC VS NOC, QUAL A DIFERENÇA? Mesmo após tantos incidentes de segurança famosos como Target, Sony, entre outros, muitas pessoas e empresas ainda deixam de lado boas práticas de segurança e pecam ao não entender que a segurança é um processo que precisa estar bem PORTAL DO CLIENTETRANSLATE THIS PAGE Lembrar meu E-mail Login Esqueci minha senha Esqueci minha senha APRENDENDO COM OS MELHORES Dentre os valores que carregamos na Real Protect, temos orgulho em estufar o peito para dizer que Somos Especialistas, Estudamos Muito!Para botar esse valor em prática, nosso Líder do Blue Team, Theo Brazil foi até Chicago para estudar, treinar e tirar uma certificação de cybersecurity diretamente com a SANS! DEFINIÇÕES DE CYBERSECURITY: CISO O CISO (Chief Information Security Officer) é um executivo de nível sênior responsável por desenvolver e implementar um programa de Cybersecurity, o que inclui procedimentos e políticas desenhadas para proteger as comunicações da empresa, sistemas e ativos tanto contra ameaças externas quanto de ameaças internas. DEFINIÇÃO DE CONCEITO: ENDPOINT DETECTION AND …TRANSLATE THIS PAGE Endpoint Detection and Response – EDR – é uma categoria de ferramentas e tecnologias usadas para proteger endpoints de ameaças em potencial. As plataformas de EDR são construídas a partir de ferramentas que focam na detecção de atividades potencialmente maliciosas, isso é feito normalmente por meio de um monitoramentocontínuo

ENTRADA OU SAÍDA: COMO VOCÊ DEVE CONFIGURAR SEU …TRANSLATE THISPAGE

Entrada ou saída: como você deve configurar seu firewall? Firewall é uma solução de segurança que, a partir de um conjunto de regras ou instruções, analisa o tráfego de rede para determinar quais operações de transmissão ou recepção de dados podem ser executadas. A sua missão consiste basicamente em bloquear tráfegoindesejado

* Serviços Gerenciados de Segurança* Serviço de ABUSE

* Serviços Gerenciados de Segurança * Monitoramento de Segurança * Monitoramento de Disponibilidade * Proteção contra APT’s* Firewall

* Antimalware

* Segurança Web

* Segurança de E-mail* Network IPS

* Consultoria

* Auditoria de Segurança* Pentest

* Análise de Vulnerabilidade * Campanha de Conscientização* Clientes

* Clientes

* Suporte

* Casos de Sucesso

* Parceiros

* Trend Micro

* Splunk

* Fortinet

* Symantec

* Palo Alto

* Paessler PRTG

* ForeScout

* Empresa

* Quem Somos

* SOC

* MSP/Cloud Verify

* Trabalhe Conosco

* Fale Conosco

* Blog

* Segurança

* Gestão

Escolha uma Página

* Serviços Gerenciados de Segurança* Serviço de ABUSE

* Serviços Gerenciados de Segurança * Monitoramento de Segurança * Monitoramento de Disponibilidade * Proteção contra APT’s* Firewall

* Antimalware

* Segurança Web

* Segurança de E-mail* Network IPS

* Consultoria

* Auditoria de Segurança* Pentest

* Análise de Vulnerabilidade * Campanha de Conscientização* Clientes

* Clientes

* Suporte

* Casos de Sucesso

* Parceiros

* Trend Micro

* Splunk

* Fortinet

* Symantec

* Palo Alto

* Paessler PRTG

* ForeScout

* Empresa

* Quem Somos

* SOC

* MSP/Cloud Verify

* Trabalhe Conosco

* Fale Conosco

* Blog

* Segurança

* Gestão

SERVIÇO DE ABUSE

Análise de E-mails apontados como Suspeitos e Maliciosos por seus funcionários, com atuação da equipe de CSIRT.Conheça o ABUSE

GESTÃO DE VULNERABILIDADES PARA SERVIDORES CRÍTICOS Proteção para servidores mais críticos ao negócio, assegure que dados valiosos e aplicações de negócio não fiquem indisponíveis ou sejam roubados por criminosos. Conheça o Critical Server MSS A ÚNICA EMPRESA AUDITADA E CERTIFICADA PARA MSS NO BRASIL Conheça a certificação MSP/Cloud VerifyAnteriorPróximo

123

ESTAMOS PRONTOS PARA LHE AJUDAR COM MSS! Oferecemos MSS e serviços flexíveis, na medida certa para atender as exigências específicas de cada negócio.

SERVIÇOS GERENCIADOS DE SEGURANÇA Proteção integral para o seu ambiente, garantindo gestão eficaz de riscos, atendimento aos requisitos de conformidade e redução decustos.

CONSULTORIA

_Expertise_ e inteligência para sua empresa aprimorar a segurança, reduzir riscos ao negócio e melhorar a eficiência operacional.

INTEGRAÇÃO

Auxiliamos sua empresa a encontrar_ hardware_ e licenças de software mais adequados para as necessidades de cada projeto. Vamos conversar sobre proteção na medida certa?MSS REAL PROTECT

MELHORE SUA SEGURANÇA Conte com nosso time de especialistas cuidando de seus ativos e monitorando seu ambiente 24x7x365.N

SIMPLIFIQUE A GESTÃO Resolva seus desafios de segurança com um único contrato. Oferecemos um portfólio abrangente de soluções de segurança.

VISIBILIDADE E CONTROLE Acompanhe a execução de seus chamados, índices e eventos de segurança em tempo real por meio de nosso Portal Online.

OTIMIZE OS INVESTIMENTOS Conte com expertise e controles automatizados desenvolvidos ao longo de anos de experiência como MSSP.

REAL PROTECT | BLOG

SOAR VS SIEM: QUAL A DIFERENÇA?jul 19, 2019

Não é fácil de se compreender as diferenças chave quando se está procurando por SOAR ou por SIEM, porque eles possuem de fato muitos pontos em comum. Ferramentas de segurança da informação e de gestão de eventos, os SIEM, são uma forma de centralizar e coletardados e...

ler mais

RECURSOS

Whitepaper

TCO DA SEGURANÇA: VOCÊ SABE QUANTO CUSTA SUA SEGURANÇA?Whitepaper

9 PERGUNTAS PARA SELECIONAR UM PROVEDOR DE RESPOSTA A INCIDENTES DESEGURANÇA

Whitepaper

10 RAZÕES PARA LOCAÇÃO DE EQUIPAMENTO EM SEGURANÇAWhitepaper

COMO ESCOLHER UM SERVIÇO DE PENTESTWhitepaper

GDPR – UM NOVO MARCO LEGISLATIVO PARA A ERA DIGITAL NEWSLETTER REAL PROTECT | RECEBA ANÁLISES DE SEGURANÇA E INSIGHTS SOBRE GESTÃO E OPERAÇÕES Preencha corretamente os campos marcadosNome*

Email*

Empresa*

Telefone*

Prometemos não utilizar suas informações de contato para enviar qualquer tipo de SPAM.MENU

* 0

* 1

* 2

* 3

* 4

CONSULTORIA

* Auditoria de Segurança* Pentest

* Análise de Vulnerabilidade * Campanha de ConscientizaçãoEMPRESA

* Quem Somos

* SOC

* MSP/Cloud Verify

* Trabalhe Conosco

* Blog

* Fale Conosco

PARCEIROS

* Trend Micro

* Splunk

* Fortinet

* Symantec

* Palo Alto

* Paessler PRTG

* ForeScout

CONECTE-SE CONOSCO

* RSS

* YouTube

BUSCA:

Pesquisar por:

Real Protect Serviços Gerenciados de Segurança - Todos os DireitosReservados

Details

Copyright © 2024 ArchiveBay.com. All rights reserved. Terms of Use | Privacy Policy | DMCA | 2021 | Feedback | Advertising | RSS 2.0